全方位で再現されたコミュニティ主導の「摘発」されたDeFi大強盗事件

著者:Eric、ChainNews

先週、DeFiの世界にとっては平穏ではない一週間でした。Poly Network、分散型年金プロトコルPunk Protocol、BSC上の貸し借りプロトコルNeko、NEARエコシステムの分散型取引所Ref.Financeなどのプロジェクトが次々とハッキングされ、損失額は数百万から数億に及びました。その中には一部の攻撃者が資金を返還したケースもありますが、今なお逃げ回っているハッカーもいます。

おそらく、Poly Networkから6億ドルの資産を盗んだハッカーが言ったように、この世界には完璧なシステムは存在せず、私たちがまだ発見していない脆弱性だけがあるのです。もし分散型プロジェクトがコードの論理的な脆弱性によってハッカーに攻撃されることが発展途上の痛みと見なされるなら、そもそも資産を奪うことを目的としたプロジェクトはまさに露骨な犯罪です。

BSC上のステーブルコインDeFiプロジェクト ------ StableMagnet

物語は、バイナンススマートチェーン(BSC)上のDeFiプロジェクトStableMagnetから始まります。

今年上半期、イーサリアムの性能のボトルネックがDeFiのブームの中でトラフィックの外部流出を引き起こし、バイナンスに支えられたBSCは優れたユーザーベースとオンチェーン体験を活かして急成長し、イーサリアムのスケーリングネットワークが未完成の段階で市場を迅速に奪いました。しかし、BSCの人気は多くの投機的なプロジェクトを引き寄せ、流動性マイニング報酬を伴うDeFiプロジェクトを展開してユーザーを引きつける「土狗」と呼ばれるものが現れました。これらの「土狗」は本来長期運営を考えておらず、初期の高い利回りを利用してギャンブラーを引き寄せ、プロジェクトのトークン価格を引き上げた後、プロジェクト側に留保されたトークンを手放して収穫を完了することを望んでいました。

このようなプロジェクトはリスクが高く、プロジェクト側がいつ暴落させるかはわかりません。さらに、計画的に留保された脆弱性を利用して投資家の資産を盗み、以降は音信不通になることもあります。

StableMagnetはまさに後者です。

このプロジェクトの被害者によると、StableMagnetはBSC Dailyなどの宣伝チャネルで言及され、一部のBSCユーザーの注目を集めましたが、一般のコミュニティでは大きな話題にはなりませんでした。多くの人にとって、これは無数の普通の「土狗」プロジェクトの一つに過ぎないと思われていました。しかし、コミュニティ内でコードレビュー能力を持つメンバーがこのプロジェクトのコードをチェックした結果、次の結論に達しました: このプロジェクトのコードには明らかな脆弱性はなく、少なくともプロジェクト側に主観的な悪意があったとしても、契約から資産をスムーズに移動させることはできない。

コードが安全でAPYが高いと考えられ、小規模な科学者のグループの中でこのプロジェクトは広まりました。プロジェクトの安全性をさらに確保するために、プロジェクト側は契約のタイムロックを自発的に設定しました。プロジェクト側がさらなる安全対策を講じたのを見て、契約を審査した専門ユーザーたちはより大きな金額の投資を行い、無名のプロジェクトの TVLはわずか数日で数百万ドルから2400万ドルに上昇しました。 しかし、誰も知らなかったのは、このプロジェクトの「問題がない」外見の下に陰謀が渦巻いていたことです。

最大の危険は最も隠れた場所に潜んでいる

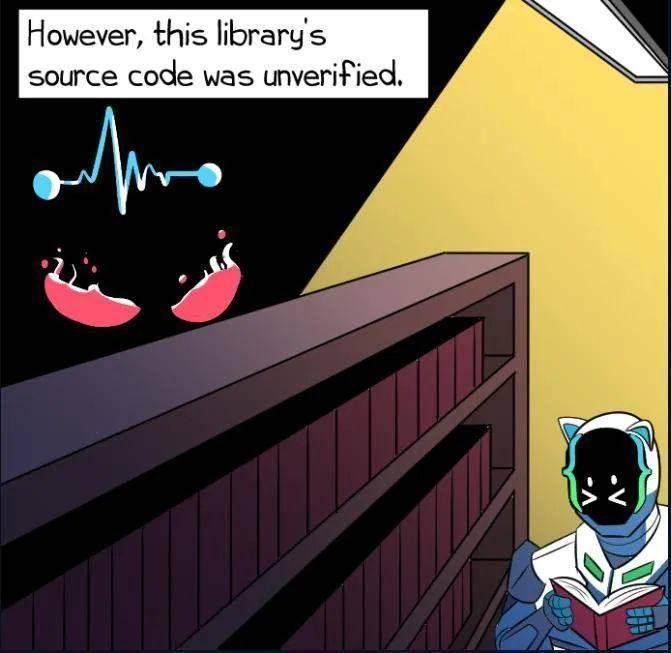

プロジェクトのコードロジックには脆弱性がありませんが、今回の問題はプロジェクト自体のスマートコントラクトではなく、スマートコントラクトが呼び出す 基盤関数ライブラリ にあります。プロジェクト側は 基盤関数ライブラリSwapUtils Library にバックドアを埋め込んでいたため、プロジェクト自体のスマートコントラクトコードが安全であるかどうか、タイムロックがあったとしても、プロジェクト側は基盤関数のバックドアを直接利用して資産を移動させることができました。 Dopple と StableGaj の2つのDeFiプロジェクトも同じプロトコルに基づいて開発されており、彼らの基盤関数ライブラリSwapUtils Libraryも検証されていないため、StableMagnet事件はこれら2つのプロジェクトの安全リスクも暴露しました。

RugDocがStableMagnet事件に対して作成した漫画

過去のハッキング事件はほとんどがプロジェクト自体のスマートコントラクトの論理的脆弱性を利用しており、これにより基盤関数ライブラリの検証が軽視されがちでした。しかし、検証されていない基盤関数ライブラリは手を加えられる可能性があります。プロジェクト側はまさにこの点を利用しました。

北京時間 6月23日の午前 、この事件が正式に始まりました。

東八区のほとんどの投資家がまだ眠っている間に、プロジェクト側は事前に留保された脆弱性を利用して 2400万ドル の資産を移動させ、プロジェクトのウェブサイト、Twitter、Telegramグループはすべて閉鎖または解散しました。プロジェクト側は盗んだ一部のBUSDおよびUSDTをバイナンス取引所に直接送金し、DAIに交換した後、引き出しました。

プロジェクト側が行動を実行してから10分以上経った後、Ogleなどのコミュニティメンバーは異常を発見し、攻撃アドレスを追跡し、盗まれた資産がバイナンス取引所に移動した後、すぐに通報しましたが、バイナンスは即座に行動を起こしませんでした。プロジェクト側は最終的にDAIを取引所から引き出すことに成功しました。

言及すべきは、一部の著名なコミュニティメンバーやDeFiセキュリティメディアが攻撃前に 匿名の情報 を受け取っており、SMAG(StableMagnet)プロジェクトが逃げる可能性があると警告されていましたが、警告者の身元や情報の真実性を確認できなかったため、プロジェクトのコアスマートコントラクト自体には問題がなかったこともあり、警告を受けた人々は慎重を期してこの情報をコミュニティで公表しませんでした。

コミュニティの反撃

通常、プロジェクトが攻撃された後、プロジェクト側は投資者と協力してハッカーを追跡したり、損失を補償したりします。しかし、StableMagnetの問題は プロジェクト側が自ら盗んだ ことです。自救のために、コミュニティメンバーはプロジェクト側を検索し、特定するためにあらゆる手段を尽くすことを決定しました。こうして、犯罪を打撃する大規模な行動が始まりました。

プロジェクト側の特定

資産を取り戻すためには、まず人を見つける必要があります。コミュニティメンバーによると、プロジェクト側の足跡を技術的手段で捜索する核心的な作業は、DeFi分野のKOL Ogleとそのチームによって主に行われており、この人物も事件の被害者の一人です。

交流の中で、Ogleは彼らが手がかりを得るための特別な方法を共有しました------ コードの習慣 。コミュニティメンバーは、コードを書く人には避けられない個人的な習慣があり、これらの習慣はコードの書き方に非常に明確に表れると述べています。この痕跡は人の「筆跡」に匹敵します。OgleはGitHub上でStableMagnetコードの特定の特徴を通じて関連プロジェクトを見つけ出し、これらの関連プロジェクトを分析することで、プロジェクト側が香港のチームであることを最終的に特定しました。調査チームは他の手がかりを総合し、プロジェクトメンバーが登録した会社を発見し、会社に関連する公開情報を通じて他の関連メンバーを成功裏に見つけました。

同時に、バイナンスの調査の手がかりもプロジェクト側が香港にいる可能性を示唆していました。この情報を得た香港の被害者はすぐに香港警察に通報しました。コミュニティの調査組織もプロジェクト側のメンバーの連絡先を特定し、コミュニケーションを試みました。しかし、チームメンバーはすべての連絡を無視し、コミュニケーションと返済を拒否しました。

この時、コミュニティ内ではプロジェクト側の身元を直接暴露する声が上がりました。核心的なコミュニティ調査チームが彼らの個人情報を把握しているのに加え、コミュニティ内には「権限を持っている」と主張する独立した匿名組織が彼らの個人情報を把握していると述べ、直接公開したいと考えていましたが、Ogleによって思いとどまらされました。

その後、核心的なコミュニティ調査チームは何度もプロジェクト側にOgleと連絡を取るよう公開で呼びかけ、一方では早急な返金を促し、もう一方では彼らの個人情報が忍耐を失った独立した匿名者/組織によって暴露され、制御不能な結果を招くことを避けるためでした。しかし、プロジェクト側のメンバーはこの「善意」を受け入れませんでした。

最良の機会を逃し、プロジェクト側は逃亡

香港警察が捜査を開始したものの、手続き上の問題からか、香港警察はコミュニティが提供したさまざまな証拠を信じませんでした。プロジェクト側がバイナンス取引所に痕跡を残していたため、香港側はバイナンスに関連証拠を提供するよう求めました。しかし、いくつかの理由から、香港警察とバイナンスのコミュニケーションは停滞しました。コミュニティメンバーは法執行権を持たず、プロジェクト側の身元を特定しても彼らを制御することはできず、ただ警察が事件の調査を進めるのを待つしかありませんでした。事件は一時的に膠着状態に陥りました。

しかし、チームメンバーはプレッシャーを感じ、コミュニティが彼らの身元と位置を大まかに特定したことを理解したため、事件が停滞している段階で急いでイギリスに逃げました。しかし、これらのチームの容疑者を待っているのは、時間の経過によって事件が沈静化するシナリオではなく、新たな「包囲」でした。

逮捕と帰還

香港の進展に焦りを感じている中、コミュニティ調査チームはプロジェクト側のチームメンバーがイギリスに逃げた最新の動向を発見しました。これが事件の転機となりました。コミュニティメンバーの通報を受けて、イギリス警察はすぐに捜査を開始し、特別捜査班が追跡しました。イギリス警察はコミュニティが提出した情報に基づいて、イギリスに逃げたプロジェクト側のメンバーの調査を開始しました。この段階で、プロジェクト側のチームメンバーがイギリスのどこに隠れているのかが、コミュニティ調査チームとイギリス警察が直面する新たな問題となりました。

イギリスの防疫政策により、イギリスに入国するすべての旅行者は10日間の自己隔離と申告が求められています。逃亡中のプロジェクト側のメンバーが規定通りに自己隔離を行えば、理論的には十分な手がかりを収集して彼らの正確な住所を追跡できるはずです。しかし、悪いニュースは、調査メンバーがイギリス警察がこの手がかりを把握した時点で、チームメンバーの隔離期間が間もなく終了する可能性が高いということです。

Ogleとコミュニティ調査チームは、チームメンバーが滞在している可能性のある住所を推測分析し、徹底的な捜索を行いました。最終的に、情報を得たイギリス警察はプロジェクト側のメンバーを無事に逮捕しました。逮捕されたプロジェクト側のメンバーは、大量の疑わしい暗号電子機器を持っており、これらのデバイスには投資家から盗まれた資産が保存されていました。イギリス警察の努力により、逮捕されたプロジェクト側のメンバーは最終的に調査に協力し、持っていた不正資金を返還することに同意しました。

これにより、 1ヶ月以上にわたる 、 複数の国や地域に関与し 、 2400万ドルに及ぶ DeFi詐欺事件はついに重大な進展を遂げました。

挑発と反撃

しかし、事態は完全には終わっていません。逮捕されたメンバーが 返還した資産は合計約2250万ドル ですが、一部の資産が失われたと主張しています。また、現在でも一部のメンバーの行方が不明です。さらに奇妙なのは、逮捕されたメンバーが返金を計画しているときに、数十万ドル相当の資産が移動されたことです。最終的に警察が受け取った資産は、ちょうど同じ数量の資産が不足していました。コミュニティは、逃亡中のプロジェクト側のメンバーによるものではないかと疑っています。もし事実であれば、これはコミュニティと警察に対する挑発に他なりません。

挑発を受けて、忍耐を失った独立した匿名組織はついに我慢できず、彼らの身元を直接公開し、逃亡中のプロジェクト側の人物がコミュニケーションを拒否し続ける場合、さらなる個人情報を公開すると主張しました。一方、Ogleを中心とした核心的な調査チームも、プロジェクト側との連絡を取り、全資産を回収し、コミュニティを安心させるために努力し続けました。

容疑者の写真

不正資金の返還

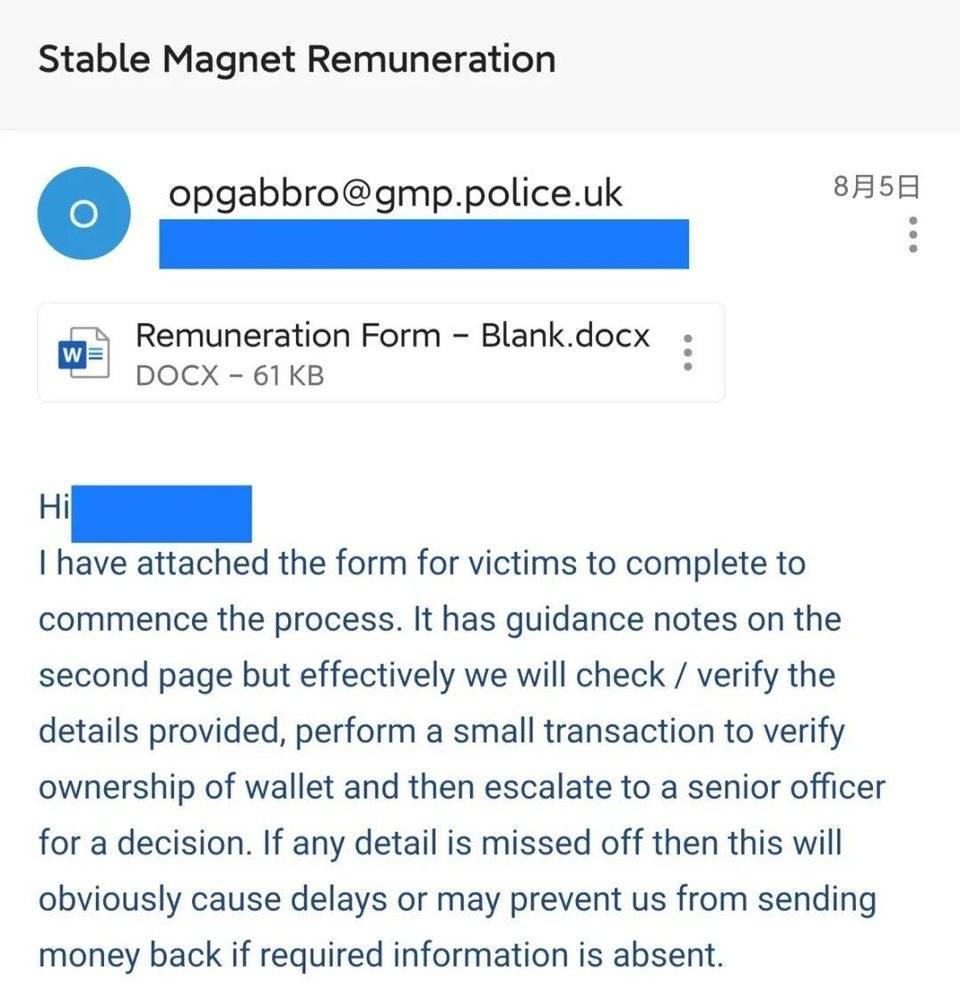

返金はすべての被害者が最も関心を持つ問題です。イギリス警察は 盗まれた資産の91%を成功裏に回収 し、すべての資産は世界中の被害者に返還されることになります。特に、地域によってはユーザーが法定通貨での返金を受け取るのが難しいため、コミュニティメンバーの努力と提案により、イギリス警察は オンチェーン返金 を採用しました。

イギリス警察が発表したニュース

被害者は小額の送金を通じてウォレットの所有権を確認し、いくつかの地域の立案情報やKYC/AML情報を提出する必要があります。確認が取れた後、返金が行われます。国内の被害者にとってはこのようなプランには一定の実行難易度がありますが、これは影響を受けた投資者にできる限りの便利さを提供しており、現在も回収されていない10%の資金については、コミュニティがイギリスおよび国際警察と連携して追跡し、すべての資産を被害者に返還し、逃亡中のプロジェクト側メンバーを追跡するために全力を尽くしています。

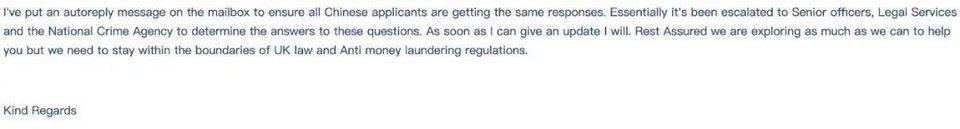

イギリス警察からコミュニティメンバーへのメール

現在までに、イギリス警察は中国地域の被害者が通報することすら非常に困難であることに気づき、彼らは中国地域の被害者に対する返金プロセスのさらなる最適化を検討しています。

今後の展望

コミュニティメンバーにインタビューし、事件の経緯を理解した結果、StableMagnet事件がスムーズに解決できたのは、 コミュニティメンバーの努力と警察との協力のおかげ であることがわかりました。これは良いスタートとなり、今後の類似の事件に対する典型的なケーススタディを提供するかもしれません。

インタビューの最後に、今後このような事件を避けるためにどうすればよいか尋ねられたOgleは、 CeDeFi分野 では、将来的に契約の展開にKYC要件を追加し、DAOまたは組織によってガバナンスされる可能性があると述べました。もちろん、多くの人はこれが十分に分散化されていないと考え、暗号愛好者の中には興味を示さない人もいますが、この方法は伝統的な金融の参加者に歓迎され、彼らを引き入れるかもしれません。これは正しいか間違っているかの問題ではなく、選択の仕方次第です。完全に分散化された世界では、このような事件を避けるために、参加者は盲目的に頭から突っ込むのではなく、3〜6週間待ってから参加することをお勧めします。初期の超過収益を得ることはできませんが、一定のリスクを回避することができます。

また、投資者にはプロジェクトの選択において、 実名のチーム、コードが検証可能なもの、Launchpad上(例:SAFERmoon)で発行されたもの、信頼できるセキュリティ会社によって監査されたプロジェクト など、安全性の高いプロジェクトを選ぶことをお勧めします。

最後に、Ogleは、悪事には必ずその代償が伴うと述べ、悪事を働く者には代償を払わせると強調しました。これもまた、コミュニティ調査チームが今回の事件を徹底的に追跡する目的であり、今回の事件を一つの示範として、ブロックチェーンの匿名性を利用して悪事を働こうとするすべての人々に警告することです: 「たとえあなたがコンピュータの背後に隠れていても、現実の世界で自分の行動に対して責任を負うことになる」 です。