慢霧餘弦:確認 CEX 被盜事件攻擊者為朝鮮黑客 Lazarus Group,已揭露其攻擊方式

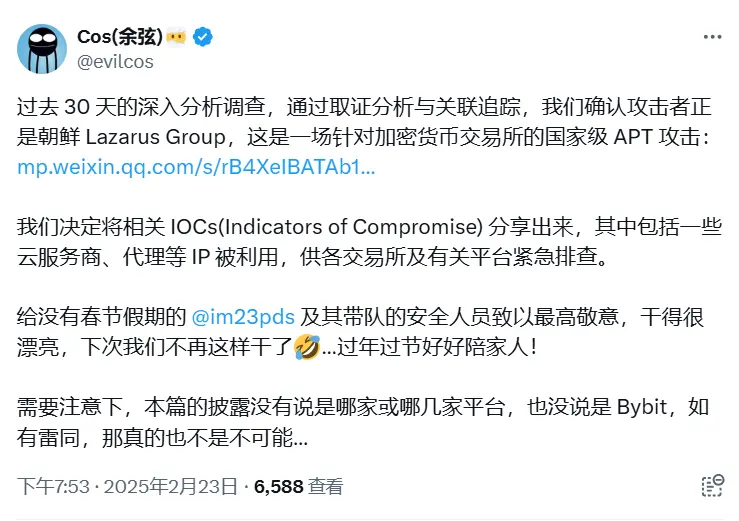

ChainCatcher 消息,慢霧創始人餘弦在社交平台發文表示,"通過取證分析與關聯追蹤,我們確認 CEX 被盜事件攻擊者正是朝鮮黑客組織 Lazarus Group,這是一場針對加密貨幣交易平台的國家級 APT 攻擊。我們決定將相關 IOCs(Indicators of Compromise) 分享出來,其中包括一些雲服務商、代理等 IP 被利用。需要注意下,本篇的披露沒有說是哪家或哪幾家平台,也沒說是 Bybit,如有雷同,那真的也不是不可能。"

攻擊者利用 pyyaml 進行 RCE(遠程代碼執行),實現惡意代碼下發,從而控制目標電腦和伺服器。這種方式繞過了絕大多數殺毒軟件的查殺。在與合作夥伴同步情報後,又獲取了多個類似的惡意樣本。攻擊者的主要目標是通過入侵加密貨幣交易平台的基礎設施,獲取對錢包的控制權,進而非法轉移錢包中的大量加密資產。

慢霧發表總結文章揭示了 Lazarus Group 的攻擊方式,還分析了其利用社會工程學、漏洞利用、權限提升、內網滲透及資金轉移等一系列戰術。同時基於實際案例總結了針對 APT 攻擊的防禦建議,希望能為行業提供參考,幫助更多機構提升安全防護能力,減少潛在威脅的影響。

關聯標籤