慢雾:Transit Swap イベントで Tornado Cash に移転された資金は 600 万ドルを超えました。

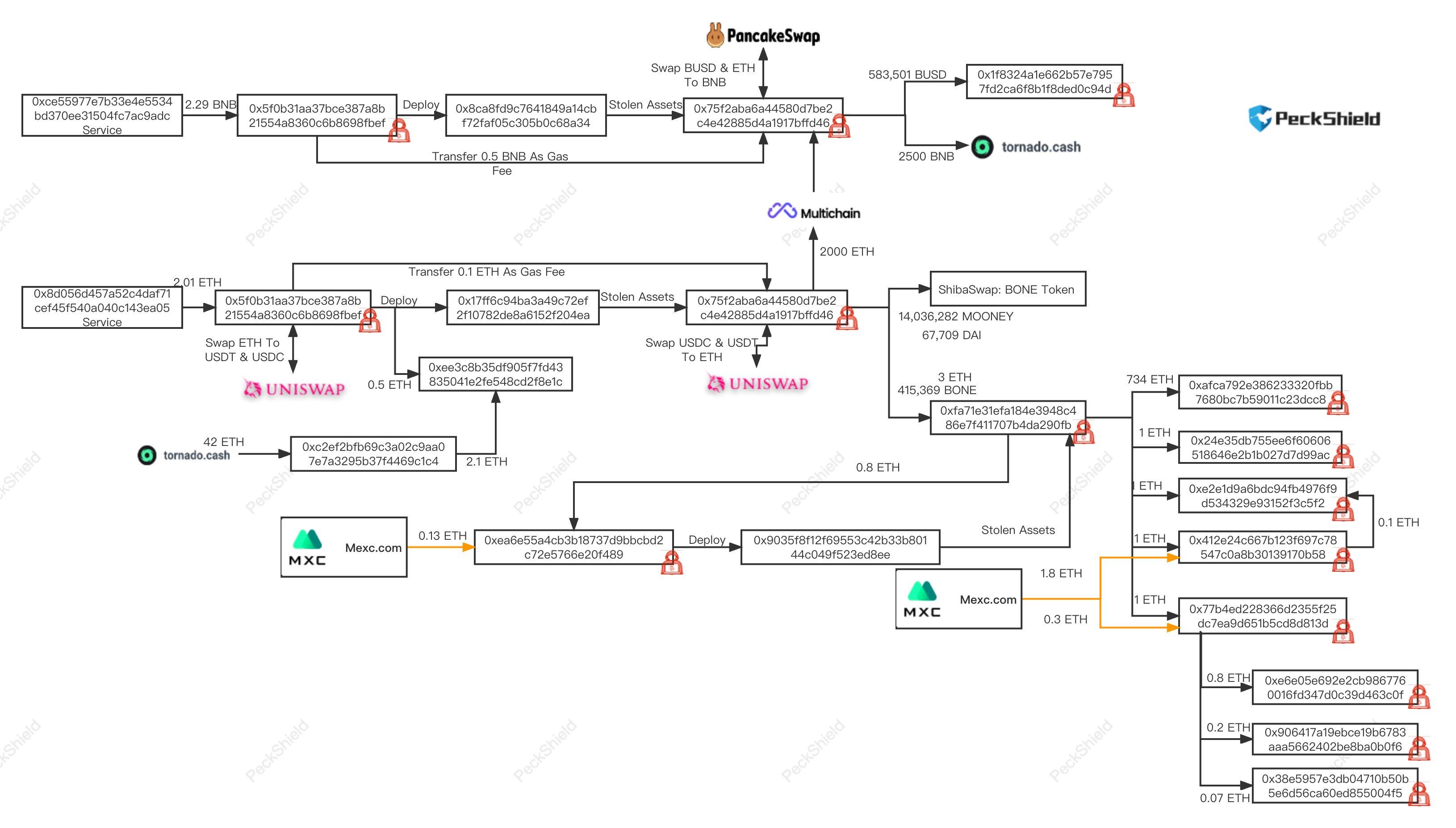

链捕手メッセージ、ブロックチェーンセキュリティ機関のSlow MistTrackがTransit Swap事件の資金移動についてフォローアップ分析を行い、分析によると攻撃者がTornado Cashに移動させた資金は600万ドルを超えています。分析は以下の通りです:Hacker#1 攻撃ハッカー(最大資金を盗んだハッカー)、利益額:約2410万ドル1: 0x75F2...FFD462: 0xfa71...90fb盗まれた資金のうち1890万ドル以上が返還されました;12,500 BNBがTornado Cashに入金;約1400万MOONEYトークンと67,709 DAIトークンがShibaSwap: BONE Tokenコントラクトアドレスに転送されました。Hacker#2 アービトラージボット-1、利益額:1,166,882.07 BUSD0xcfb0...7ac7(BSC)利益アドレスに保留され、さらなる移動はありません。Hacker#3 攻撃模倣者-1、利益額:356,690.71 USDT0x87be...3c4c(BSC)USDTはSynapse、PancakeSwap、1inchなどのツールを通じてクロスチェーンまたは複数回他のトークンに交換されました。最終的に10,005.3 USDCがAztecに入金;13,745.37 USDCがeXchに入金;0.2626 BTCがWasabi Coinjoinで混合;0.462 BTCがFixedFloatに入金;3,797.94 BUSDがChangeNOWに入金;1,125.2 BNBがTornado Cashに入金。Hacker#4 アービトラージボット-2、利益額:246,757.31 USDT0x0000...4922(BSC)全額が回収されました。Hacker#5 アービトラージボット-3、利益額:584,801.17 USDC0xcc3d...ae7d(BSC)USDCは全て新しいアドレス0x8960...8525に移動され、その後の移動はありません。Hacker#6 攻撃模倣者-2、利益額:2,348,967.9 USDT0x6e60...c5ea(BSC)USDTはPancakeSwap、AnySwap(Multichain)などのツールを通じてクロスチェーンまたは複数回他のトークンに交換されました。最終的に5,565.8 BNBがTornado Cashに入金;630.4 ETHがTornado Cashに入金。Hacker#7 アービトラージボット-4、利益額:5,974.52 UNI、1,667.36 MANA0x6C6B...364e(ETH)Uniswapを通じて30.17 ETHに交換され、そのうち0.71がFlashbotsに支払われ、残りのETHはさらなる移動はありません。Slow MistTrackはこの事件を引き続きフォローアップし、関連アドレスの監視およびさらなるハッカーのプロファイリング分析を行います。

BTC $62,531.51 +2.13%

BTC $62,531.51 +2.13% ETH $1,633.20 +2.90%

ETH $1,633.20 +2.90% BNB $593.92 +2.19%

BNB $593.92 +2.19% XRP $1.13 +4.83%

XRP $1.13 +4.83% SOL $65.42 +3.13%

SOL $65.42 +3.13% TRX $0.3285 +2.57%

TRX $0.3285 +2.57% DOGE $0.0853 +3.72%

DOGE $0.0853 +3.72% ADA $0.1652 +3.88%

ADA $0.1652 +3.88% BCH $226.75 +1.32%

BCH $226.75 +1.32% LINK $7.78 +4.30%

LINK $7.78 +4.30% HYPE $59.46 -1.13%

HYPE $59.46 -1.13% AAVE $63.79 +2.31%

AAVE $63.79 +2.31% SUI $0.7579 +5.80%

SUI $0.7579 +5.80% XLM $0.2049 +1.11%

XLM $0.2049 +1.11% ZEC $400.19 +6.38%

ZEC $400.19 +6.38% BTC $62,531.51 +2.13%

BTC $62,531.51 +2.13% ETH $1,633.20 +2.90%

ETH $1,633.20 +2.90% BNB $593.92 +2.19%

BNB $593.92 +2.19% XRP $1.13 +4.83%

XRP $1.13 +4.83% SOL $65.42 +3.13%

SOL $65.42 +3.13% TRX $0.3285 +2.57%

TRX $0.3285 +2.57% DOGE $0.0853 +3.72%

DOGE $0.0853 +3.72% ADA $0.1652 +3.88%

ADA $0.1652 +3.88% BCH $226.75 +1.32%

BCH $226.75 +1.32% LINK $7.78 +4.30%

LINK $7.78 +4.30% HYPE $59.46 -1.13%

HYPE $59.46 -1.13% AAVE $63.79 +2.31%

AAVE $63.79 +2.31% SUI $0.7579 +5.80%

SUI $0.7579 +5.80% XLM $0.2049 +1.11%

XLM $0.2049 +1.11% ZEC $400.19 +6.38%

ZEC $400.19 +6.38%