OKX Web3 最新リリース:オンチェーンフィッシング防止安全取引ガイド

著者:0xming

新しいサイクルに入ると、ユーザーのアクティビティが増加するにつれて、オンチェーンのインタラクションリスクがますます明らかになっています。フィッシャーは通常、偽のウォレットサイトを作成したり、ソーシャルメディアアカウントを盗んだり、悪意のあるブラウザプラグインを作成したり、フィッシングメールやメッセージを送信したり、偽のアプリケーションを公開したりして、ユーザーに敏感な情報を漏洩させ、資産の損失を引き起こします。フィッシングの形式やシナリオは多様性、複雑性、隠蔽性などの特徴を示しています。

例えば、フィッシャーは一般的に、正規のウォレットサイトに似た外観の偽サイトを作成し、ユーザーにプライベートキーやリカバリーフレーズを入力させます。これらの偽サイトは通常、ソーシャルメディア、電子メール、または広告を使用して宣伝され、ユーザーを誤解させて正規のウォレットサービスにアクセスしていると思わせ、ユーザーの資産を盗みます。また、フィッシャーはソーシャルメディアプラットフォーム、フォーラム、またはインスタントメッセージングアプリを利用して、ウォレットのカスタマーサポートやコミュニティ管理者を装い、ユーザーに偽のメッセージを送信し、ウォレット情報やプライベートキーを提供するよう要求します。この方法は、ユーザーの公式への信頼を利用し、プライベート情報を漏洩させることを誘発します。

要するに、これらのケースはフィッシング行為がWeb3ウォレットユーザーに対する脅威を強調しています。ユーザーがWeb3ウォレットの使用に関する安全意識を高め、資産を損失から守るために、OKX Web3はコミュニティの調査を深め、多くのWeb3ウォレットユーザーが遭遇したフィッシング事件を収集し、ユーザーが最もよく遭遇する4つの典型的なフィッシングシナリオを抽出し、異なるシナリオにおける細分化されたケースを用いて、図文ケースを組み合わせた形で、Web3ユーザーが安全に取引を行う方法に関する最新のガイドを作成しました。 皆さんの学習と参考のために。

悪意のある情報源

1、人気プロジェクトのTwitter返信

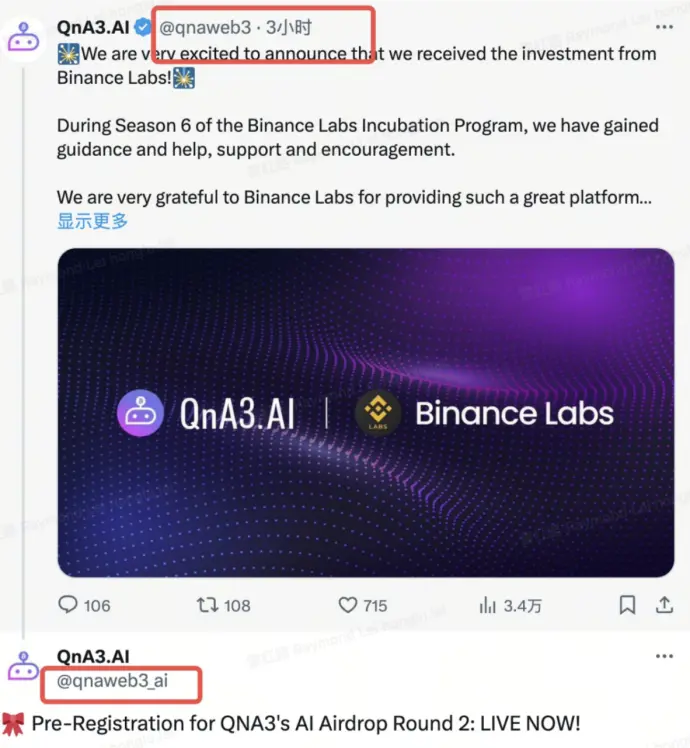

人気プロジェクトのTwitter返信を通じて、悪意のある情報の主要な方法の一つです。 フィッシングTwitterアカウントは、ロゴ、名前、認証マークなどを公式アカウントと全く同じにすることができ、フォロワー数も数十Kになることがありますが、両者を区別する唯一の方法は------Twitterハンドル(類似の文字に注意)です。ユーザーは必ず目を光らせてください。

さらに、多くの場合、偽アカウントは公式のツイートの下で故意に返信しますが、返信内容にはフィッシングリンクが含まれており、ユーザーは公式リンクだと思い込みやすく、騙されることがあります。現在、一部の公式アカウントはツイートの中で、ユーザーにフィッシングリンクが含まれている可能性のある返信に対する警戒を促す「End of Tweet」ツイートを追加しています。

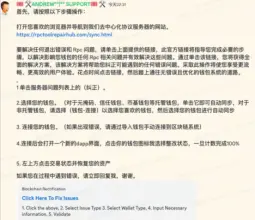

2、公式Twitter/Discordの盗用

信頼性を高めるために、フィッシャーはプロジェクトやKOLの公式Twitter/Discordを盗用し、公式名義でフィッシングリンクを発表します。そのため、多くのユーザーが簡単に騙されてしまいます。例えば、VitalikのTwitterアカウントやTONプロジェクトの公式Twitterが盗用され、フィッシャーはその機会を利用して虚偽の情報やフィッシングリンクを発表しました。

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

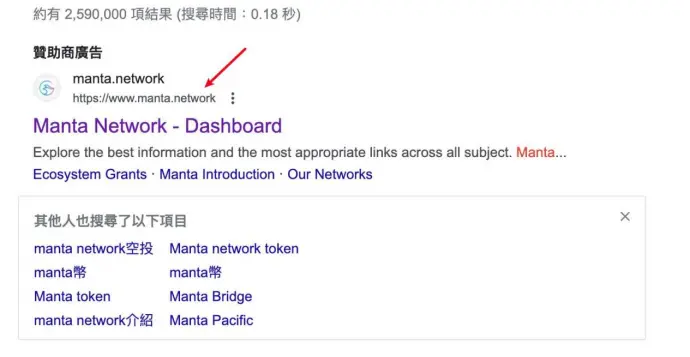

3、Google検索広告

フィッシャーは時々、Google検索広告を使用して悪意のあるリンクを発表します。ユーザーはブラウザに表示される名前を公式ドメインだと思いますが、クリックするとフィッシングリンクにリダイレクトされます。

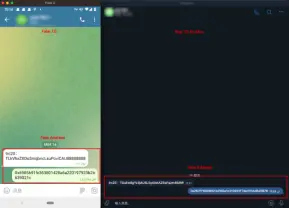

4、偽のアプリ

フィッシャーは偽のアプリを通じてユーザーを誘導します。 例えば、ユーザーがフィッシャーが発表した偽のウォレットをダウンロードしてインストールすると、プライベートキーが漏洩し、資産が失われることになります。フィッシャーが改変したTelegramのインストールパッケージがあり、トークンの送受信のオンチェーンアドレスを変更し、ユーザーの資産の損失を引き起こしました。

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

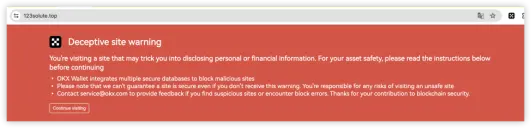

5、対策:OKX Web3ウォレットはフィッシングリンクの検出とリスク警告をサポート

現在、OKX Web3ウォレットはフィッシングリンクの検出とリスク警告をサポートし、ユーザーが上記の問題により良く対処できるようにしています。例えば、ユーザーがOKX Web3プラグインウォレットを使用してブラウザでウェブサイトにアクセスする際、そのドメインが既知の悪意のあるドメインである場合、すぐに警告が表示されます。さらに、ユーザーがOKX Web3アプリでDiscoverインターフェースからサードパーティのDAPPにアクセスする場合、OKX Web3ウォレットは自動的にドメインのリスク検出を行い、悪意のあるドメインであれば、アクセスを禁止する警告を行います。

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

ウォレットのプライベートキーの安全性

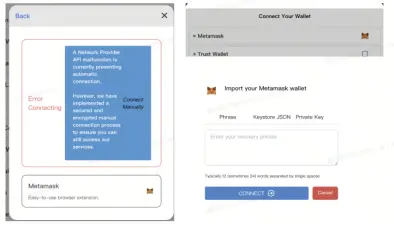

1、プロジェクトとのインタラクションまたは資格確認を行う際

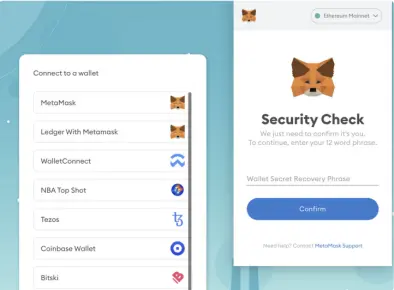

フィッシャーは、ユーザーがプロジェクトとのインタラクションや資格確認を行う際に、プラグインウォレットのポップアップページや他の任意のウェブページを装い、ユーザーにリカバリーフレーズやプライベートキーを入力させることがあります。この種のサイトは一般的に悪意のあるサイトであり、ユーザーは警戒心を高めるべきです。

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

2、プロジェクトのカスタマーサポートや管理者を装う

フィッシャーはしばしばプロジェクトのカスタマーサポートやDiscordの管理者を装い、ユーザーにリカバリーフレーズやプライベートキーを入力させるためのウェブサイトを提供します。このような場合、相手がフィッシャーであることを示しています。

|-----------------------------------------------------------------------------------|----------------------------------------------------------------------------------|

|  |

|  |

|

3、他のリカバリーフレーズ/プライベートキー漏洩の可能性のある経路

ユーザーのリカバリーフレーズとプライベートキーの漏洩の可能性のある経路は多く、一般的にはコンピュータにトロイの木馬ウイルスソフトウェアが植え付けられたり、コンピュータがフィンガーブラウザを使用したり、リモートコントロールやプロキシツールを使用したり、リカバリーフレーズ/プライベートキーのスクリーンショットをアルバムに保存したが、悪意のあるアプリにアップロードされたり、クラウドにバックアップされたが、クラウドプラットフォームが侵入されたり、リカバリーフレーズ/プライベートキーの入力過程が監視されたり、身近な人がリカバリーフレーズやプライベートキーのファイル/紙を物理的に取得したり、開発者がプライベートキーのコードをGithubにプッシュするなどのケースがあります。

要するに、ユーザーはリカバリーフレーズ/プライベートキーを安全に保管し、使用する必要があり、ウォレットの資産の安全性をより良く確保する必要があります。例えば、現在分散型の自己管理ウォレットとして、OKX Web3ウォレットはiCloud/Google Driveクラウド、手動、ハードウェアなどの多様なリカバリーフレーズ/プライベートキーのバックアップ方法を提供し、ユーザーに比較的安全なプライベートキーの保管方法を提供しています。ユーザーのプライベートキーが盗まれる問題に関して、OKX Web3ウォレットはLedger、Keystone、Onekeyなどの主要なハードウェアウォレット機能をサポートしており、ハードウェアウォレットのプライベートキーはハードウェアウォレットデバイス内に保存され、ユーザー自身が管理することにより、資産の安全を確保します。つまり、OKX Web3ウォレットはユーザーがハードウェアウォレットを通じて資産を安全に管理しながら、自由にオンチェーンのトークン取引、NFT市場、さまざまなdAppプロジェクトとのインタラクションに参加できるようにしています。さらに、OKX Web3ウォレットは現在MPC無私キーウォレットやAAスマートコントラクトウォレットを導入し、ユーザーがプライベートキーの問題をさらに簡素化できるようにしています。

4つのクラシックなフィッシングシナリオ

シナリオ1、メインチェーントークンの盗用

フィッシャーはしばしば悪意のあるコントラクト関数にClaim、SecurityUpdateなどの誘導的な名前を付け、実際の関数ロジックは空で、ユーザーのメインチェーントークンを移転させるだけです。現在、OKX Web3ウォレットは取引の事前実行機能を導入しており、その取引がブロックチェーン上で資産や権限の変化を表示し、ユーザーに安全に注意を促します。さらに、インタラクションコントラクトや権限アドレスが既知の悪意のあるアドレスである場合、赤色の安全警告が表示されます。

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

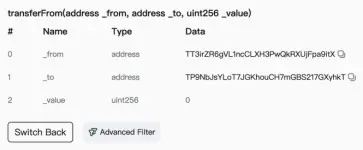

シナリオ2、類似アドレスへの送金

大額の送金が監視されると、フィッシャーはアドレスの衝突を利用して、受信アドレスの最初の数桁が同じアドレスを生成し、transferFromを利用して0金額の送金を行ったり、偽のUSDTを利用して一定金額の送金を行ったりして、ユーザーの取引履歴を汚染し、ユーザーがその後の送金で取引履歴から誤ったアドレスをコピーして詐欺を完了させることを期待します。

https://www.oklink.com/cn/trx/address/TT3irZR6gVL1ncCLXH3PwQkRXUjFpa9itX/token-transfer

https://tronscan.org/#/transaction/27147fd55e85bd29af31c00e3d878bc727194a377bec98313a79c8ef42462e5f

|----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

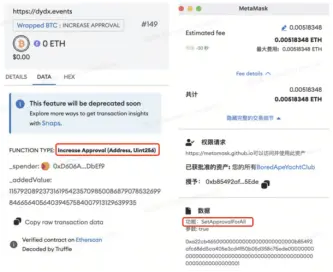

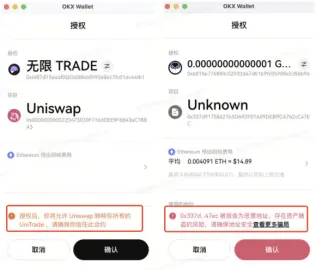

シナリオ3、オンチェーンの権限付与

フィッシャーは通常、ユーザーにapprove / increaseAllowance / decreaseAllowance / setApprovalForAllの取引を署名させたり、Create2を使用して事前に計算された新しいアドレスを生成したりして、安全検出を回避し、ユーザーに関連する権限を騙し取ります。OKX Web3ウォレットは権限付与取引に対して安全警告を行い、ユーザーにその取引が権限関連の取引であることを注意喚起します。さらに、取引の権限アドレスが既知の悪意のあるアドレスである場合、赤色の情報警告が表示され、ユーザーが騙されるのを防ぎます。

|-----------------------------------------------------------------------------------|----------------------------------------------------------------------------------|

|  |

|  |

|

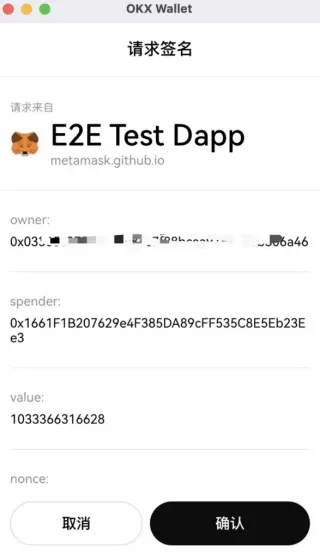

シナリオ4、オフチェーン署名

オンチェーンの権限付与に加えて、フィッシャーはユーザーにオフチェーン署名を行わせることでフィッシングを行います。例えば、ERC20トークンの権限付与は、ユーザーが別のアドレスやコントラクトに一定の額を権限付与することを許可し、権限を付与されたアドレスはtransferFromを通じてユーザーの資産を移転できます。フィッシャーはこの特性を利用して詐欺を行います。現在、OKX Web3ウォレットはこのようなシナリオに対してリスク警告機能を開発中であり、ユーザーがオフライン署名を行う際に、署名された権限付与アドレスを解析し、既知の悪意のあるアドレスにヒットした場合、ユーザーにリスク警告を行います。

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

その他のフィッシングシナリオ

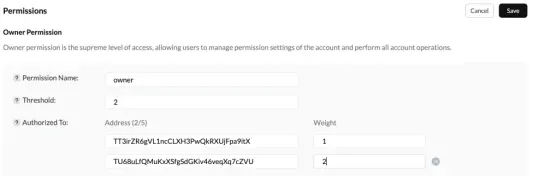

シナリオ5、TRONアカウントの権限

このシナリオは比較的抽象的で、一般的にフィッシャーはユーザーのTRONアカウントの権限を取得して資産を制御します。 TRONアカウントの権限設定はEOSに似ており、OwnerとActiveの権限に分かれ、マルチシグ形式の権限制御を設定できます。以下の権限設定では、Ownerの閾値が2で、2つのアドレスの重みがそれぞれ1と2であり、最初のアドレスがユーザーのアドレスで、重みが1の場合、単独でアカウントを操作することはできません。

https://tronscan.org/#/wallet/permissions

https://www.oklink.com/trx/tx/1fe56345873425cf93e6d9a1f0bf2b91846d30ca7a93080a2ad69de77de5e45f

|----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

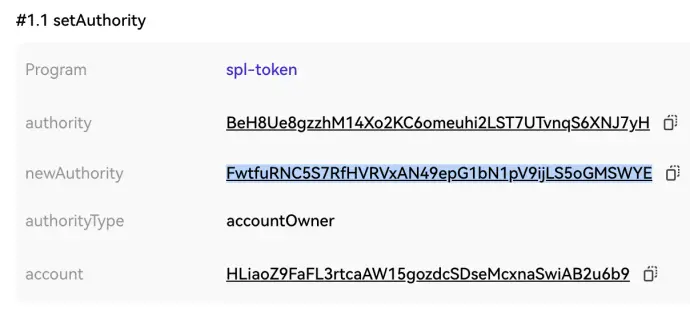

シナリオ6、Solanaトークンおよびアカウント権限

フィッシャーはSetAuthorityを通じてトークンATAアカウントの所有権を変更し、新しいOwnerアドレスにトークンを転送します。この方法でフィッシングされたユーザーは、資産がフィッシャーに移転されます。また、ユーザーがAssign取引に署名した場合、通常のアカウントのOwnerはSystem Programから悪意のあるコントラクトに変更されます。

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

シナリオ7、EigenLayerのqueueWithdrawalの呼び出し

プロトコル自体の設計メカニズムなどの問題により、フィッシャーに利用されやすくなります。Ethereumに基づくミドルウェアプロトコルEigenLayerのqueueWithdrawal呼び出しは、他のアドレスをwithdrawerとして指定することを許可し、ユーザーがフィッシングによってその取引に署名しました。7日後、指定されたアドレスはcompleteQueuedWithdrawalを通じてユーザーのステーキング資産を取得します。

オンチェーンの世界を探求し、安全第一

Web3ウォレットを安全に使用することは、資産を保護するための重要な手段です。ユーザーは潜在的なリスクや脅威から身を守るために、実際に予防措置を講じるべきです。業界で有名で、安全監査を受けたOKX Web3ウォレットを選択し、より安全で便利にオンチェーンの世界を探求できます。

業界で最も先進的で機能が充実したウォレットとして、OKX Web3ウォレットは完全に分散化され、自己管理されており、ユーザーがワンストップでオンチェーンアプリケーションを楽しむことをサポートしています。現在、85以上のパブリックチェーンをサポートし、アプリ、プラグイン、ウェブの3つのプラットフォームが統一され、ウォレット、DEX、DeFi、NFT市場、DApp探索の5つのセクションをカバーし、Ordinals市場、MPCおよびAAスマートコントラクトウォレット、Gasの交換、ハードウェアウォレットの接続などをサポートしています。さらに、ユーザーはプライベートキーとリカバリーフレーズを安全に保護し、ウォレットアプリやオペレーティングシステムを定期的に更新し、リンクや情報を慎重に扱い、二重認証機能を有効にすることで、ウォレットの安全性を高めることができます。

要するに、オンチェーンの世界では、資産の安全がすべてに優先します。

ユーザーはこの3つのWeb3安全ルールを心に留めておく必要があります:どのウェブページにもリカバリーフレーズ/プライベートキーを入力しない、ウォレット取引画面の確認ボタンを慎重にクリックする、Twitter/Discord/検索エンジンから得たリンクはフィッシングリンクである可能性がある。