해커의 "피싱 공격"이 OpenSea 사용자들을 급습하다

저자: 모리, 벌집Tech

2월 19일, 세계 최대 NFT 거래 플랫폼 OpenSea가 사용자에게 새로운 계약을 지원하기 시작하자, 일부 사용자의 NFT 자산이 도난당했습니다.

다음 날, OpenSea의 CEO Devin Finzer는 트위터에서 "이는 피싱 공격입니다. 우리는 이것이 OpenSea 웹사이트와 관련이 있다고 믿지 않습니다. 현재까지 공격자로부터 악성 유효 서명을 한 32명의 사용자가 있는 것으로 보이며, 그들의 일부 NFT가 도난당했습니다."라고 밝혔습니다. Finzer는 공격자의 지갑이 도난당한 NFT를 판매하여 170만 달러의 ETH를 얻었다고 전했습니다.

사용자 NFT가 도난당한 후, 많은 사람들이 트위터에서 피싱 공격의 링크가 위조된 "OpenSea에서 사용자에게" 이메일에 숨겨져 있을 가능성을 추측했습니다. 19일 당일, 해당 거래 플랫폼은 스마트 계약 업그레이드를 진행 중이었고, 사용자들은 목록을 새로운 스마트 계약으로 이전해야 했습니다. 공격자는 아마도 이번 업그레이드 소식을 이용해 피싱 링크를 알림 이메일로 위장했을 것입니다.

2월 21일, OpenSea의 공식 트위터는 공격이 이메일에 기반하지 않은 것으로 보인다고 업데이트했습니다. 현재까지 피싱 공격의 출처는 조사 중입니다.

OpenSea 사용자, "피싱"으로 NFT 손실

2월 18일, OpenSea는 플랫폼의 비활성 목록 문제를 해결하기 위해 스마트 계약 업그레이드를 시작했습니다. 계약 업그레이드의 일환으로, 모든 사용자는 이더리움에서 NFT 목록을 새로운 스마트 계약으로 이전해야 하며, 이전 기간은 7일 동안 지속되어 미국 동부 시간으로 2월 25일 오후 2시에 완료됩니다. 이전 기간 동안, 사용자 NFT의 OpenSea에서의 이전 가격은 만료됩니다.

2월 19일, 사용자는 완료해야 할 작업을 시작했습니다. 사람들은 혼란스러운 이전 과정에서 해커의 "검은 손"이 OpenSea 사용자의 지갑으로 뻗쳐들어올 것이라고는 예상하지 못했습니다. 사용자들이 소셜 플랫폼에서 남긴 피드백에 따르면, 대부분의 공격은 미국 동부 시간으로 오후 5시에서 8시 사이에 발생했습니다.

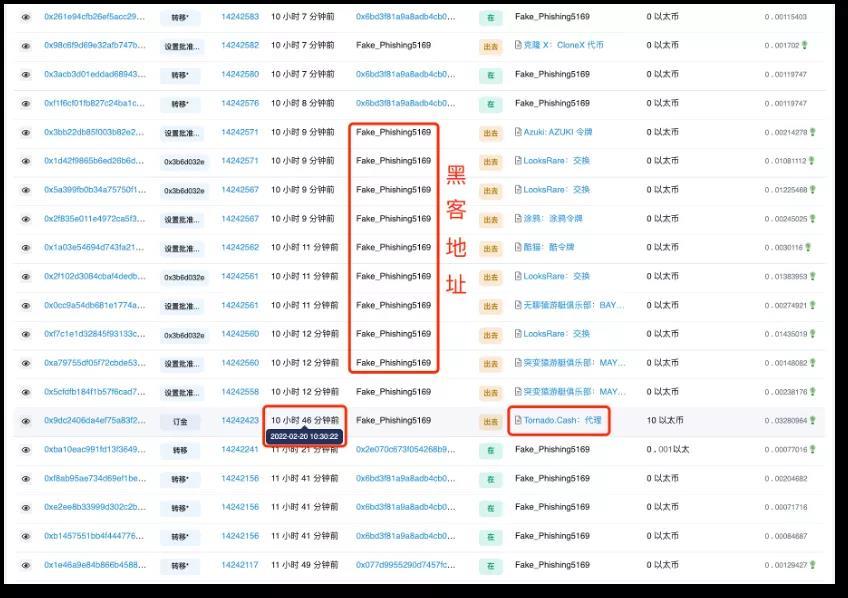

이후 이더리움 블록체인에서 "피싱/해킹"으로 표시된 주소를 보면, 19일 저녁 6시 56분에 도난당한 자산이 해커 주소에서 이동하기 시작했으며, 2월 20일 10시 30분에는 믹싱 도구인 Tornado Cash를 통해 "세탁"하는 작업이 발생했습니다.

해커의 블록체인 주소 일부 동향

사용자 NFT가 도난당한 후, "OpenSea가 해커에게 공격당해 2억 달러의 자산이 도난당했다"는 주장이 인터넷에서 퍼지기 시작했습니다. 사람들은 도난 사건의 정확한 원인을 알 수 없었고, 얼마나 많은 사용자가 피해를 입었는지 확인할 수 없었습니다.

2월 20일, OpenSea의 CEO Devin Finzer는 트위터에서 "우리가 아는 한, 이는 피싱 공격입니다. 우리는 이것이 OpenSea 웹사이트와 관련이 있다고 믿지 않습니다. 현재까지 공격자로부터 악성 유효 서명을 한 32명의 사용자가 있는 것으로 보이며, 그들의 일부 NFT가 도난당했습니다."라고 밝혔습니다. Finzer는 "2억 달러의 해커 공격"에 대한 소문을 반박하며, 공격자의 지갑이 도난당한 NFT를 판매하여 170만 달러의 ETH를 얻었다고 전했습니다.

블록체인 보안 감사 기관 PeckShield는 도난당한 NFT의 수를 나열했으며, 총 315개의 NFT 자산이 도난당했습니다. 이 중 254개는 ERC-721 표준의 NFT이고, 61개는 ERC-1155 표준의 NFT로, 관련된 NFT 브랜드에는 유명 메타버스 프로젝트 Decentraland의 자산과 NFT 아바타 "지루한 원숭이" Bored Ape Yacht Club 등이 포함됩니다. 이 기관은 또한 해커가 Tornado Cash를 사용하여 1100 ETH를 세탁했으며, 당시 ETH 가격이 2600달러였을 때, 세탁된 가치는 286만 달러입니다.

공격자는 사용자의 "서명" 권한을 어떻게 얻었는가?

사용자 NFT 도난 사건이 발생한 후, 일부 네티즌은 해커가 OpenSea 업그레이드 소식을 이용해 피싱 링크를 위조하여 사용자에게 알림 이메일을 보내, 사용자가 위험한 링크를 클릭하게 만들었다고 추측했습니다.

이에 대해 Devin Finzer는 그들이 이것이 피싱 공격이라고 확신하지만, 피싱이 어디에서 발생했는지는 모르겠다고 밝혔습니다. 32명의 영향을 받은 사용자와의 대화에 따르면, 그들은 몇 가지 가능성을 배제했습니다: 공격은 OpenSea 공식 웹사이트 링크에서 발생하지 않았고; OpenSea 이메일과의 상호작용도 공격의 매개체가 아니었으며; OpenSea에서 NFT를 발행, 구매, 판매 또는 나열하는 것도 공격의 매개체가 아니었습니다; 새로운 스마트 계약(Wyvern 2.3 계약)을 서명하는 것도 공격의 매개체가 아니었고; OpenSea의 목록 이전 도구를 사용하여 목록을 새로운 계약으로 이전하는 것도 공격의 매개체가 아니었습니다; 공식 웹사이트 배너 페이지를 클릭하는 것도 공격의 매개체가 아니었습니다.

간단히 말해, Finzer는 피싱 공격이 OpenSea 웹사이트 내부에서 발생하지 않았음을 설명하려고 했습니다. 2월 21일 새벽, OpenSea 공식 트위터는 공격이 이메일에 기반하지 않은 것으로 보인다고 명확히 밝혔습니다.

현재까지 피싱 공격이 어떤 링크를 통해 사용자에게 전달되었는지는 정확한 정보가 없습니다. 그러나 Finzer가 동의한 주장은 공격자가 피싱 공격을 통해 사용자의 NFT 이전 권한을 얻었다는 것입니다.

트위터 사용자 Neso의 주장이 Finzer의 리트윗을 받았으며, 이 사용자는 공격자가 사람들에게 "반유효한 Wyvern 주문"을 서명하게 했다고 주장했습니다. 왜냐하면 공격자의 계약과 호출 데이터(calldata) 외에는 주문이 기본적으로 비어 있었고, 공격자가 주문의 다른 절반을 서명했기 때문입니다.

이 공격은 Wyvern 프로토콜의 유연성을 이용한 것으로 보이며, 이 프로토콜은 대부분의 NFT 스마트 계약(OpenSea에서 계약을 설정하는 것 포함)의 기본 오픈 소스 표준입니다. OpenSea는 프론트엔드/API에서 주문을 검증하여 사용자가 서명한 내용이 예상대로 실행되도록 하지만, 이 계약은 다른 더 복잡한 주문에서도 사용될 수 있습니다.

Neso의 주장에 따르면, 먼저 사용자가 Wyvern에서 일부 계약을 승인했으며, 이는 일반 승인으로 대부분의 주문 내용이 비어 있었습니다; 그런 다음 공격자는 자신의 계약을 호출하여 주문의 나머지 부분을 완료하여, 결제 없이 NFT의 소유권을 이전할 수 있었습니다.

간단히 비유하자면, 해커는 사용자가 서명한 "공백 수표"를 얻은 후, 수표의 다른 내용을 채워 사용자의 자산을 가져갔습니다.

또한 일부 네티즌은 피싱 공격의 출처에서 OpenSea가 업그레이드된 새로운 Wyvern 2.3 계약을 배제했으므로, 업그레이드 이전에 사용자가 승인한 구 버전 계약이 해커에 의해 이용되었을 가능성을 배제할 수 없다고 주장했습니다. 이에 대한 OpenSea의 응답은 아직 없습니다.

현재까지 OpenSea는 여전히 피싱 공격의 출처를 조사하고 있습니다. Finzer는 불안한 사용자에게 이더리움 블록체인에서 토큰 승인 검사 프로그램(Ethereum Token Approval)에서 자신의 NFT 승인을 취소할 수 있다고 경고했습니다.