암호화 산업의 2년 전 20대 해킹 사건 정리: 대부분 전액 보상 완료, 단 2건만 회수됨

정리: 쿠키, 체인 포획자

3월 말, 유명 체인 게임 Axie Infinity의 사이드 체인 네트워크 Ronin Network가 해커 공격 사건으로 약 6.2억 달러의 자산을 잃어버리며, 지금까지 가장 심각한 DeFi 해킹 공격이 되었고, 이는 암호 세계의 안전성에 대한 대중의 우려를 더욱 심화시켰습니다.

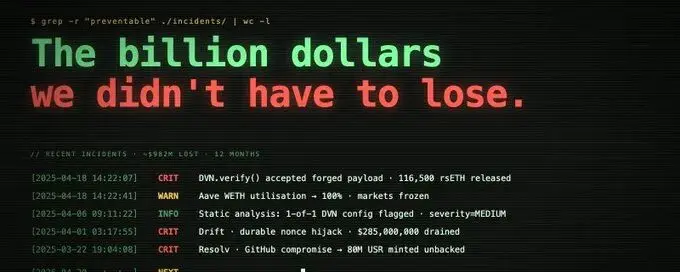

지난 2년 동안, 막대한 자금이 암호 산업으로 지속적으로 유입되었지만, 그 안전성은 여전히 매우 취약하며, 중앙화 거래소와 DeFi 프로젝트의 많은 코드 취약점이 해커의 공격을 받으며, 각종 안전 사고의 수, 빈도, 규모 등 여러 측면에서 빠르게 증가하고 있습니다.

슬로우 후그의 통계에 따르면, 2021년 블록체인 안전 사건은 누적 손실이 98억 달러를 초과하며, 231건의 안전 사고가 발생했습니다. 상당 부분의 손실이 회수되거나 프로젝트 측에서 보상되었지만, 여전히 암호 산업에 큰 타격을 주었습니다.

전문 암호 안전 웹사이트 rekt 데이터 및 기타 공개 자료에 따르면, 체인 포획자는 최근 2년간 해킹 공격에서 영향을 받은 금액의 크기에 따라 상위 20개의 해킹 사건을 정리했습니다.

1. Ronin Network, 6.24억 달러

2022년 3월 29일, Ronin 공식은 그들의 크로스 체인 브릿지가 해커의 공격을 받아 173,600 ETH와 2,550만 USDC가 도난당했다고 발표했으며, 누적 가치는 약 6.2억 달러입니다.

공식 발표에 따르면, 해당 프로젝트의 도난 원인은 5명의 검증자 개인 키가 도난당했기 때문입니다. 지난해 11월 Sky Mavis와 Axie DAO는 사용자 비용을 줄이기 위해 가스 없는 RPC 노드를 구축했으며, 이는 Axie DAO가 Sky Mavis의 검증자가 되어야 했습니다. 비록 해당 RPC 노드는 한 달만 지속되었지만, 화이트리스트 접근 권한은 결코 철회되지 않았고, 이로 인해 공격자는 Axie DAO 서명을 도용할 기회를 얻어 5명의 검증자 합의를 모아 개인 키를 위조하여 가짜 출금을 시도했습니다.

현재 Axie Infinity 공동 창립자 Aleksander L. Larsen은 트위터에 Axie Infinity 팀이 해커와 소통하여 손실을 회복하기 위해 노력하고 있으며, 최상의 보상 방안을 결정하고 있다고 밝혔습니다.

2. Poly Network, 6.11억 달러

2021년 8월 10일, 크로스 체인 상호 운용성 프로토콜 Poly Network가 이더리움, BSC 및 Polygon에 배포된 스마트 계약이 동시에 해커의 공격을 받아 6.1억 달러 이상의 자산이 도난당했습니다.

슬로우 후그 팀의 분석에 따르면, 공격자는 특정 함수를 이용해 정교하게 구성된 데이터를 전달하여 EthCrossChainData 계약의 keeper를 수정하고, keeper 역할의 주소를 교체한 후 자유롭게 거래를 구성하여 계약에서 임의의 수량의 자금을 인출할 수 있었습니다.

여러 경로를 통해 해커와의 온체인 소통 후, 해커는 결국 프로젝트 측에 모든 도난 자산을 반환하였고, 모든 사용자에게는 실제 손실이 발생하지 않았습니다.

3. Wormhole, 3.26억 달러

올해 2월 3일, 크로스 체인 프로토콜 Wormhole이 해커의 공격을 받았으며, 공식 확인에 따르면 이번 공격 사건에서 12만 개의 ETH(약 3.26억 달러)의 손실이 발생했습니다.

조사에 따르면, 이번 사건의 취약점은 Solana 측의 핵심 Wormhole 계약의 서명 검증 코드에 오류가 있어 공격자가 "감시자"로부터의 메시지를 위조하여 whETH를 발행할 수 있게 되었습니다. 공격자는 Solana에서 무한히 발행된 whETH(Wormhole ETH) 등가물을 통해 120,000개의 실제 ETH를 이더리움으로 전송했습니다.

사건 발생 후, 해커는 프로젝트 측과의 소통에 응답하지 않았고, Wormhole 모회사 Jump Trading의 Jump Crypto는 신속히 "자체 자금"으로 12만 개의 ETH를 해당 크로스 체인 브릿지 스마트 계약에 보충하여 Wormhole 브릿지를 재가동했습니다.

4. BitMart, 1.96억 달러

2021년 12월 5일, 암호화폐 거래소 BitMart의 이더리움 및 BSC 핫 월렛이 약 1.96억 달러가 도난당했으며, 이더리움에서 총 약 1억 달러, BSC에서 총 약 9,600만 달러가 도난당했습니다.

알려진 바에 따르면, 공격자는 BitMart 자금을 핫 월렛에서 자신의 지갑으로 전송하고, 대부분의 암호화폐를 1inch를 통해 ETH와 BNB로 거래한 후 TornadoCash를 통해 믹싱하여 결국 도망쳤습니다.

이후 BitMart 창립자 Sheldon Xia는 플랫폼 자금을 사용하여 영향을 받은 사용자에게 보상할 것이라고 발표했으며, 곧 입출금을 재개했습니다.

5. Vulcan Forged, 1.4억 달러

2021년 12월 13일, 체인 게임 프로젝트 Vulcan Forged는 148개의 PYR 지갑이 해킹당했으며, 450만 개 이상의 PYR가 도난당해 총 손실 가치가 1.4억 달러를 초과했습니다. 사건 후, 프로젝트 팀은 금고에 있는 PYR로 영향을 받은 사용자 지갑을 보상하기로 결정했습니다.

6. Cream Finance, 1.3억 달러

2021년 10월 27일, 담보 대출 플랫폼 Cream Finance가 플래시 론 공격을 받아 약 1.3억 달러의 손실을 입었습니다.

알려진 바에 따르면, 이번 공격은 경제 공격과 오라클 공격이 혼합된 것이며, 공격자는 MakerDAO에서 플래시 론으로 DAI를 대출하여 대량의 yUSD 토큰을 생성하고, 여러 자산 유동성 풀을 조작하여 가격 오라클을 통해 yUSD 가격을 계산하였습니다. yUSD 가격이 상승한 후, 공격자의 yUSD 포지션이 증가하여 Cream의 이더리움 v1 시장의 유동성을 상쇄할 수 있는 충분한 대출 한도를 생성했습니다.

11월 13일, Cream Finance는 영향을 받은 사용자에 대한 보상 계획을 발표하였으며, 금고의 잔여 토큰을 활용하고 프로젝트 팀의 잔여 Cream 토큰 배분을 제거하여 영향을 받은 사용자에게 1,453,415개의 Cream 토큰을 지급할 예정입니다.

7. Badger, 1.2억 달러

2021년 12월 2일, Badger 사용자 인터페이스가 해커의 공격을 받아 악성 지갑 요청이 삽입되었으며, 총 손실은 약 2100 BTC와 151 ETH로, 약 1.2억 달러에 달합니다.

이번 사건은 피싱 공격으로, Badger 클라우드 네트워크에서 운영되는 애플리케이션 플랫폼 Cloudflare의 "악성 주입 조각"에 의해 발생했습니다. 해커는 Badger 엔지니어가 알지 못하거나 승인하지 않은 상태에서 생성된 손상된 API 키를 이용하여 정기적으로 악성 코드를 주입하여 사용자 지갑의 무한 권한을 얻었습니다.

사건 후, Badger는 사이버 보안 회사 Mandiant와 블록체인 분석 회사 Chainalysis를 고용하여 이 공격 사건을 조사하고 있으며, 두 회사 및 미국과 캐나다 당국과 협력하여 가능한 자금을 회수하고 있습니다. 동시에, 해당 프로젝트는 커뮤니티 투표를 통해 일부 금고 자산 및 일부 프로토콜 수익을 영향을 받은 사용자에게 보상하기로 결정하였으며, 기간은 약 1년입니다.

8. Qubit Finance, 8000만 달러

2022년 1월 28일, BSC 대출 프로젝트 Qubit가 해커의 공격을 받은 것으로 보이며, 해커는 대량의 xETH 담보를 발행하고 자금 풀에서 약 8000만 달러의 자산을 도난당했습니다.

이번 공격의 주요 원인은 일반 토큰과 네이티브 토큰의 충전 구현이 분리되어 있는 상황에서 화이트리스트 내의 토큰을 전송할 때 0 주소인지 다시 확인하지 않아야 했던 점입니다. 이로 인해 네이티브 충전 함수로 충전해야 할 작업이 일반 토큰 충전 논리를 통해 원활하게 진행되었습니다.

Team Mound는 Qubit Finance의 개발 팀으로, 공격 사건 발생 후 재구성하고 보상 계획을 발표하기로 결정하였으며, 모든 토큰을 포기하여 커뮤니티를 보상할 것입니다.

9. AscendEX, 7700만 달러

2021년 12월 12일, 암호화폐 거래소 AscendEX의 이더리움, BSC 및 Polygon 핫 월렛에서 총 7700만 달러 이상의 자산이 도난당했습니다.

사건 발생 후, 해당 거래소는 전면적인 보안 점검을 실시할 것이며, 만약 어떤 사용자의 자금이 이번 사건의 영향을 받았다면 AscendEX가 100% 보상할 것이라고 밝혔습니다.

10. EasyFi, 5900만 달러

2021년 4월 20일, Layer 2 DeFi 대출 프로토콜 EasyFi의 창립자 Ankitt Gaur는 프로토콜 유동성 풀이 600만 달러의 스테이블 코인과 298만 개의 EASY 토큰이 전송되었다고 밝혔으며, 총 손실은 약 5900만 달러입니다.

알려진 바에 따르면, 해당 프로젝트가 도난당한 원인은 관리자의 MetaMask의 니모닉 문구 키가 원격 공격을 받아서이며, EasyFi 스마트 계약은 해커의 공격을 받지 않았습니다. EasyFi는 Binance와 AscendEx 팀에 연락하였으며, 해커는 지갑에서 토큰을 전송하지 않았고, 유동성 제한으로 인해 DEX에서 판매할 수 없었습니다.

사건 후, 해당 프로젝트는 스냅샷에 따라 각 주소의 대출자/예금자의 순 잔액의 100%를 보상할 것이라고 밝혔으며, 사용자는 두 부분으로 자금을 받을 것이며, 사전 지급 25%와 나머지 75%는 EZ로 지급되며, EASY V2 토큰 EZ로 1:1 비율로 보증됩니다.

11. Uranium Finance, 5700만 달러

2021년 4월 28일, 바이낸스 스마트 체인 상의 AMM 프로토콜 Uranium Finance는 Uranium 마이그레이션 과정에서 공격을 받았으며, 손실 금액은 약 5700만 달러입니다.

알려진 바에 따르면, 이번 문제는 Uranium 프로젝트의 pair 계약에서 발생하였으며, 해당 계약의 swap 함수 일부 로직이 PancakeSwap의 로직을 참조하여 사용자가 플래시 론으로 자금을 대출할 수 있도록 허용하였습니다. 그러나 해당 함수는 일정한 곱셈 공식을 기반으로 계약 잔액을 확인할 때 정밀도 처리 오류가 있어, 최종적으로 계약에서 계산된 잔액이 계약의 실제 잔액보다 100배 더 크게 계산되었습니다. 이러한 상황에서 공격자가 플래시 론을 사용하여 대출을 받으면, 대출 금액의 1%만 상환하면 검사를 통과하여 나머지 99%의 잔액을 도난당하게 됩니다.

사건 후 Uranium Finance는 취약점 분석 기사를 발표하고 사용자에게 자금을 신속히 이동할 것을 권장하였으며, 더 이상 계약에 유동성을 제공하지 말 것을 요청하였습니다. 이후 Uranium Finance의 공식 업데이트는 없으며, 운영이 중단된 것으로 보입니다.

12. bZx, 5500만 달러

2021년 11월 6일, 탈중앙화 대출 프로토콜 bZx는 Polygon과 BSC 체인에서 개인 키 유출로 인해 5500만 달러 이상의 자산이 도난당했습니다.

알려진 바에 따르면, 이번 사고는 프로토콜 자체의 취약점을 겨냥한 해킹 공격이 아니라 bZx 개발자에 대한 피싱 공격이었습니다. 개발자는 악성 매크로가 포함된 Word 문서가 첨부된 피싱 이메일을 받았으며, 이 문서를 열면 개발자의 개인 지갑 키가 도난당하게 됩니다. 해커는 계약을 제어하고 BZRX에서 자산을 인출할 수 있었습니다.

13. Cashio, 4800만 달러

2022년 3월 23일, Solana 생태계 알고리즘 스테이블 코인 Cashio는 사용자에게 어떤 토큰도 발행하지 말고, 가능한 한 빨리 풀에서 자금을 인출하라고 경고했습니다. 해당 프로토콜은 무한 발행 취약점이 발생하여 약 4800만 달러의 손실이 발생했습니다.

Cashio Dollar는 USDT-USDC LP 토큰으로 지원되는 알고리즘 스테이블 코인으로, 해커는 검증되지 않은 계정을 우회하여 20억 개의 CASH 토큰을 불법으로 발행하였고, 여러 애플리케이션을 통해 CASH 토큰을 UST, USDC 및 USDT-USDC LP로 전환하여 총 약 4800만 달러의 이익을 얻었습니다.

프로젝트 측은 해커 공격 후 사용자 손실을 보상할 충분한 자금이 없다고 밝혔으며, 공격자가 자금을 반환하면 100만 USDC를 보상으로 제공할 의향이 있다고 밝혔습니다. 해커는 온체인 메시지를 통해 10만 달러 이하의 손실을 입은 피해자에게 환불할 것이라고 밝혔습니다.

14. PancakeBunny, 4600만 달러

2021년 5월 20일, 바이낸스 스마트 체인 BSC의 수익 집계기 PancakeBunny가 공격을 받은 것으로 보이며, 약 4600만 달러의 손실이 발생했습니다.

이번 사건은 전형적인 플래시 론 공격으로, 핵심은 WBNB-BUNNY LP의 가격 계산에 결함이 있었으며, BunnyMinterV2 계약에서 발행된 BUNNY 수량이 이 결함이 있는 LP 가격 계산 방식에 의존하여 최종적으로 공격자가 플래시 론을 이용해 WBNB-BUNNY 풀을 조작하여 LP 가격을 끌어올려 BunnyMinterV2 계약이 공격자에게 대량의 BUNNY 토큰을 발행하게 만들었습니다.

PancakeBunny 팀은 플래시 론 공격을 받은 후 평가 및 보상 계획을 발표하였으며, 새로운 토큰 pBUNNY를 발행하고 보상 풀을 생성하여 보상할 것입니다. 보상 풀은 성과 수수료(팀의 직접 기여), 취약점 이용으로 회수된 자금 및 QFI 토큰 에어드랍으로 자금을 제공합니다. 90일 후, 원래 보유자는 시장 가격보다 낮은 할인율로 pBUNNY를 BUNNY로 교환할 수 있습니다.

15. Kucoin, 4500만 달러

2020년 9월 20일, Kucoin 핫 월렛이 공격을 받아 2.8억 달러 이상의 손실이 발생했습니다.

이후 Kucoin CEO Johnny Lyu는 거래소 및 프로젝트 측과 협력하여 2.22억 달러의 자금을 회수하였으며(78%), 법 집행 및 보안 기관과 추가 협력을 통해 1745만 달러를 회수하였습니다(6%). 마지막으로 KuCoin은 보험 기금을 사용하여 나머지 자금 손실을 보상하였으며, 약 4500만 달러(16%)가 소요되었습니다. 이번 사건에서 사용자들은 손실을 입지 않았습니다.

16. Secretswap, 4000만 달러 초과

2021년 9월 14일, 프라이버시 공체인 Secret Network 기반의 DEX 프로젝트 Secretswap이 해커의 공격을 받아 유동성 풀에서 4000만 달러 이상의 자금이 도난당했습니다. 사건 발생 후 해당 프로젝트는 Secretswap과 Secret Network 간의 크로스 체인 브릿지 사용을 중단하여 해커가 자산을 이더리움 네트워크로 전송하는 것을 방지했습니다.

사건 후 조사 결과, 해당 취약점은 SecretSwap 보상 스테이킹과 관련된 단일 LP 계약과 관련이 있으며, 도난당한 자금은 네트워크를 떠나지 않았고, 브릿지/토큰 계약이 공격당하지 않았으며, 네트워크 자체도 공격받지 않았습니다.

며칠 후, Secret Network는 하드 포크를 통해 네트워크를 롤백하고 도난당한 자산을 사용자 유동성 자금 풀로 반환하며, 크로스 체인 브릿지 사용을 재개하였습니다.

17. Alpha Finance, 3700만 달러

2021년 2월 13일, Alpha Finance Lab은 공식 트위터를 통해 해커가 Alpha Homora V2의 취약점을 이용하여 Iron Bank(Cream V2)에서 ETH, DAI, USDC 등의 자산을 대출받아 Alpha Homora v2와 Cream v2 간의 채무 관계가 발생하여 약 3700만 달러의 손실이 발생했다고 밝혔습니다.

Alpha 팀의 상환 방식은 다음과 같습니다: 공격자가 Alpha Homora V2 배포자 계약에 1000 ETH를 입금하여 채무를 상환합니다; 공격자가 Cream V2 배포자 계약에 1000 ETH를 입금하여 채무를 상환합니다; Tornado Cash 재단이 공격자가 지급한 100 ETH 기부금을 Alpha Homora에 반환하여 채무를 상환합니다; Alpha는 Alpha Homora V1 및 V2의 준비금의 20%를 사용하여 나머지 자금을 상환할 것을 약속하며, 매달 Cream V2 Iron Bank에 지급하여 신규 채무가 모두 상환될 때까지 진행합니다.

18. Vee Finance, 3700만 달러

2021년 9월 21일, Avalanche 생태계 대출 플랫폼 Vee Finance의 스마트 계약이 공격을 받아 약 3700만 달러의 손실이 발생했습니다.

알려진 바에 따르면, 해당 취약점의 주요 원인은 사용자가 레버리지 거래 주문을 생성하는 과정에서 오라클이 Pangolin 풀의 가격만을 가격 피드 소스로 사용하였고, 해당 풀의 가격 변동이 3%를 초과했기 때문입니다. 오라클이 가격을 새로 고침하면서 공격자가 Pangolin 풀의 가격을 조작하였습니다. Vee Finance의 오라클 가격 조작 및 오라클 가격 인수는 소수 처리되지 않아 스왑 전 예상 슬리피지 검사가 작동하지 않았습니다.

이후 Vee.Finance는 공격자를 추적하기 위해 50만 달러의 보상을 발표하였으며, 모든 손실을 부담하고 플랫폼 수익 및 준비금의 VEE 토큰으로 모든 대출자 및 예금 사용자에게 보상할 것입니다. 모든 상환이 완료될 때까지 팀 토큰은 더 이상 발행되지 않습니다.

19. Crypto.com, 3300만 달러

2022년 1월 18일, 암호화폐 거래소 Crypto.com의 일부 계정이 해커의 공격을 받은 것으로 보이며, 약 3300만 달러의 손실이 발생했습니다.

알려진 바에 따르면, 해커는 기존 2FA 인증을 우회하여 출금 화이트리스트에 포함되었으며, 총 483개의 계정이 해킹당하여 4836개의 ETH와 444개의 비트코인이 도난당하였고, ETH는 Tornado Cash로 전송되어 믹싱되었습니다.

사건 발생 후, Crypto.com은 모든 사용자 손실을 보상하였으며, 계좌 내 자산을 원래 위치로 복구하였습니다.

20. MonoX Finance, 3100만 달러

2021년 11월 30일, 자동 시장 조성자 프로토콜 MonoX가 플래시 론 공격을 받아 이더리움과 Polygon에서 약 3100만 달러의 암호화폐가 해커에게 도난당했습니다.

알려진 바에 따르면, 공격자는 스왑 계약을 이용하여 MONO의 가격을 천정부지로 끌어올린 후 MONO를 사용하여 풀에 있는 모든 다른 자산을 구매하였습니다.

이후 해당 프로젝트 팀은 모든 도난당한 자산에 대해 채무 토큰 dMONO를 발행하고 dMONO 보험금을 배포할 것이라고 밝혔으며, 우리의 수익을 사용하여 MONO를 재구매하고 MONO를 이 금고로 전송할 것입니다. 모든 dMONO 보유자는 언제든지 자신의 dMONO를 소각하여 MONO를 얻어 금고에서 나갈 수 있지만, 사용자가 dMONO가 채무 가치에 도달하기 전에 이를 인출하기로 선택하면 나머지 채무가 면제됩니다.

추가 통계에 따르면, 이러한 안전 사건의 누적 손실 금액이 수십억 달러에 달하지만, 대부분의 도난 프로젝트의 사용자 손실이 전액 보상되었습니다. Poly Network와 Secretswap의 도난 자산은 모두 회수되었으며, Wormhole 등 8개 프로젝트는 프로젝트 측에서 원화 보상을 진행하였고, 나머지 프로젝트는 대부분 자체 토큰 형태로 보상하였지만, 종종 토큰 가격 하락으로 인해 실제 보상 금액이 손실 금액보다 낮아졌습니다. 오직 Uranium Finance만이 사용자에게 어떤 보상도 하지 않았습니다.

이로 인해 해커 공격이 생각보다 그렇게 무섭지 않다는 것을 알 수 있으며, 중요한 것은 프로젝트 측의 자원 배경과 사용자에 대한 책임감입니다. 암호 사용자들은 자금 조작에 대해 신중을 기하면서, 가능한 한 강력한 실력을 가진 프로젝트와 플랫폼에 우선 참여하고, 자신의 감당할 수 있는 범위 내에서 관련 투자 및 채굴 활동을 진행하여 자금 안전성을 확보해야 합니다.