OKX Web3 최신 발표: 체인 상의 피싱 방지 안전 거래 가이드

저자:0xming

새로운 주기가 시작되면서, 사용자 활동이 증가함에 따라 체인 상의 상호작용 위험이 점점 더 드러나고 있습니다. 피싱 공격자는 일반적으로 가짜 지갑 웹사이트, 소셜 미디어 계정 도용, 악성 브라우저 플러그인 생성, 피싱 이메일 및 메시지 전송, 가짜 애플리케이션 게시 등의 방법을 사용하여 사용자가 민감한 정보를 유출하도록 유도하여 자산 손실을 초래합니다. 피싱의 형태와 상황은 다양성, 복잡성 및 은폐성 등의 특징을 보입니다.

예를 들어, 피싱 공격자는 일반적으로 정품 지갑 웹사이트와 유사한 외관의 가짜 웹사이트를 생성하여 사용자가 자신의 개인 키나 니모닉을 입력하도록 유도합니다. 이러한 가짜 웹사이트는 일반적으로 소셜 미디어, 이메일 또는 광고를 통해 홍보되어 사용자가 정품 지갑 서비스에 접속하고 있다고 잘못 믿게 하여 사용자의 자산을 도용합니다. 또한, 피싱 공격자는 소셜 미디어 플랫폼, 포럼 또는 즉시 메시징 애플리케이션을 이용하여 지갑 고객 서비스나 커뮤니티 관리자처럼 가장하여 사용자에게 가짜 메시지를 보내고 지갑 정보나 개인 키를 제공하도록 요구합니다. 이러한 방식은 사용자의 공식에 대한 신뢰를 이용하여 개인 정보를 유출하도록 유도합니다.

결론적으로, 이러한 사례는 피싱 행동이 Web3 지갑 사용자에게 미치는 위협을 강조합니다. 사용자들이 Web3 지갑 사용의 안전성을 높이고 자산을 손실로부터 보호하기 위해, OKX Web3는 커뮤니티 심층 조사 및 많은 Web3 지갑 사용자들이 겪은 피싱 사건을 수집하여 사용자가 가장 자주 접하는 4가지 전형적인 피싱 시나리오를 정리하고, 다양한 시나리오에 대한 세분화된 사례를 통해, 이미지와 텍스트 사례를 결합하여 Web3 사용자가 안전하게 거래하는 방법에 대한 최신 가이드를 작성했습니다. 이를 통해 모두가 학습하고 참고할 수 있도록 하였습니다.

악성 정보 출처

1. 인기 프로젝트 트위터 답글

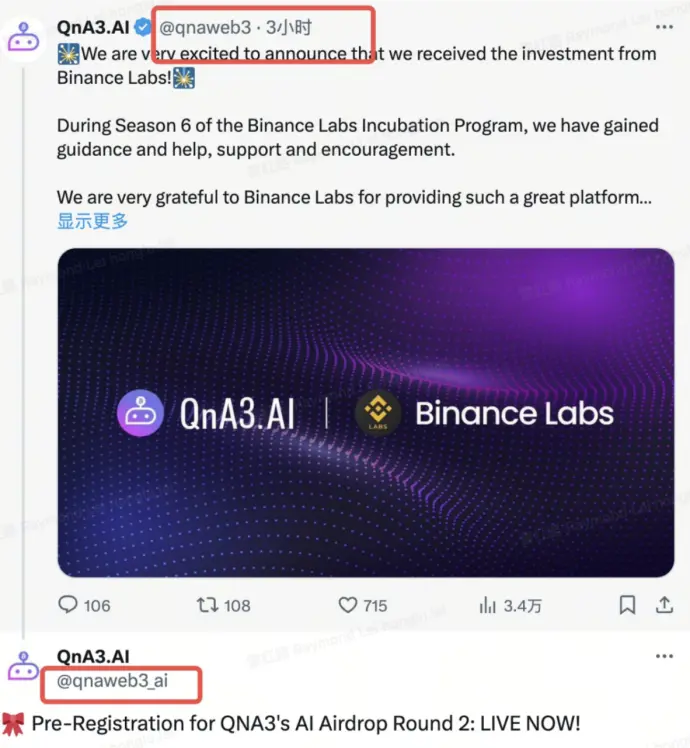

인기 프로젝트의 트위터 답글을 통해 악성 정보가 주로 유포됩니다. 피싱 트위터 계정은 로고, 이름, 인증 마크 등에서 공식 계정과 똑같이 만들 수 있으며, 심지어 팔로워 수가 수십 K에 이를 수 있습니다. 두 계정을 구별할 수 있는 유일한 방법은------트위터 핸들(유사한 문자에 주의)입니다. 사용자들은 반드시 눈을 크게 뜨고 확인해야 합니다.

또한, 많은 경우 가짜 계정이 공식 트윗 아래에 의도적으로 답글을 달지만, 답글 내용에 피싱 링크가 포함되어 있어 사용자가 공식 링크라고 착각하기 쉽습니다. 현재 일부 공식 계정은 트윗에 End of Tweet 메시지를 추가하여 사용자가 후속 답글에 피싱 링크가 포함될 수 있는 위험을 경고하고 있습니다.

2. 공식 트위터/Discord 도용

신뢰성을 높이기 위해, 피싱 공격자는 프로젝트 측이나 KOL의 공식 트위터/Discord를 도용하여 공식 명의로 피싱 링크를 게시합니다. 그래서 많은 사용자가 쉽게 속아 넘어갑니다. 예를 들어, 비탈릭의 트위터 계정과 TON 프로젝트의 공식 트위터가 도용된 적이 있으며, 피싱 공격자는 이를 이용해 가짜 정보나 피싱 링크를 게시했습니다.

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

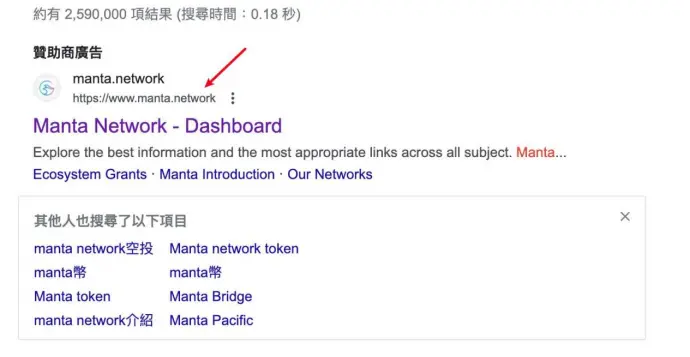

3. 구글 검색 광고

피싱 공격자는 때때로 구글 검색 광고를 사용하여 악성 링크를 게시합니다. 사용자는 브라우저에 표시된 이름이 공식 도메인으로 보이지만, 클릭 후 리디렉션되는 링크는 피싱 링크입니다.

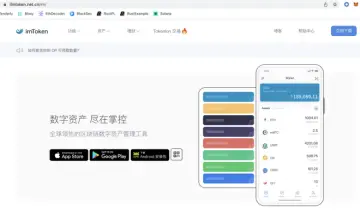

4. 가짜 애플리케이션

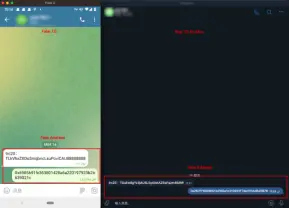

피싱 공격자는 가짜 애플리케이션을 통해 사용자를 유도합니다. 예를 들어, 사용자가 피싱자가 게시한 가짜 지갑을 다운로드 및 설치하면 개인 키가 유출되고 자산이 손실될 수 있습니다. 피싱 공격자는 텔레그램 설치 패키지를 수정하여 토큰을 송수신하는 체인 상 주소를 변경하여 사용자의 자산 손실을 초래한 적이 있습니다.

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

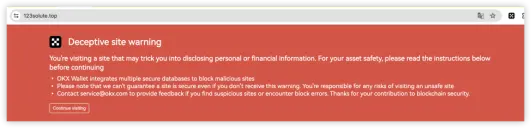

5. 대응 조치: OKX Web3 지갑은 피싱 링크 감지 및 위험 경고를 지원합니다.

현재 OKX Web3 지갑은 피싱 링크 감지 및 위험 경고를 지원하여 사용자가 위의 문제에 더 잘 대처할 수 있도록 돕고 있습니다. 예를 들어, 사용자가 OKX Web3 플러그인 지갑을 통해 브라우저로 웹사이트에 접근할 때, 해당 도메인이 알려진 악성 도메인인 경우 즉시 경고 알림을 받게 됩니다. 또한, 사용자가 OKX Web3 APP의 Discover 화면에서 제3자 DAPP에 접근할 때, OKX Web3 지갑은 도메인에 대한 위험 감지를 자동으로 수행하며, 악성 도메인일 경우 차단 경고를 하여 사용자가 접근하지 못하도록 합니다.

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

지갑 개인 키 보안

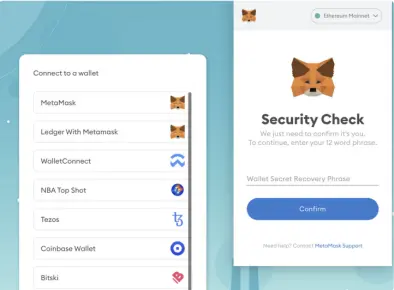

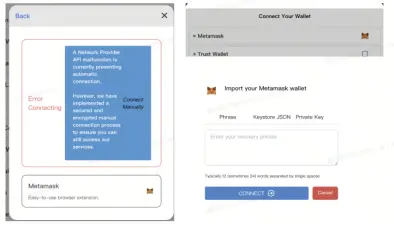

1. 프로젝트 상호작용 또는 자격 검증 시

피싱 공격자는 사용자가 프로젝트 상호작용 또는 자격 검증을 진행할 때, 플러그인 지갑 팝업 페이지나 기타 웹페이지로 가장하여 사용자가 니모닉/개인 키를 입력하도록 요구합니다. 이러한 경우는 일반적으로 악성 웹사이트이며, 사용자는 경각심을 높여야 합니다.

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

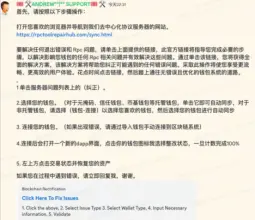

2. 프로젝트 측 고객 서비스 또는 관리자 사칭

피싱 공격자는 종종 프로젝트 측 고객 서비스나 Discord 관리자를 사칭하고, 사용자가 니모닉이나 개인 키를 입력하도록 웹사이트를 제공하는 경우가 있습니다. 이러한 경우 상대방이 피싱 공격자임을 나타냅니다.

|-----------------------------------------------------------------------------------|----------------------------------------------------------------------------------|

|  |

|  |

|

3. 기타 니모닉/개인 키 유출 가능 경로

사용자의 니모닉과 개인 키 유출 가능 경로는 여러 가지가 있으며, 일반적으로는 컴퓨터에 트로이 목마 바이러스 소프트웨어가 심어지거나, 컴퓨터가 보안이 취약한 브라우저를 사용하거나, 원격 제어 또는 프록시 도구를 사용하거나, 니모닉/개인 키 스크린샷이 앨범에 저장되지만 악성 앱에 의해 업로드되거나 클라우드에 백업되지만 클라우드 플랫폼이 해킹당하는 경우, 니모닉/개인 키 입력 과정이 모니터링되거나, 주변 인물이 니모닉 개인 키 파일/종이를 물리적으로 획득하거나, 개발자가 개인 키 코드를 GitHub에 푸시하는 경우 등이 있습니다.

결론적으로, 사용자는 니모닉/개인 키를 안전하게 저장하고 사용하여 지갑 자산의 안전성을 보장해야 합니다. 예를 들어, 현재 분산형 자가 관리 지갑으로서 OKX Web3 지갑은 iCloud/Google Drive 클라우드, 수동, 하드웨어 등 다양한 니모닉/개인 키 백업 방식을 제공하여 시장에서 개인 키 백업 방식을 가장 포괄적으로 지원하는 지갑으로 성장하였으며, 사용자에게 비교적 안전한 개인 키 저장 방식을 제공합니다. 사용자의 개인 키 도난 문제에 대해 OKX Web3 지갑은 Ledger, Keystone, Onekey 등 주요 하드웨어 지갑 기능을 지원하여, 하드웨어 지갑의 개인 키는 하드웨어 지갑 장치에 저장되며 사용자가 직접 관리하여 자산 안전을 보장합니다. 즉, OKX Web3 지갑은 사용자가 하드웨어 지갑을 통해 자산을 안전하게 관리하면서도 자유롭게 체인 상 토큰 거래, NFT 시장 및 다양한 dApp 프로젝트 상호작용에 참여할 수 있도록 합니다. 또한, OKX Web3 지갑은 현재 MPC 무키 지갑 및 AA 스마트 계약 지갑을 출시하여 사용자가 개인 키 문제를 더욱 간소화할 수 있도록 돕고 있습니다.

4대 고전 피싱 시나리오

시나리오 1. 메인 체인 토큰 도용

피싱 공격자는 종종 악성 계약 함수에 Claim, SecurityUpdate 등 유도적인 이름을 붙여 실제 함수 로직은 비어있어 사용자의 메인 체인 토큰만 전송되도록 합니다. 현재 OKX Web3 지갑은 거래 사전 실행 기능을 출시하여 해당 거래가 블록체인에 기록된 후 자산 및 권한 변화가 표시되어 사용자가 안전에 주의하도록 추가적으로 경고합니다. 또한, 상호작용 계약 또는 권한 주소가 알려진 악성 주소일 경우 빨간색 안전 경고를 제공합니다.

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

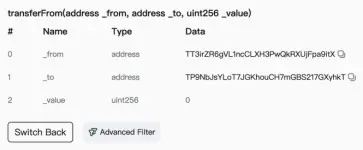

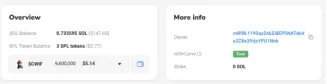

시나리오 2. 유사 주소 송금

대규모 송금이 감지되면, 피싱 공격자는 주소 충돌을 통해 수신 주소의 첫 몇 자리가 동일한 주소를 생성하고, transferFrom을 이용해 0 금액 송금을 하거나 가짜 USDT를 이용해 일정 금액 송금을 하여 사용자의 거래 기록을 오염시킵니다. 이후 사용자가 거래 기록에서 잘못된 주소를 복사하여 송금하도록 유도하여 사기를 완성합니다.

https://www.oklink.com/cn/trx/address/TT3irZR6gVL1ncCLXH3PwQkRXUjFpa9itX/token-transfer

https://tronscan.org/#/transaction/27147fd55e85bd29af31c00e3d878bc727194a377bec98313a79c8ef42462e5f

|----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

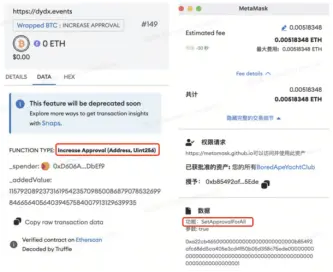

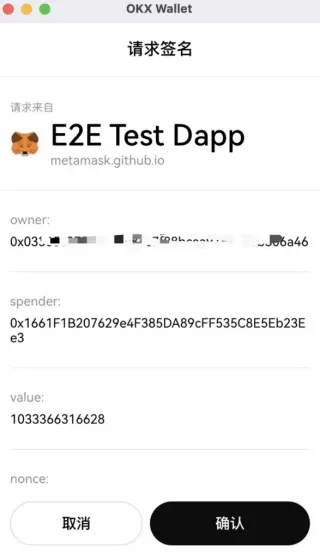

시나리오 3. 체인 상 권한 부여

피싱 공격자는 일반적으로 사용자가 approve / increaseAllowance / decreaseAllowance / setApprovalForAll 거래를 서명하도록 유도하고, Create2를 사용하여 미리 계산된 새 주소를 생성하여 보안 검사를 우회하여 사용자의 권한을 속여서 획득합니다. OKX Web3 지갑은 권한 부여 거래에 대해 안전 경고를 제공하며, 사용자가 해당 거래가 권한 부여 관련 거래임을 주의하도록 합니다. 또한, 거래 권한 주소가 알려진 악성 주소일 경우 빨간색 정보 경고를 제공하여 사용자가 속지 않도록 합니다.

|-----------------------------------------------------------------------------------|----------------------------------------------------------------------------------|

|  |

|  |

|

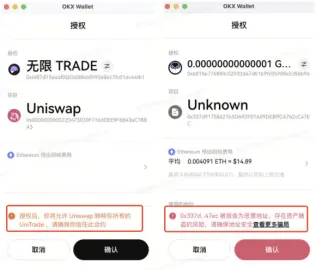

시나리오 4. 체인 외 서명

체인 상 권한 부여 외에도, 피싱 공격자는 사용자가 체인 외 서명을 하도록 유도하여 피싱을 시도합니다. 예를 들어, ERC20 토큰 권한 부여는 사용자가 다른 주소나 계약에 일정 금액을 권한 부여할 수 있게 하며, 권한을 부여받은 주소는 transferFrom을 통해 사용자의 자산을 이전할 수 있습니다. 피싱 공격자는 이러한 특성을 이용하여 사기를 저지릅니다. 현재 OKX Web3 지갑은 이러한 시나리오에 대해 위험 경고 기능을 개발 중이며, 사용자가 오프라인 서명을 할 때 서명 권한 주소를 분석하여 알려진 악성 주소에 해당할 경우 사용자에게 위험 경고를 제공합니다.

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

기타 피싱 시나리오

시나리오 5. TRON 계정 권한

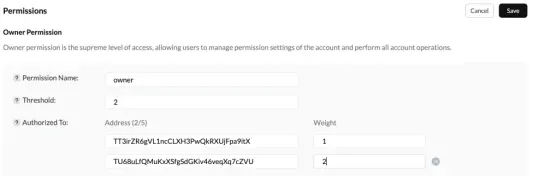

이러한 시나리오는 다소 추상적이며, 일반적으로 피싱 공격자는 사용자의 TRON 계정 권한을 획득하여 자산을 통제합니다. TRON 계정 권한 설정은 EOS와 유사하며, Owner와 Active 권한으로 나뉘며, 다중 서명 형태로 권한을 제어할 수 있습니다. 아래 권한 설정에서 Owner 한계를 2로 설정하고, 두 개의 주소 가중치를 각각 1과 2로 설정합니다. 첫 번째 주소는 사용자 주소이며, 가중치가 1인 주소는 단독으로 계정을 조작할 수 없습니다.

https://tronscan.org/#/wallet/permissions

https://www.oklink.com/trx/tx/1fe56345873425cf93e6d9a1f0bf2b91846d30ca7a93080a2ad69de77de5e45f

|----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

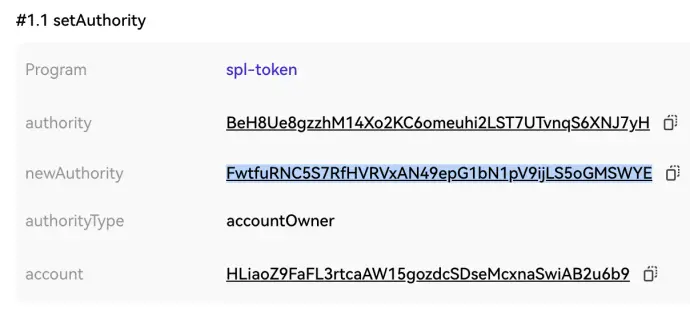

시나리오 6. Solana 토큰 및 계정 권한

피싱 공격자는 SetAuthority를 통해 토큰 ATA 계좌의 소유권을 변경하여 새로운 소유자 주소로 전송합니다. 사용자가 이 방법으로 피싱에 당하면 자산이 피싱자에게 이전됩니다. 또한, 사용자가 Assign 거래를 서명하면 정상 계정의 소유자가 System Program에서 악성 계약으로 변경됩니다.

|-----------------------------------------------------------------------------------|-----------------------------------------------------------------------------------|

|  |

|  |

|

시나리오 7. EigenLayer 호출 queueWithdrawal

프로토콜 자체의 설계 메커니즘 등의 문제로 인해 피싱 공격자가 쉽게 이용할 수 있습니다. 이더리움을 기반으로 한 중간 프로토콜 EigenLayer의 queueWithdrawal 호출은 다른 주소를 withdrawer로 지정할 수 있게 하며, 사용자가 피싱에 의해 해당 거래를 서명하게 됩니다. 7일 후, 지정된 주소는 completeQueuedWithdrawal을 통해 사용자의 스테이킹 자산을 획득합니다.

체인 상 세계 탐험, 안전이 최우선

Web3 지갑을 안전하게 사용하는 것은 자산 보호의 핵심 조치이며, 사용자는 잠재적인 위험과 위협을 방지하기 위해 실질적인 예방 조치를 취해야 합니다. 업계에서 잘 알려진, 안전 감사가 완료된 OKX Web3 지갑을 선택하여 더 안전하고 편리하게 체인 상 세계를 탐험할 수 있습니다.

업계에서 가장 진보되고 기능이 가장 포괄적인 지갑인 OKX Web3 지갑은 완전히 분산화되어 있으며, 자가 관리가 가능하여 사용자가 원스톱으로 체인 상 애플리케이션을 즐길 수 있도록 지원합니다. 현재 85개 이상의 공공 체인을 지원하며, 앱, 플러그인, 웹 세 가지 단일화되어 지갑, DEX, DeFi, NFT 시장, DApp 탐색의 5대 분야를 포괄하고, Ordinals 시장, MPC 및 AA 스마트 계약 지갑, Gas 교환, 하드웨어 지갑 연결 등을 지원합니다. 또한, 사용자는 개인 키와 니모닉을 안전하게 보호하고, 지갑 애플리케이션과 운영 체제를 정기적으로 업데이트하며, 링크와 정보를 신중하게 처리하고, 다중 인증 기능을 활성화하여 지갑의 안전성을 높일 수 있습니다.

결론적으로, 체인 상 세계에서 자산의 안전이 가장 중요합니다.

사용자는 다음 3가지 Web3 안전 규칙을 기억해야 합니다: 어떤 웹페이지에서도 니모닉/개인 키를 입력하지 말 것, 지갑 거래 인터페이스의 확인 버튼을 신중하게 클릭할 것, 트위터/Discord/검색 엔진에서 얻은 링크는 피싱 링크일 수 있습니다.