Web3のセキュリティ:隠れた千億市場

記事:@BuidlerDAO

著者:@Henry

編成:@Lexi @createpjf

注:この記事は個人の見解を表しており、投資の意見を構成するものではありません。 かつて、ギリシャ人は巨大な木製の馬を作り、トロイの街に捧げました。街の人々はそれを平和の象徴だと思っていましたが、その中には脅威が潜んでいることに気づいていませんでした。

ビットコインETFの成功した導入に伴い、ますます多くの新しいユーザーと資金がWeb3に再び流入しています。市場の温まりは、Web3が大規模なアプリケーションに向かう未来に一歩近づいていることを示唆しているようです。しかし、政策の欠如と安全上のリスクは、暗号通貨の広範な普及を妨げる主要な障害であり続けています。

暗号の世界では、ハッカーはチェーン上の脆弱性を攻撃することで、直接的に数百万ドル、さらには数億ドルを獲得することができます。同時に、暗号通貨の匿名性はハッカーの逃亡を容易にしています。2023年末までに、すべての分散型金融(DeFi)プロトコルの総ロック価値(TVL)は約40億ドル(現在は100億ドル)に達し、2022年だけで、DeFiプロトコルから盗まれたトークンの総価値は3.1億ドルに達し、上記の価値の7%を占めました。この数字は、Web3業界における安全問題の深刻さを十分に示しています。まるでダモクレスの剣が私たちの頭上に吊るされているかのようです。

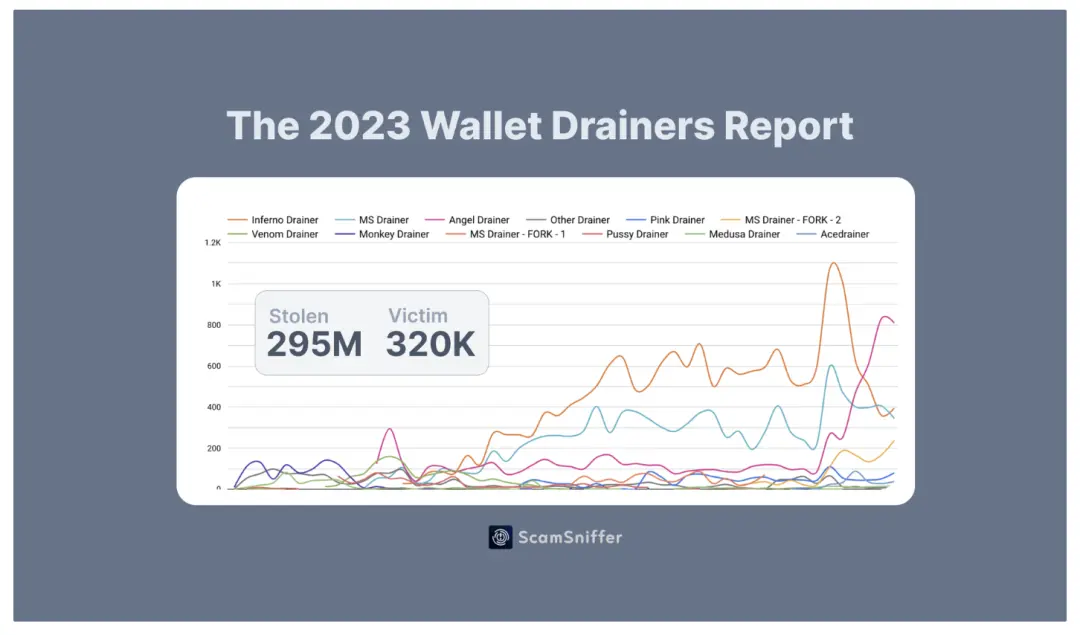

チェーン上の環境だけでなく、Web3ユーザー側の安全問題も無視できません。Scam Snifferの公開データによると、2023年には32.4万人のユーザーがフィッシングによって資産を盗まれ、盗まれた金額は合計2.95億ドルに達しました。影響範囲や金額の観点から見ても非常に深刻です。しかし、ユーザーの視点から見ると、安全事故自体は遅延性を持っています------事故が実際に発生する前に、ユーザーは潜在的なリスクの深刻さを十分に認識することが難しいのです。そのため、人々はしばしば「生存者バイアス」に陥り、安全の重要性を無視してしまいます。

本文は、現在の市場が直面している安全上の課題から出発し、Web3ユーザーの急速な増加に伴う安全リスクについて探ります。Goplusなどの企業が提案する安全解決策を分析することで、Web3の大規模なアプリケーションを支えるために、コンプライアンスや安全性の観点からどのようにサポートできるかをさらに理解します。私たちは、Web3の安全性が十分に掘り下げられていない千億ドル規模の市場であり、Web3ユーザー群の持続的な拡大に伴い、ユーザー側の安全サービスに対する需要が指数関数的に増加する傾向を示していると考えています。

記事の早見:

本文は、現在の市場が直面している安全上の課題から出発し、Web3ユーザーの急速な増加に伴う安全リスクについて探ります。Goplusなどの企業が提案する安全解決策を分析することで、Web3の大規模なアプリケーションを支えるために、コンプライアンスや安全性の観点からどのようにサポートできるかをさらに理解します。私たちは、Web3の安全性が十分に掘り下げられていない千億ドル規模の市場であり、Web3ユーザー群の持続的な拡大に伴い、ユーザー側の安全サービスに対する需要が指数関数的に増加する傾向を示していると考えています。

記事の早見:

隠れた脅威と千億市場

1.1 資産の安全性

1.2 行動の安全性

1.3 プロトコルの安全性

Web3安全トラックの分析

次世代の安全製品:Web3の大規模アプリケーションを守る

結論

全文5400字、予想読書時間12分

隠れた脅威と千億市場

現在、Web3の安全性の製品形態は主にToB、ToC、ToDが中心です。B端は主に製品の安全監査で、製品に対するペネトレーションテストを行い、監査報告書を出力し、主に製品側での安全防護を行います。C端は主にユーザーの安全環境の保護を目的としており、脅威インテリジェンスのリアルタイムキャッチと分析に基づき、APIの方式で検出サービスを出力し、ユーザー側での安全防護を行います。そしてToD(Developer)は主に開発者ツールを対象としており、Web3開発者に自動化された安全監査ツールとサービスを提供します。

安全監査は必要な静的安全対策です。ほぼすべてのWeb3製品は安全監査を行い、監査報告書を公示します。安全監査はコミュニティがプロトコルの安全性を二次確認できるだけでなく、ユーザーが製品に信頼を築くための基盤の一つでもあります。

しかし、安全監査は万能ではありません。市場の発展傾向と現在のストーリーを考慮すると、ユーザーの安全環境の課題は引き続き上昇すると予見され、主に以下のいくつかの側面に現れます。

資産の安全性

市場の各サイクルの開始には、新しい資産の発行が必ず伴います。ERC404の人気とFTとNFTの混合型トークンの台頭に伴い、今後のチェーン上の資産の発行はますます革新され、複雑化しています。新型資産の安全性に対する課題は日々増加しています。異なる資産タイプ間でスマートコントラクトを通じてマッピングや融合が行われるにつれて、システムの複雑さが増し、それに応じて安全性も大きな課題に直面しています。この複雑さは攻撃者に広範な攻撃空間を提供します。たとえば、特定のコールバックメカニズムや課税メカニズムを設計することで、攻撃者は資産の移転を妨害したり、直接的なDoS攻撃を仕掛けたりすることができます。このため、従来の資産発行契約の安全監査や形式的検証といったPre-Chainの方法は困難になっています。リアルタイム監視、警告、動的遮断の解決策が急務です。

行動の安全性

CSIAが提供するデータによれば、90%のネットワーク攻撃はフィッシング(Phishing)から始まります。これはWeb3にも当てはまります。攻撃者はユーザーの秘密鍵やチェーン上の資金をターゲットにし、Discord、X、Telegramなどのプラットフォームを通じてフィッシングリンクや詐欺情報を送信し、無知なユーザーを誤った送金や誤ったスマートコントラクトの相互作用、またはウイルスファイルのインストールなどの行動に導きます。

チェーン上の相互作用は高い学習コストを伴い、これは本質的に非人間的です。オフラインの署名でさえ数百万ドルの損失を引き起こす可能性があります。私たちが署名をクリックする際、さまざまな入力パラメータに直面して、本当に自分が何を承認しているのかを理解しているのでしょうか?2024年1月22日、ある暗号通貨ユーザーがフィッシング攻撃に遭い、誤ったパラメータを持つPermit署名を行いました。ハッカーはその署名を取得し、署名されたウォレットアドレスからユーザーのアカウントから420万ドル相当のトークンを引き出しました。

ユーザー側の安全環境の脆弱性も資産の喪失を引き起こす可能性があります。たとえば、ユーザーが秘密鍵をAndroid端末のアプリウォレットにインポートした場合、秘密鍵はコピー後にしばらくの間、スマートフォンのクリップボードに残り続けることがよくあります。この場合、悪意のあるソフトウェアを開くと、秘密鍵が読み取られ、そのウォレットが保有するチェーン上の資産を自動的に転送したり、潜伏期間を経てユーザーの資産を盗むことができます。

ますます多くの新しいユーザーがWeb3に入るにつれて、ユーザー側の環境の安全問題は大きな危険となるでしょう。

プロトコルの安全性

再入攻撃は、現在プロトコルの安全性が直面している最大の課題の一つです。多くのリスク管理戦略が講じられているにもかかわらず、この攻撃に関与する事件は頻繁に発生しています。たとえば、昨年7月、Curveはそのコントラクトプログラミング言語Vyperのコンパイラの欠陥により、6000万ドルの損失を被る深刻な再入攻撃を受け、この事件はDeFiの安全性に対する広範な疑問を引き起こしました。

コントラクトのソースコードロジックに対する多くの「ホワイトボックス」ソリューションが存在しますが、Curveのようなハッカー事件は重要な問題を浮き彫りにしています。つまり、コントラクトのソースコードが正確であっても、コンパイラの問題が最終的な実行結果を期待された設計と異なるものにする可能性があるということです。ソースコードからコントラクトを「変換」して実際のランタイムにすることは、予期しない問題を引き起こす可能性がある挑戦的なプロセスです。したがって、ソースコードとコンパイルの安全性に単に依存するだけでは不十分です。たとえソースコードが完璧に見えても、コンパイラの問題により、脆弱性が静かに現れる可能性があります。

したがって、ランタイム(Runtime)保護が必要になります。既存のリスク管理措置がプロトコルのソースコードレベルに集中し、実行前に機能するのに対し、ランタイム保護はプロトコル開発者がランタイム保護ルールと操作を記述し、ランタイムの予期しない状況に対処することを含みます。これにより、ランタイムの実行結果をリアルタイムで評価し、対応することができます。

暗号資産管理会社Bitwiseの予測によれば、2030年までに暗号通貨資産の総額は16兆ドルに達するとされています。安全コストリスク評価(Security Cost Risk Assessment)の観点から定量的に分析すると、チェーン上の安全事故の発生はほぼ100%の資産損失をもたらすため、露出因子(Exposure Factor、EF)は1に設定できます。したがって、単一損失期待値(Single Loss Expectancy、SLE)は16兆ドルとなります。年間発生率(Annualized Rate of Occurrence、ARO)が1%の場合、年間損失期待値(Annualized Loss Expectancy、ALE)は1600億ドルとなり、暗号通貨資産の安全投資コストの最大値となります。

暗号通貨の安全性の深刻さ、頻発性、市場規模の急成長を考慮すると、Web3の安全性は千億ドル市場になると予見できます。Web3市場とユーザー規模の成長に伴い、高速成長が期待されます。さらに、個人ユーザー数の大幅な増加と資産の安全性への関心の高まりを考慮すると、C端市場におけるWeb3の安全サービスと製品の需要は幾何級数的に増加することが予見され、まだ深掘りされていないブルーオーシャン市場です。

Web3安全トラックの分析

Web3の安全問題が絶えず発生する中、デジタル資産を保護し、NFTの真偽を検証し、分散型アプリケーションを監視し、マネーロンダリング規制を遵守するための先進的なツールに対する需要が明らかに増加しています。統計によれば、現在Web3が直面している安全脅威は主に以下から来ています:

プロトコルに対するハッカー攻撃

ユーザーに対する詐欺、フィッシング、秘密鍵の盗難

チェーン自体に対する安全攻撃

これらのリスクに対処するため、現在市場に存在する企業は主にToBのテストと監査(Pre-Chain)、ToCの監視(On-Chain)に重点を置いて相応のサービスとツールを展開しています。ToCに比べ、ToBトラックのプレイヤーは早くから登場し、新しいプレイヤーが継続的に参入しています。しかし、Web3市場環境の複雑化に伴い、ToB監査はさまざまな安全脅威に対応するのが次第に難しくなり、ToC監視の重要性も高まっており、その需要も増加しています。

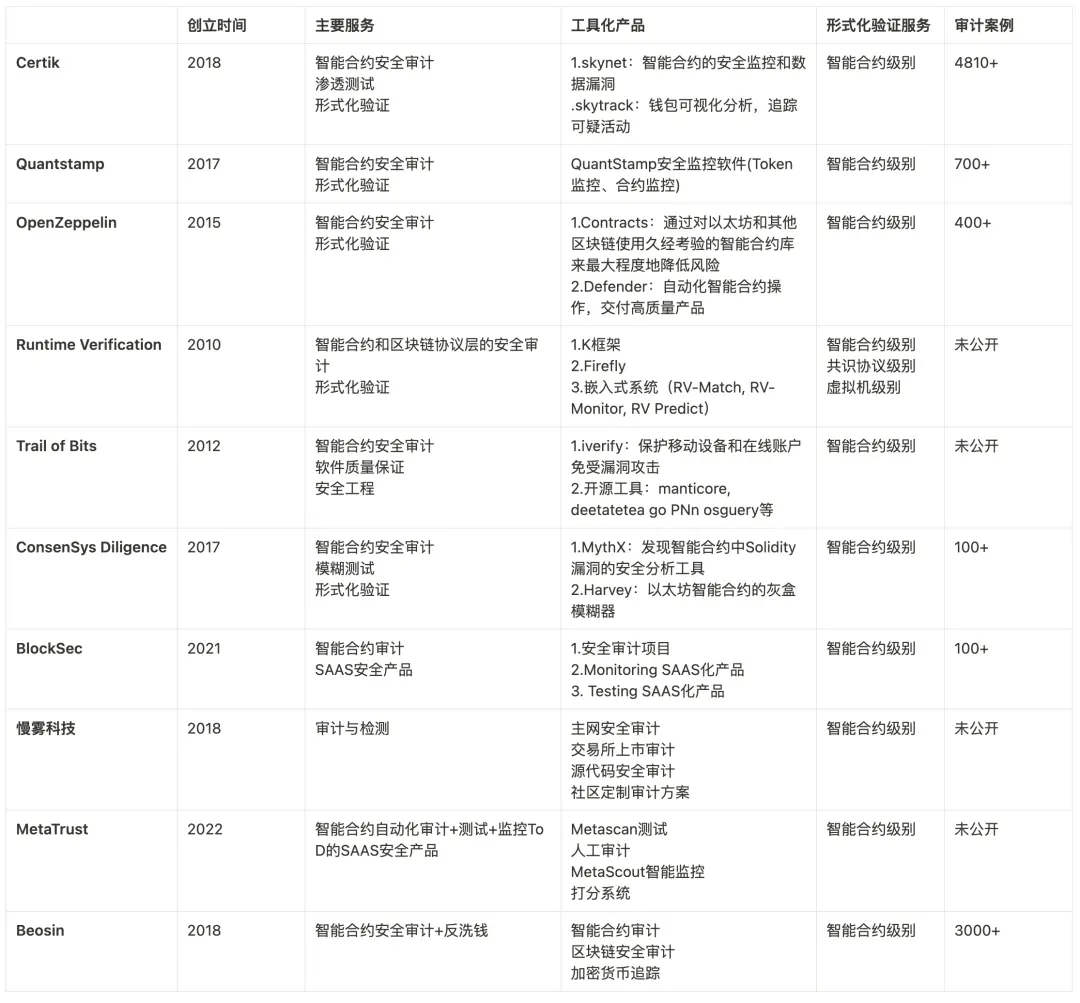

- ToB

現在市場では、CertikやBeosinを代表とする企業がToBテストと監査サービスを提供しています。このような企業が提供するサービスは主にスマートコントラクトレベルで、スマートコントラクトの安全監査と形式的検証を行います。このような上チェーン前(Pre-Chain)の方法を通じて、ウォレットの可視化分析、スマートコントラクトの脆弱性安全分析、ソースコードの安全監査などの手法を用いて、一定程度スマートコントラクトの検出を行い、リスクを低減します。

- ToC

ToC監視はチェーン上(On-Chain)で実行され、スマートコントラクトコード、チェーン上の状態、ユーザー取引のメタ情報に対するリスク分析、取引シミュレーション、状態監視を通じて完了します。ToBに比べ、Web3のC端安全企業は設立時期が一般的に遅いですが、成長率は非常に顕著です。GoPlusを代表とするWeb3安全企業が提供するサービスは、Web3のさまざまなエコシステムに徐々に適用されています。

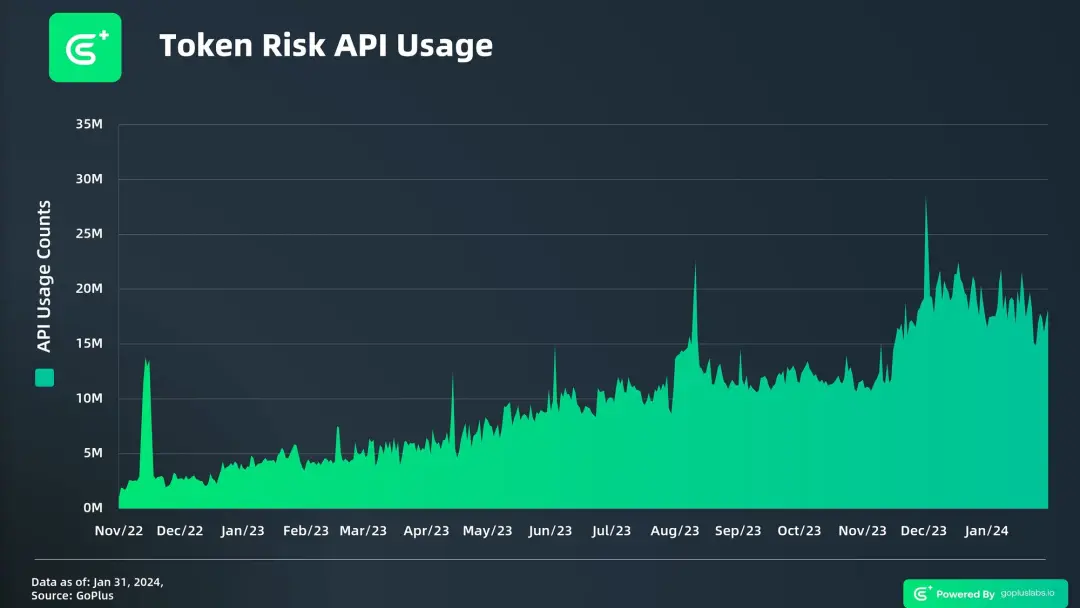

GoPlusは2021年5月に設立されて以来、その提供するアプリケーションAPIの日次呼び出し回数は急速に増加し、最初は毎日数百回のクエリから、現在の市場のピーク時には毎日2000万回の呼び出しに達しています。以下の図は、2022年から2024年までのTokenリスクAPIの呼び出し回数の変化を示しており、その成長速度はGoPlusのWeb3分野における重要性の増加を示しています。

GoPlusは2021年5月に設立されて以来、その提供するアプリケーションAPIの日次呼び出し回数は急速に増加し、最初は毎日数百回のクエリから、現在の市場のピーク時には毎日2000万回の呼び出しに達しています。以下の図は、2022年から2024年までのTokenリスクAPIの呼び出し回数の変化を示しており、その成長速度はGoPlusのWeb3分野における重要性の増加を示しています。

彼らが提供するユーザーデータモジュールは、CoinMarketCap(CMC)、CoinGecko、Dexscreener、Dextoolsなどのトップ市場サイトや、Sushiswap、Kyber Networkなどの主要な分散型取引所、Metamask Snap、Bitget Wallet、Safepalなどのウォレットにおいて重要な役割を果たしています。

さらに、このモジュールはBlowfish、Webacy、Kekkaiなどのユーザー安全サービス企業にも採用されています。これは、GoPlusのユーザー安全データモジュールがWeb3エコシステムの安全基盤を定義する上で重要な役割を果たしていることを示しており、現代の分散型プラットフォームにおける重要な地位を証明しています。

GoPlusは以下のAPIサービスを提供しており、複数の重要なモジュールに対するターゲットを絞ったデータ分析を通じて、ユーザー安全データに対する包括的な洞察を提供し、進化し続ける安全脅威に対処し、Web3の安全性に関する多面的な課題に応えています。

GoPlusは以下のAPIサービスを提供しており、複数の重要なモジュールに対するターゲットを絞ったデータ分析を通じて、ユーザー安全データに対する包括的な洞察を提供し、進化し続ける安全脅威に対処し、Web3の安全性に関する多面的な課題に応えています。

TokenリスクAPI:さまざまな暗号通貨に関連するリスクを評価するために使用されます

NFTリスクAPI:さまざまなNFTのリスク概要を評価するために使用されます

悪意のあるアドレスAPI:詐欺、フィッシング、その他の悪意のある活動に関連するアドレスを識別し、マークするために使用されます

dApp安全API:分散型アプリケーションにリアルタイム監視と脅威検出を提供します

承認契約API:スマートコントラクトの呼び出し権限を管理および監査するために使用されます

C端トラックでは、Harpieにも注目しています。Harpieは、Ethereumウォレットを盗難から保護することに重点を置き、OpenSea、Coinbaseなどの企業と提携し、何千人ものユーザーを詐欺、ハッキング、秘密鍵の盗難などの安全脅威から守っています。この企業が提供する製品は、「監視」と「回復」の2つの側面からアプローチし、ウォレットを監視して脆弱性や脅威を探し、脆弱性を発見した際には即座に通知し、ユーザーの修正を支援します。また、ユーザーがハッキングや詐欺の被害者になった場合には、迅速に対応し、資産を救うことができます。攻撃を防ぎつつ、安全緊急事態に対処し、Ethereumウォレットの安全性において大きな成果を上げています。

さらに、ScamSnifferはブラウザプラグインの形でサービスを提供しています。この製品は、ユーザーがリンクを開く前に、悪意のあるウェブサイト検出エンジンと複数のブラックリストデータソースを通じてリアルタイムで検出を行い、ユーザーを悪意のあるウェブサイトから保護します。ユーザーがオンライン取引を行う際には、フィッシングなどの詐欺手法に対する検出を提供し、ユーザーの資産の安全を守ります。

次世代の安全製品:Web3の大規模アプリケーションを守る

上記で述べた資産の安全性、行動の安全性、プロトコルの安全性などの問題、およびチェーン上のコンプライアンスのニーズに対処するため、GoPlusとArtelaの解決策を深く研究し、彼らがどのようにユーザーの安全環境とチェーン上の運用環境を維持することでWeb3の大規模なアプリケーションを支えているのかを理解することを目指しました。

ユーザー安全環境Infra

ブロックチェーン取引の安全性は、Web3の大規模アプリケーションの安全性の基盤です。チェーン上のハッカー攻撃、フィッシング攻撃、Rug Pullsが頻発しており、チェーン上の取引の追跡、チェーン上の疑わしい行動の識別、およびユーザーのプロファイリング能力の安全保障が極めて重要です。これに基づき、GoPlusは初の全シーン個人安全検出プラットフォームSecWareXを立ち上げました。

SecWareXは、SecWareユーザー安全プロトコルに基づいて構築されたWeb3個人安全製品で、リアルタイムでチェーン上のランタイム攻撃を識別し、事前に警告を発し、迅速に遮断し、事後の紛争にも対応する一元的で包括的な安全解決策を提供し、資産発行契約に対して特定のシーンに応じたカスタマイズされた安全遮断戦略をサポートします。

ユーザー行動の安全性に関する教育において、SecWareXはLearn2Earnプログラムを立ち上げ、安全知識の学習とトークン報酬の獲得を巧みに結びつけ、ユーザーが安全意識を高めると同時に実際の報酬を得られるようにしています。

資金のコンプライアンス解決策

マネーロンダリング(AML)は、現在の公共ブロックチェーン上で最も緊急のニーズの一つです。パブリックチェーン上で、取引の出所、期待される行動、金額、頻度などの要素を分析することで、疑わしいまたは異常な行動を迅速に識別でき、分散型取引所、ウォレット、規制機関がマネーロンダリング、詐欺、ギャンブルなどの潜在的な違法活動を検出し、警告、資産の凍結、または法執行機関への報告などの措置を迅速に講じるのに役立ち、DeFiのコンプライアンスと大規模なアプリケーションを強化します。

チェーン上の行動がますます多様化する中、分散型アプリケーションのKnow Your Transactionは、大規模なアプリケーションに不可欠な条件となります。GoPlusの悪意のあるアドレスAPIは、Web3で運営される取引所、ウォレット、金融サービスが規制要件を遵守し、その運営を保障する上で重要であり、Web3分野における規制コンプライアンスと技術の進歩との内在的な関係を強調し、エコシステムの完全性とユーザーの安全を保障するために継続的な監視と適応が重要であることを強調しています。

チェーン上の安全プロトコル

Artelaは、ランタイム保護をネイティブにサポートする最初の公チェーンLayer1です。EVM++設計を通じて、Artelaは動的に統合されたネイティブ拡張モジュールAspectをサポートし、取引ライフサイクルの各切点で拡張ロジックを追加し、各関数呼び出しの実行状態を記録します。

コールバック関数の実行中に脅威的な再入呼び出しが発生した場合、Aspectはそれを検出し、即座にその取引を撤回し、攻撃者が再入脆弱性を利用するのを防ぎます。Curveコントラクトの再入攻撃保護を再現する例として、ArtelaはさまざまなDeFiアプリケーションに対してチェーンネイティブレベルのプロトコル安全解決策を提供しています。

プロトコルの複雑性と基盤となるコンパイラの多様性が増す中、チェーン上のランタイム保護の「ブラックボックス」解決策は、単にコントラクトコードロジックを静的にチェックする「ホワイトボックス」解決策に比べて、その重要性がますます高まっています。

結論

2024年1月10日、SECは現物ビットコインETFの上場と取引を承認することを発表し、暗号資産カテゴリーが主流に採用されるための最も重要な一歩を示しました。政策環境が成熟し、安全防護措置が強化される中で、私たちは最終的にWeb3の大規模なアプリケーションの到来を見ることになるでしょう。もしWeb3の大規模なアプリケーションが激しい波であるなら、Web3の安全性はユーザー資産を守るために築かれた堅固な堤防であり、外部からの風浪を防ぎ、皆がそれぞれの波を穏やかに渡ることを確保します。