慢雾:Cetusの盗難事件分析、1枚のトークンが2.3億ドルを動かし、SUI財団が1.62億ドルの凍結を支援

原文标题:《慢雾: Cetus 被盗 2.3 亿美元事件分析》

原文作者: Victory 、 Lisa ,慢雾科技

背景

5 月 22 日、コミュニティの情報によると、SUI エコシステム上の流動性提供者 Cetus が攻撃された疑いがあり、流動性プールの深さが大幅に減少し、Cetus 上の複数のトークン取引ペアが下落し、損失額は 2.3 億ドルを超えると予想されています。その後、Cetus は次のように発表しました。「私たちのプロトコルで事件が検出されました。安全のため、スマートコントラクトは一時的に停止されています。現在、チームはこの事件の調査を行っています。私たちはすぐにさらなる調査声明を発表します。」

事件発生後、慢雾セキュリティチームはすぐに分析に介入し、安全警告を発表しました。以下は攻撃手法および資金移動状況の詳細な解析です。

相关信息

今回の事件の核心は、攻撃者が巧妙に構築したパラメータを通じてオーバーフローを発生させながら検出を回避し、最終的に非常に少ないトークン量で巨額の流動性資産を得ることができたことです。以下は具体的なステップの解析です:

(攻撃時系列図)

(攻撃時系列図)

- 攻撃者はまず、フラッシュローンを通じて 10,024,321.28 の haSUI を借り出し、プールの価格が 18,956,530,795,606,879,104 から 18,425,720,184762886 に暴落し、価格の下落幅は 99.90% に達しました。

- 攻撃者は非常に狭い価格帯を選択して流動性ポジションを開設しました:

Tick 下限:300000(価格:60,257,519,765,924,248,467,716,150)

Tick 上限:300200(価格:60,863,087,478,126,617,965,993,239)

価格帯幅:わずか 1.00496621%

- 次に、今回の攻撃の核心部分です。攻撃者は 10,365,647,984,364,446,732,462,244,378,333,008 単位の巨大な流動性を追加すると宣言しましたが、脆弱性のため、システムは 1 トークン A のみを受け取りました。

攻撃者が 1 トークンで巨額の流動性を得ることができた理由を分析します。その核心的な理由は、getdeltaa 関数内の checked_shlw にオーバーフロー検出回避の脆弱性が存在することです。攻撃者はこれを利用し、システムが実際に必要な haSUI の量を計算する際に重大な偏差が生じました。オーバーフローが検出されなかったため、システムは必要な haSUI の数量を誤判定し、攻撃者は非常に少ないトークンで大量の流動性資産を得ることができ、攻撃を実現しました。

システムがこのような巨大な流動性を追加するために必要な haSUI の量を計算する際:

ここでの鍵は、checked_shlw 関数の実装に重大な欠陥があることです。実際、0xffffffffffffffff << 192 より小さい任意の入力値はオーバーフロー検出を回避します。しかし、これらの値が左に 64 ビットシフトされると、結果は u256 の表現範囲を超え、高位データが切り捨てられ、得られる結果は理論値よりもはるかに小さくなります。これにより、システムはその後の計算で必要な haSUI の数量を過小評価します。

· エラーマスク:0xffffffffffffffff << 192 = 非常に大きな数値(約 2^256-2^192)

· ほぼすべての入力がこのマスクより小さく、オーバーフロー検出を回避

· 真の問題:n >= 2^192 の場合、n << 64 は u256 の範囲を超え、切り捨てられる

攻撃者が構築した中間値 liquidity * sqrtpricediff = 6277101735386680763835789423207666908085499738337898853712:

· エラーマスクより小さく、オーバーフロー検出を回避

· しかし、左に 64 ビットシフトすると u256 の最大値を超え、超えた部分が切り捨てられる

· 最終的な計算結果は約 1 より小さくなりますが、切り上げのため、商は 1 になります

- 最後に、攻撃者は流動性を除去し、巨額のトークン利益を得ました:

· 最初の除去:10,024,321.28 の haSUI を獲得

· 二回目の除去:1 の haSUI を獲得

· 三回目の除去:10,024,321.28 の haSUI を獲得

- 攻撃者はフラッシュローンを返済し、約 10,024,321.28 の haSUI と 5,765,124.79 の SUI を純利益として得て、攻撃を完了しました。

项目方修复情况

攻撃発生後、Cetus は修正パッチを発表しました。具体的な修正コードは次のリンクを参照してください:https://github.com/CetusProtocol/integer-mate/pull/7/files#diff-c04eb6ebebbabb80342cd953bc63925e1c1cdc7ae1fb572f4aad240288a69409。

修正後の checked_shlw 関数は以下の通りです:

修正説明:誤ったマスク 0xffffffffffffffff << 192 を正しい閾値 1 << 192 に修正し、判断条件を n > mask から n >= mask に修正しました。左に 64 ビットシフトすることでオーバーフローが発生する可能性がある場合、正しく検出し、オーバーフローのフラグを返すことを保証します。

MistTrack 分析

分析によると、攻撃者 0xe28b50cef1d633ea43d3296a3f6b67ff0312a5f1a99f0af753c85b8b5de8ff06 は約 2.3 億ドルを獲得しており、SUI、vSUI、USDC などの多様な資産が含まれています。

攻撃者は 2 日前にガス料金を準備し、攻撃の前に一度試みましたが、失敗しました:

利益を得た後、攻撃者は一部の資金(USDC、SOL、suiETH)を Sui Bridge、Circle、Wormhole、Mayan などのクロスチェーンブリッジを通じて EVM アドレス 0x89012a55cd6b88e407c9d4ae9b3425f55924919b に移動しました:

その中で、5.2341 WBNB が BSC アドレス 0x89012a55cd6b88e407c9d4ae9b3425f55924919b にクロスチェーンされました:

次に、攻撃者は 1,000 万ドル相当の資産を Suilend に預け入れました:

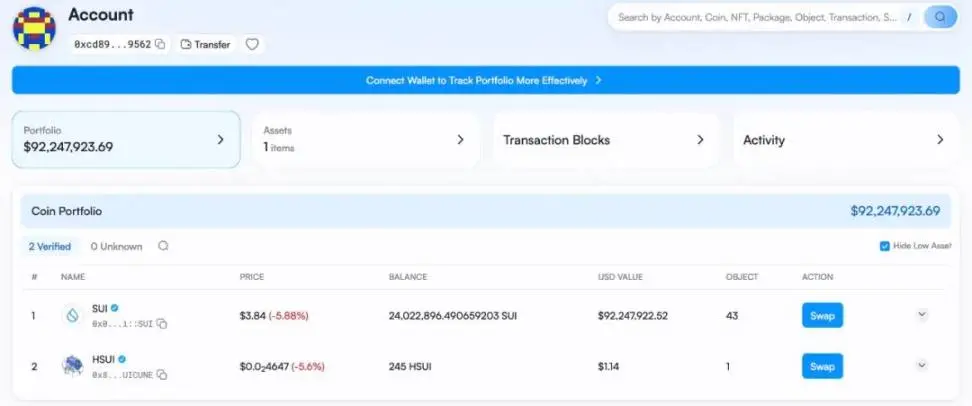

攻撃者はまた、24,022,896 SUI を新しいアドレス 0xcd8962dad278d8b50fa0f9eb0186bfa4cbdecc6d59377214c88d0286a0ac9562 に転送しましたが、現在はまだ転出されていません:

幸いなことに、Cetus によると、SUI 財団および他のエコシステムメンバーとの協力により、現在 SUI 上で 1.62 億ドルの盗まれた資金が正常に凍結されています。

(https://x.com/CetusProtocol/status/1925567348586815622)

(https://x.com/CetusProtocol/status/1925567348586815622)

次に、私たちはチェーン上のマネーロンダリングおよび追跡ツール MistTrack を使用して、EVM 上でクロスチェーン資金を受け取るアドレス 0x89012a55cd6b88e407c9d4ae9b3425f55924919b を分析します。このアドレスは BSC で 5.2319 BNB を受け取り、まだ転出されていません:

このアドレスは Ethereum で 3,000 の USDT、4,088 万の USDC、1,771 の SOL、8,130.4 の ETH を受け取りました。その中で、USDT、USDC、SOL は coW Swap、Para Swap などを通じて ETH に交換されました:

次に、このアドレスは 20,000 ETH をアドレス 0x0251536bfcf144b88e1afa8fe60184ffdb4caf16 に転送し、まだ転出されていません:

現在、このアドレスの Ethereum 上の残高は 3,244 ETH です:

MistTrack は上記の関連アドレスを悪意のあるアドレスリストに追加し、今後もアドレスの残高を監視し続けます。

总结

今回の攻撃は、数学的オーバーフロー脆弱性の威力を示しました。攻撃者は正確な計算を通じて特定のパラメータを選択し、checked_shlw 関数の欠陥を利用して、1 トークンのコストで数十億の価値の流動性を得ました。これは非常に精密な数学的攻撃であり、慢雾セキュリティチームは開発者に対し、スマートコントラクト開発においてすべての数学関数の境界条件を厳格に検証することを推奨します。