Etherscan:以烏克蘭假空投代幣為例,談欺騙型代幣的實現方式與防範措施

來源:Etherscan 官方部落格

編譯:谷昱,鏈捕手

虛假或"欺騙"ERC-20 代幣轉移在以太坊中並不是新鮮事。然而,去年區塊鏈的廣泛採用導致這些案例急劇上升。這是一個很常見的問題,我們在兩個月前的時事通訊中提供了一個簡短的回答,但越來越多的案例和最近的一個備受矚目的案例需要進行更深入的研究。

在本文中,我們將介紹:

- 這是什麼"欺騙"?

- 如何檢測它?

- 如何避免它?

想像一下,從大肆宣傳的 DeFi 產品中聽到即將進行代幣空投的傳言。你是完美的交易者,你會在區塊鏈上搜索任何關於這種情況發生的跡象。

你瞧,你注意到一個名稱和符號與這個 DeFi 產品非常相似的代幣是新鑄造的。更重要的是,你會看到它被發送到你私下標記為屬於人脈廣泛的鯨魚/影響者的地址。

然後該地址將其傳輸。"這一定是它!",你想要搶先其他人進入這個代幣,你從剛剛創建的 Uniswap V2 流動性池中購買大量代幣。一小時後,LP 耗盡所有 ETH,你意識到自己被玩了。

什麼地方出了錯?

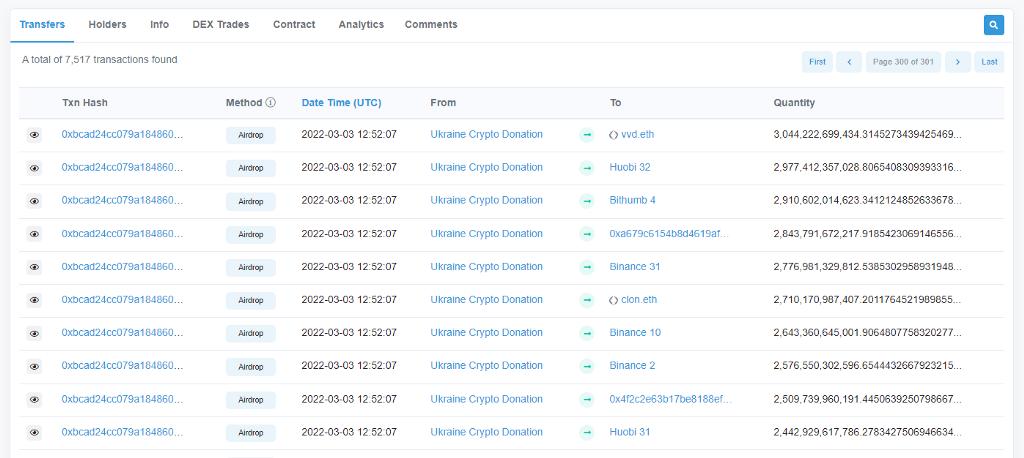

這些代幣實際上都不是由烏克蘭加密捐贈 地址發送的

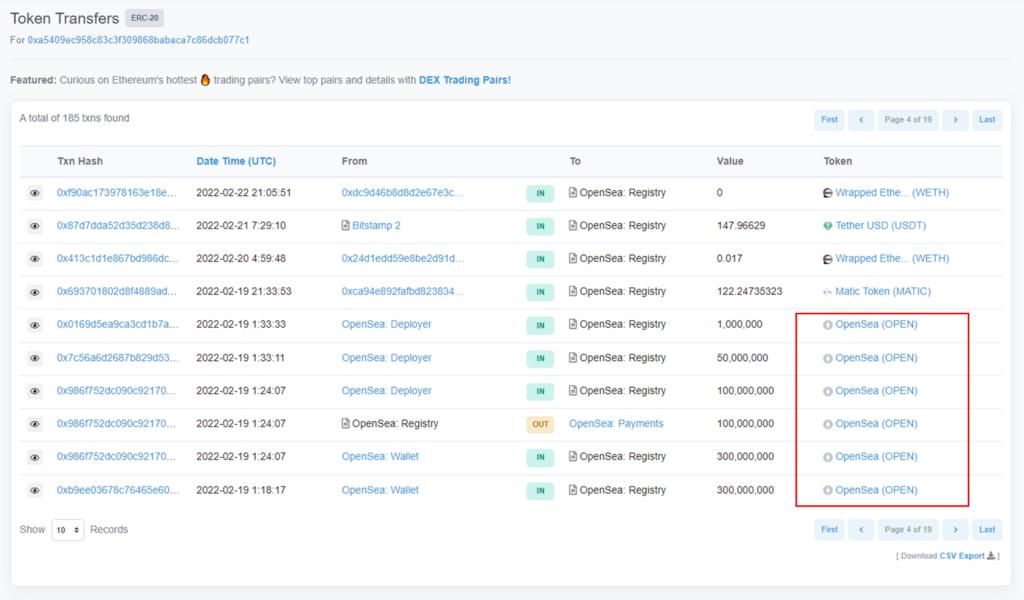

這些 OpenSea 代幣也不是由OpenSea: Registry 地址轉移的

你犯的錯誤是認為與你的受信任影響者進行的代幣轉移實際上是由該地址進行的。這種"欺騙"通過利用以下優勢來欺騙毫無戒心的用戶:

- ERC-20 標準設計

- 區塊瀏覽器透明數據展示

ERC-20 標準允許代幣具有 transferFrom 功能,允許從與發起交易的地址不同的地址轉移代幣。

對於 ERC-20 代幣傳輸,Etherscan 等區塊瀏覽器會顯示傳輸代幣的地址,而不是發起者地址。由於區塊瀏覽器的性質,默認情況下不會審查區塊瀏覽器的數據。

在大多數情況下,損壞程度僅限於零價值的代幣。但可能存在更危險的情況,例如帶有還原錯誤消息的代幣,指向釣魚網站竊取用戶私鑰。ERC-721 和 ERC-1155 代幣 (NFT) 也可能遇到同樣的問題。

怎麼可能檢測到這一點?

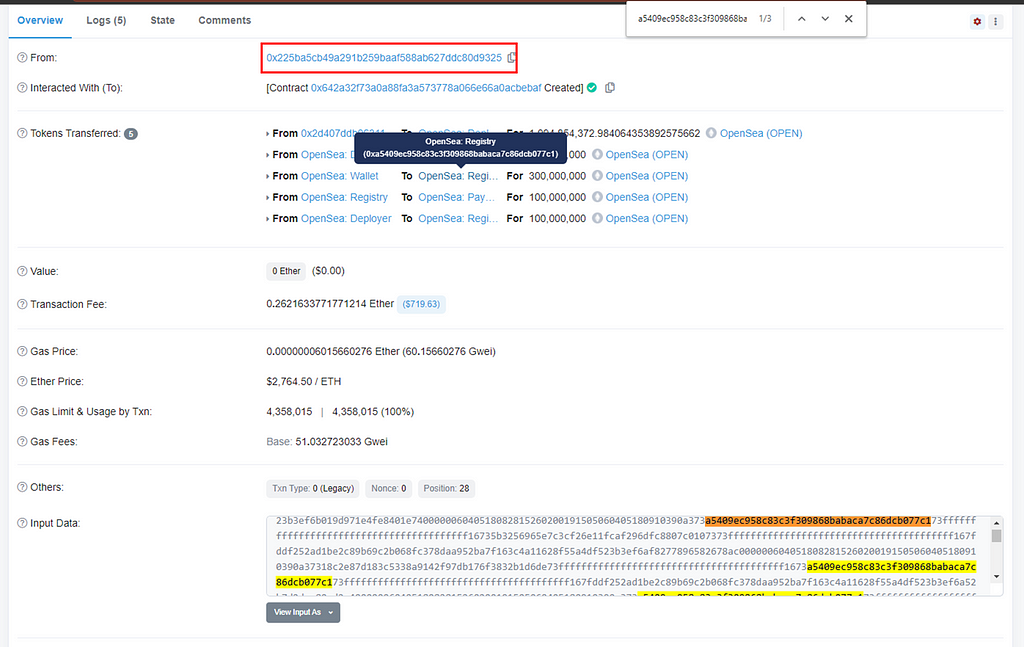

答案相當簡單。對於這些代幣轉移中的任何一個,請單擊確切的交易哈希並檢查其詳細信息。發起交易的 From 地址顯然與代幣轉移的 From 地址不同。

要深入挖掘,請在交易輸入數據或合約源代碼中查找被欺騙的 From 地址。它通常包含在任一位置。

偽造的 OpenSea 令牌看起來好像是由 OpenSea: Registry 在此交易中轉移的。

偽造的 OpenSea 令牌看起來好像是由 OpenSea: Registry 在此交易中轉移的。

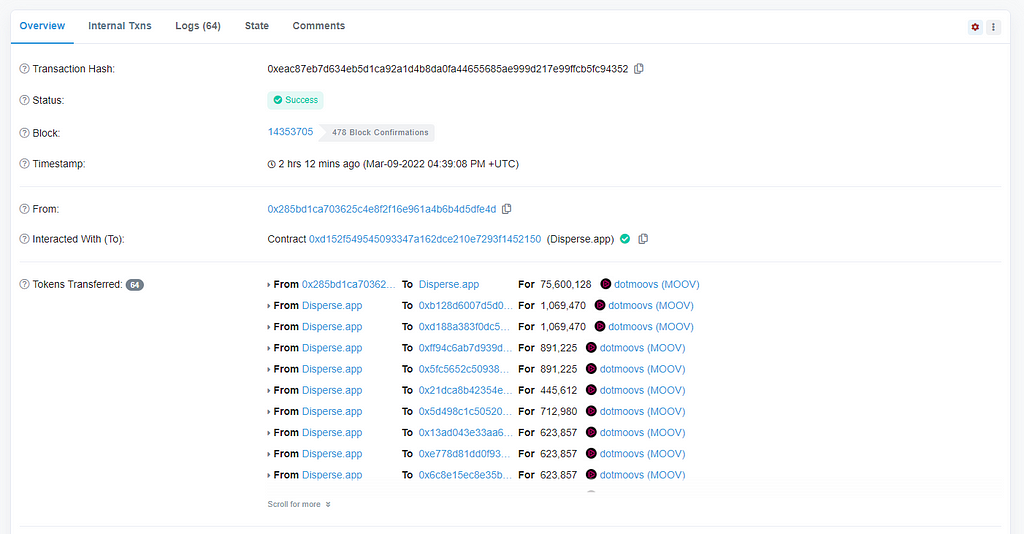

一個關鍵的警告。並非所有由不同地址發起的代幣轉移都一定是假的或欺騙的。一個常見的例子是批量發送多個代幣傳輸的 dApp。這些通常有一個由 Etherscan 團隊添加的公共名稱標籤------如果有任何未標記的,請告訴我們!

批量發送代幣的交易

批量發送代幣的交易

欺騙代幣的近親是垃圾郵件代幣。雖然這些並不會假裝是由影響者的地址發送的,但它們會被大量發送到該地址,這使得閱讀地址的代幣標籤成為一種悲慘的體驗。

篩選Pranksy 的代幣轉移並不好玩……其中許多代幣顯然也是假的!

篩選Pranksy 的代幣轉移並不好玩……其中許多代幣顯然也是假的!

可以做些什麼來避免這種情況?

對於普通用戶來說,沒有必要做任何事情,因為這個問題不太可能對你產生太大影響。對於賭徒們來說,停下來問問自己,某件事是否好得令人難以置信,這是明智的。然後查看交易詳情頁面。

默認情況下,Etherscan 不會審查數據,但我們正在探索幫助緩解此問題的方法。第一步是擴展我們的Token Ignore List的功能。現在的特點:

- 自動隱藏 ERC-20、ERC-721 和 ERC-1155 選項卡中的代幣轉移,並將它們隱藏在地址餘額和代幣持有量中。

- 包括一個簡單的選項,用戶可以選擇忽略所有被 Etherscan 團隊標記為可疑或更糟糕的代幣。

我們希望此擴展功能有助於保護用戶免受欺騙,同時在網站上享受更清潔的用戶體驗。