약 1억 달러가 파괴됨: 이란 거래소 Nobitex 해킹 사건 정리

저자: Lisa \& 23pds

편집: Sherry

배경

2025년 6월 18일, 체인 탐정 ZachXBT가 이란 최대 암호화 거래소 Nobitex가 해킹 공격을 당했으며, 여러 공공 블록체인에서 대규모 자산의 비정상적인 이동이 발생했다고 밝혔습니다.

(https://t.me/investigations) 슬로우미스트(SlowMist)는 사건에서 영향을 받은 자산이 TRON, EVM 및 BTC 네트워크를 포함하며, 초기 손실 추정액이 약 8,170만 달러라고 추가 확인했습니다.

(https://x.com/slowmist_team/status/1935246606095593578)

Nobitex는 일부 인프라와 핫 월렛이 실제로 무단 접근을 당했다고 발표했지만, 사용자 자산의 안전에는 문제가 없다고 강조했습니다.

(https://x.com/nobitexmarket/status/1935244739575480472)

특히 주목할 점은 공격자가 자금을 이동시켰을 뿐만 아니라, 대량의 자산을 특수 소각 주소로 적극적으로 전송했으며, "소각"된 자산의 가치는 거의 1억 달러에 달합니다.

(https://x.com/GonjeshkeDarand/status/1935412212320891089)

타임라인 정리

6월 18일

- ZachXBT는 이란 암호화 거래소 Nobitex가 해킹 공격을 당했으며, TRON 체인에서 대량의 의심스러운 출금 거래가 발생했다고 밝혔습니다. 슬로우미스트(SlowMist)는 공격이 여러 체인에 걸쳐 있으며, 초기 손실 추정액이 약 8,170만 달러라고 추가 확인했습니다.

- Nobitex는 기술 팀이 일부 인프라와 핫 월렛이 불법 접근을 당했음을 감지했으며, 즉시 외부 인터페이스를 차단하고 조사를 시작했다고 밝혔습니다. 대부분의 자산은 콜드 월렛에 저장되어 영향을 받지 않았으며, 이번 침입은 일상 유동성을 위해 사용되는 일부 핫 월렛에 한정되었습니다.

- 해커 조직 Predatory Sparrow (Gonjeshke Darande)는 이번 공격에 책임이 있다고 주장하며, 24시간 내에 Nobitex의 소스 코드와 내부 데이터를 공개하겠다고 선언했습니다.

(https://x.com/GonjeshkeDarand/status/1935231018937536681)

6월 19일

- Nobitex는 네 번째 성명을 발표하며, 플랫폼이 서버 외부 접근 경로를 완전히 차단했으며, 핫 월렛의 전송은 "자금 보호를 위한 안전 팀의 자발적인 이동"이라고 밝혔습니다. 또한, 공식적으로 도난당한 자산이 임의의 문자로 구성된 비표준 주소의 지갑으로 이동되었으며, 이 지갑은 사용자 자산을 소각하는 데 사용되었고, 총액은 약 1억 달러에 달한다고 확인했습니다.

해커 조직 Predatory Sparrow (Gonjeshke Darande)는 약 9,000만 달러의 암호화 자산을 소각했다고 주장하며, 이를 "제재 회피 도구"라고 칭했습니다.

해커 조직 Predatory Sparrow (Gonjeshke Darande)는 Nobitex의 소스 코드를 공개했습니다.

(https://x.com/GonjeshkeDarand/status/1935593397156270534)

소스 코드 정보

공격자가 공개한 소스 코드 정보를 바탕으로 폴더 정보는 다음과 같습니다:

구체적으로, 다음 내용을 포함합니다:

Nobitex의 핵심 시스템은 주로 Python으로 작성되었으며, K8s를 사용하여 배포 및 관리됩니다. 알려진 정보를 바탕으로, 우리는 공격자가 운영 경계를突破하여 내부 네트워크에 침입했을 가능성이 있다고 추측합니다. 여기서는 추가 분석을 생략합니다.

MistTrack 분석

공격자는 여러 개의 합법적으로 보이지만 실제로는 통제할 수 없는 "소각 주소"를 사용하여 자산을 수신했습니다. 이러한 주소는 대부분 체인상의 주소 형식 검증 규칙을 충족하여 자산을 성공적으로 수신할 수 있지만, 자금이 전송되면 영구적으로 소각된 것과 같습니다. 또한, 이러한 주소는 감정적이고 도발적인 단어를 포함하고 있어 공격적인 의미를 가지고 있습니다. 공격자가 사용한 일부 "소각 주소"는 다음과 같습니다:

- TKFuckiRGCTerroristsNoBiTEXy2r7mNX

- 0xffFFfFFffFFffFfFffFFfFfFfFFFFfFfFFFFDead

- 1FuckiRGCTerroristsNoBiTEXXXaAovLX

- DFuckiRGCTerroristsNoBiTEXXXWLW65t

- FuckiRGCTerroristsNoBiTEXXXXXXXXXXXXXXXXXXX

- UQABFuckIRGCTerroristsNOBITEX1111111111111111_jT

- one19fuckterr0rfuckterr0rfuckterr0rxn7kj7u

- rFuckiRGCTerroristsNoBiTEXypBrmUM

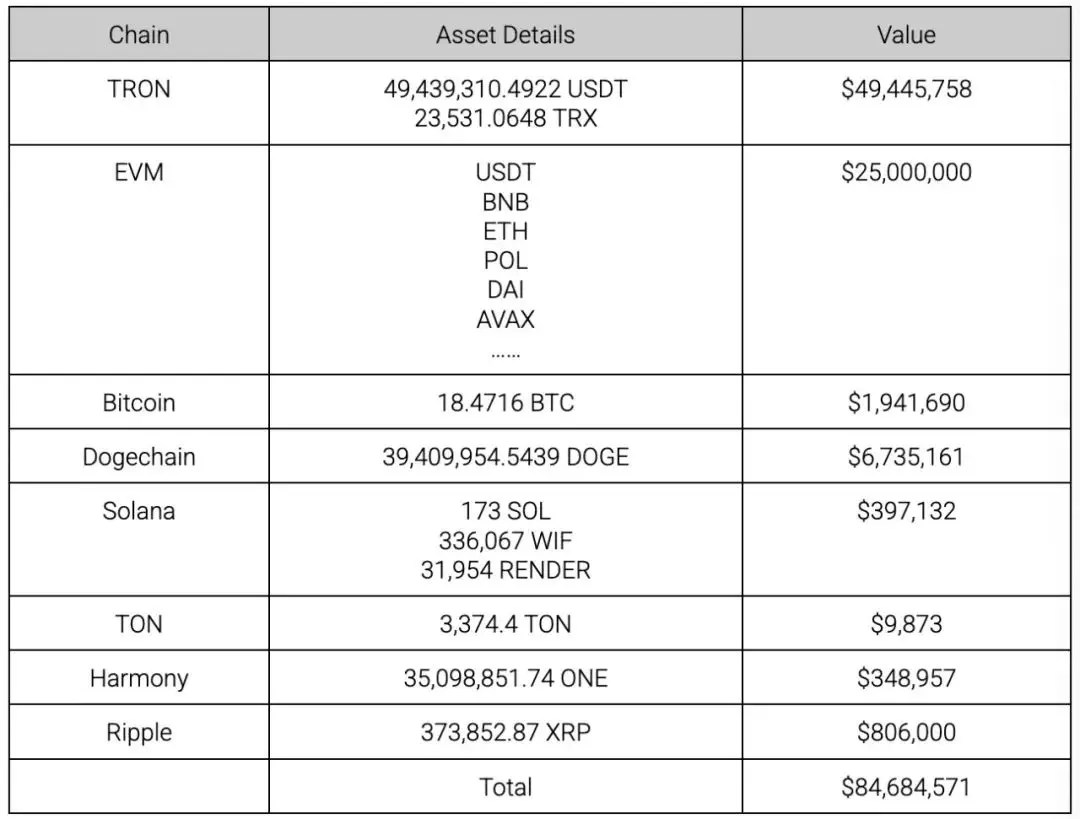

우리는 체인상의 반자금세탁 및 추적 도구인 MistTrack을 사용하여 분석하였으며, Nobitex의 손실은 완전한 통계가 다음과 같습니다:

MistTrack 분석에 따르면, 공격자는 TRON에서 110,641건의 USDT 거래와 2,889건의 TRX 거래를 완료했습니다:

공격자가 탈취한 EVM 체인은 주로 BSC, Ethereum, Arbitrum, Polygon 및 Avalanche를 포함하며, 각 생태계의 주류 암호화폐 외에도 UNI, LINK, SHIB 등 다양한 토큰이 포함되어 있습니다.

비트코인에서는 공격자가 총 18.4716 BTC를 탈취했으며, 약 2,086건의 거래가 발생했습니다.

도지체인에서는 공격자가 총 39,409,954.5439 DOGE를 탈취했으며, 약 34,081건의 거래가 발생했습니다.

솔라나에서는 공격자가 SOL, WIF 및 RENDER를 탈취했습니다:

TON, Harmony, Ripple에서는 공격자가 각각 3,374.4 TON, 35,098,851.74 ONE 및 373,852.87 XRP를 탈취했습니다:

MistTrack은 관련 주소를 악성 주소 데이터베이스에 추가했으며, 관련 체인상의 동향을 지속적으로 모니터링할 것입니다.

결론

Nobitex 사건은 다시 한번 업계에 경고합니다: 보안은 전체적인 문제이며, 플랫폼은 보안 방어를 더욱 강화하고, 특히 핫 월렛을 사용하여 일상 운영을 하는 플랫폼의 경우 더 발전된 방어 메커니즘을 채택해야 합니다. 슬로우미스트(SlowMist)는 다음을 권장합니다:

- 핫 월렛과 콜드 월렛의 권한 및 접근 경로를 엄격히 분리하고, 핫 월렛 호출 권한을 정기적으로 감사합니다;

- 체인상의 실시간 모니터링 시스템(예: MistEye)을 사용하여, 즉시 포괄적인 위협 정보와 동적 보안 모니터링을 확보합니다;

체인상의 반자금세탁 시스템(예: MistTrack)과 협력하여, 자금의 비정상적인 흐름을 즉시 발견합니다;

비상 대응 메커니즘을 강화하여, 공격 발생 후 황금 시간 내에 효과적으로 대응할 수 있도록 합니다.

사건의 후속 조사는 여전히 진행 중이며, 슬로우미스트 보안 팀은 지속적으로 상황을 모니터링하고 신속하게 진행 상황을 업데이트할 것입니다.