暗号知識のピラミッド、あなたがどのレベルにいるか測ってみましょう。

原文作者:pastry,The Bakery 联创

原文编译:0x137,律动

この記事は、The Bakery の共同創設者 pastry が個人のソーシャルメディアプラットフォームで述べた見解を整理したもので、律動 BlockBeats によって翻訳されています。

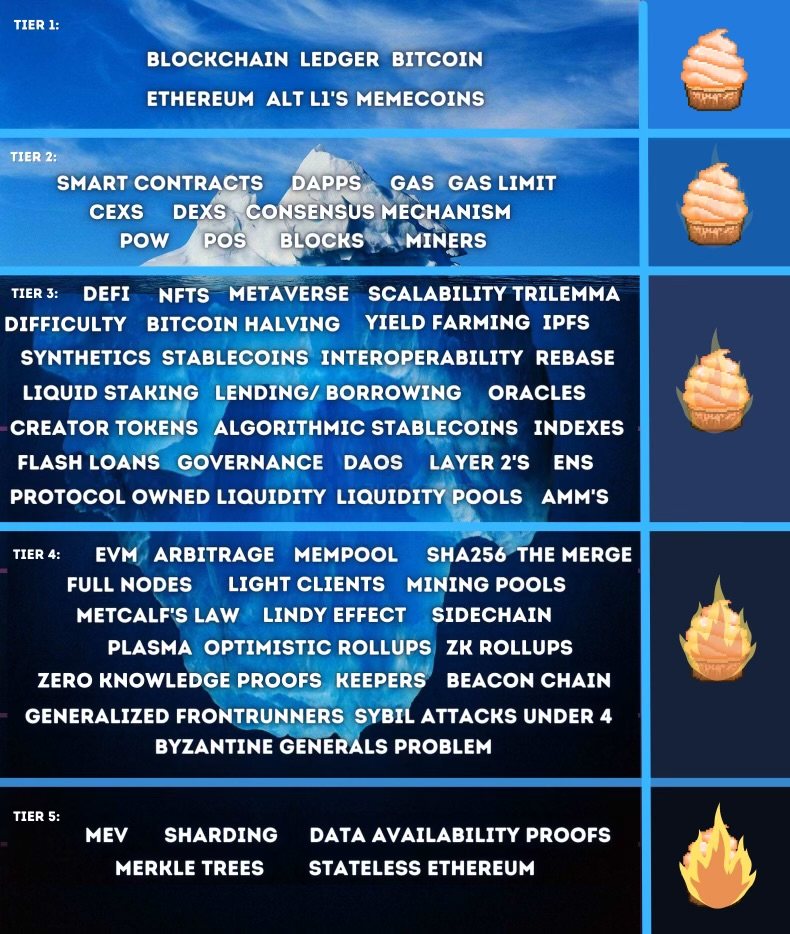

ブロックチェーンと暗号の世界は複雑な知識体系で構成されており、私はこの体系を五つの知識階層に分け、暗号の氷山の真実を一層一層明らかにしていきます。

入門階層:大多数の初心者が知っているテーマ

1. ブロックチェーン

ネットワーク上に存在する分散型、非中央集権の公開台帳。

2. 台帳

ネットワークのブロックを保存するための不変のデータベース。

3. ビットコイン

中本聡によって創造された第一世代のデジタル通貨。

4. イーサリアム

スマートコントラクトと dApp を使用してデジタル通貨を超えることを目指す汎用プラットフォーム。

5. パブリックチェーン

スケーラビリティの三重制約を解決するための代替手法を採用した層のブロックチェーン。

6. ミームコイン

インターネットのミームに由来するか、他のいくつかのユーモラスな特徴を持つ暗号トークン、例えば Dogecoin や Shiba Inu など。

第二階層:大多数のクリプトネイティブが知っているテーマ

1. スマートコントラクト

指定された条件を満たすと実行されるプログラムで、プロトコルを自動的に実行するために使用されます。

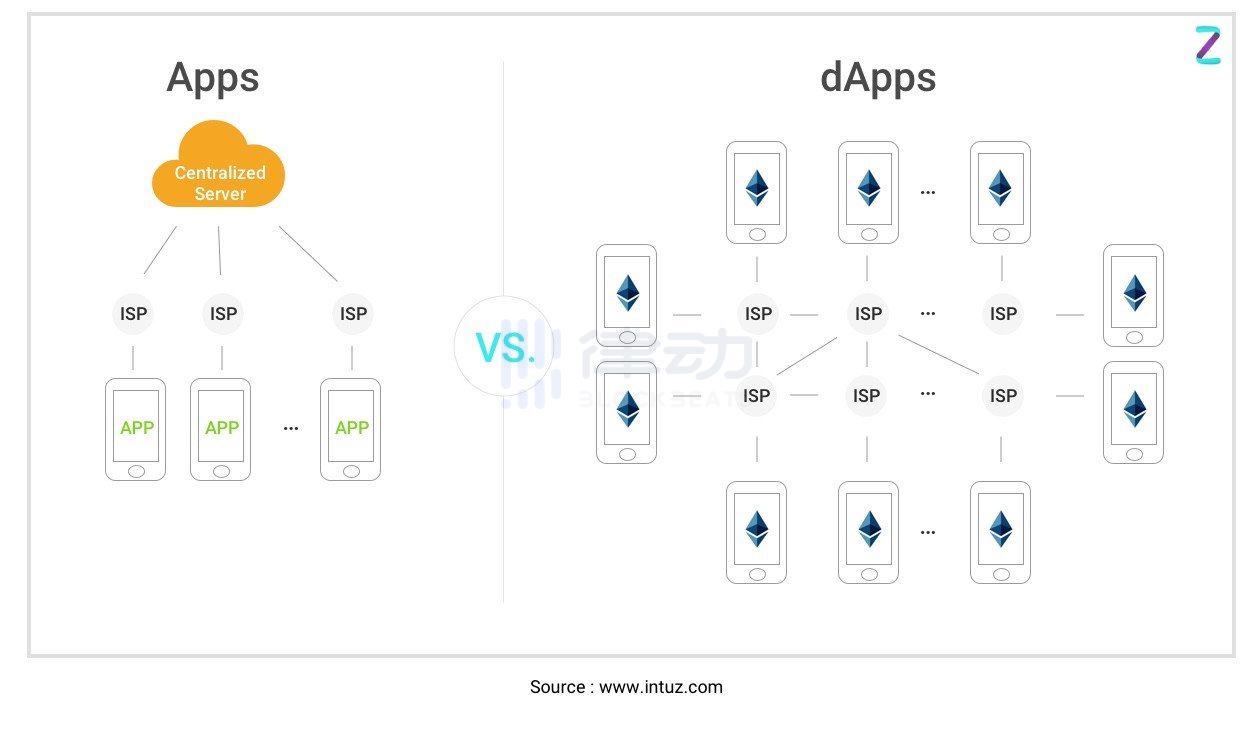

2. dApps

通常のアプリケーションと同様の機能を提供しますが、ピアツーピアネットワーク上で実行されるアプリケーションです。

3. ガス

イーサリアムなどのパブリックチェーン上で、特定の操作をネットワーク上で実行するために必要な計算能力の尺度を表す単位です。

4. ガスリミット

ユーザーが特定の取引に対して支払う意志のある最大ガス量。

5. CEX

暗号トークンの売買を行う信頼できる仲介取引所で、管理機関に属します。

6. DEX

ユーザーが直接チェーン上でピアツーピア取引を行うことを許可する非中央集権のオンチェーン取引所です。

7. コンセンサスメカニズム

分散ノード間でネットワークの単一の状態に合意を促すためのフォールトトレラントメカニズム。コンセンサスメカニズムは、すべてのノードが互いに同期し、取引に合意し、それをブロックチェーンに追加することを保証します。

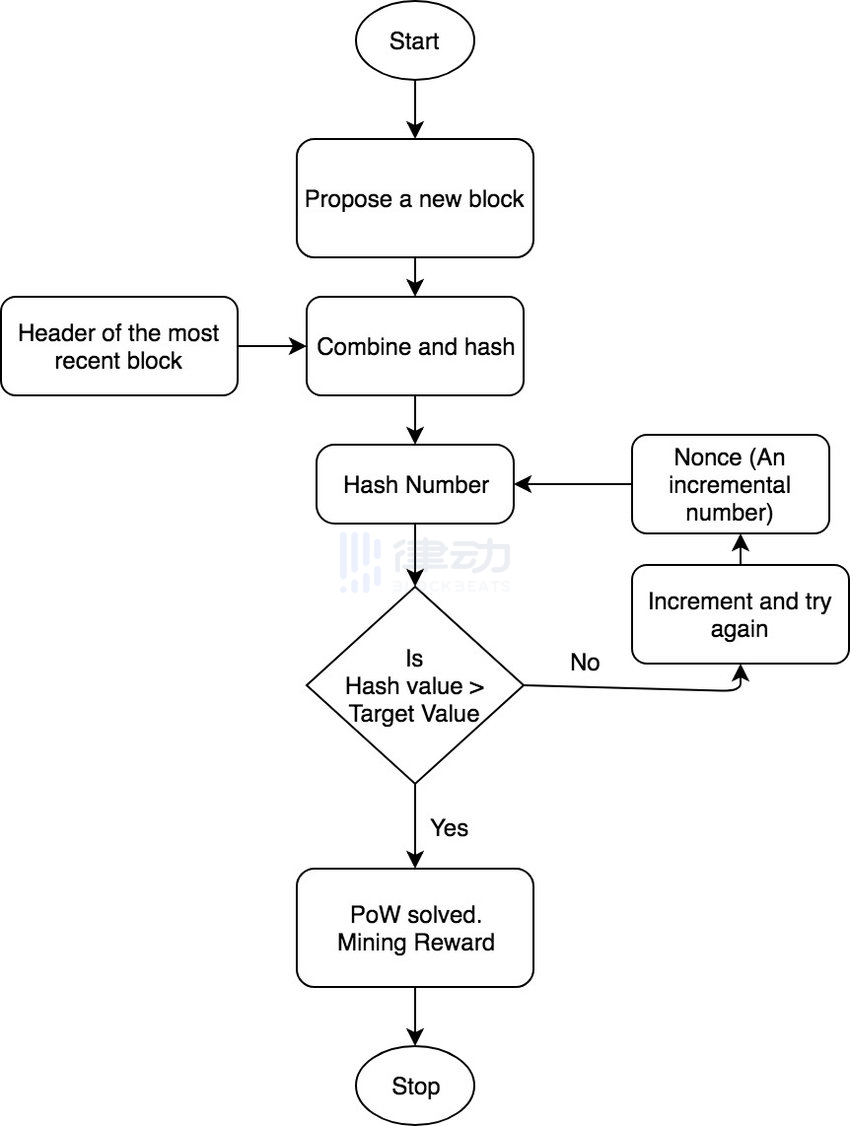

8. PoW

Proof of Work(作業証明)は、コンセンサスメカニズムの一種で、「マイナー」と呼ばれるネットワークメンバーが取引を検証し、それをブロックチェーンに追加するために任意の数学的問題を解決するために労力を費やす必要があります。

9. PoS

Proof of Stake(持分証明)は別のコンセンサスメカニズムで、ユーザーがトークンをステーキングすることでネットワーク内のバリデーターになることを要求します。バリデーターが担当する内容は、作業証明メカニズムのマイナーの仕事と同じです。

10. ブロック

ブロックチェーン内のデータ構造で、チェーン上の取引データを永続的に記録し保存するために使用されます。

11. マイナー

新しい取引を追加するか、他のマイナーが生成したブロックを検証するコンピュータまたはコンピュータのグループです。

第三階層:経験豊富な暗号投資家が知っているテーマ

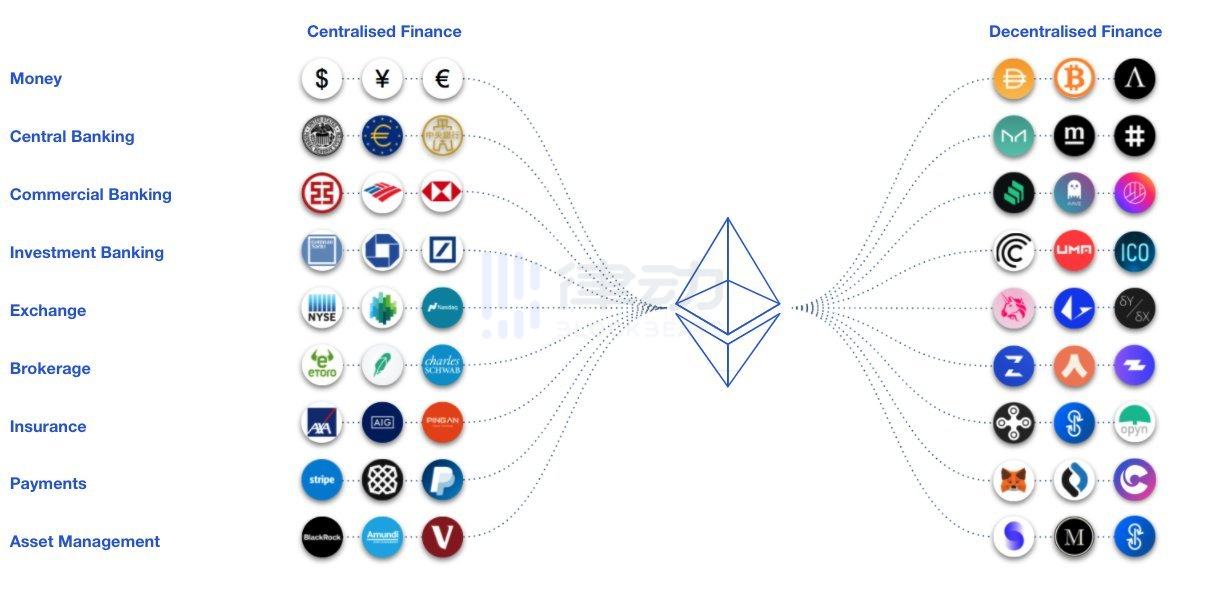

1. DeFi

Decentralized Finance(分散型金融)は、ブロックチェーン上のスマートコントラクト技術を使用して、ブローカー、取引所、銀行などの仲介者に依存しない金融ツールを提供します。

2. NFT

Non-Fungible Token(非代替性トークン)は、ブロックチェーン上に保存され、交換不可能なデータユニットで、販売または取引に使用されます。NFT データユニットのタイプは、写真、ビデオ、音声などのデジタルファイル形式に関連することがあります。

3. メタバース

Metaverse は、無限のユーザーが同時に体験できる複雑で大規模なリアルタイムレンダリングの 3D 仮想世界ネットワークです。

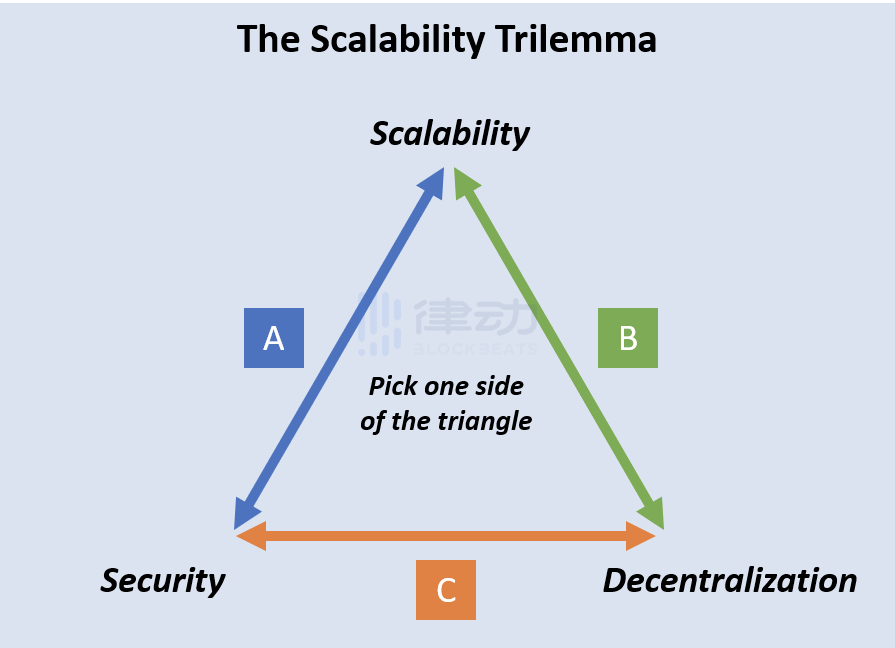

4. スケーラビリティの三重制約

イーサリアムの創設者 Vitalik Buterin が提唱したブロックチェーンのスケーラビリティの三重制約は、分散化、安全性、スケーラビリティの三つの属性の間でトレードオフを行うことが避けられないことを指摘しています。あなたは一つまたは二つの属性に配慮することができますが、三つすべてを同時に考慮することはできません。

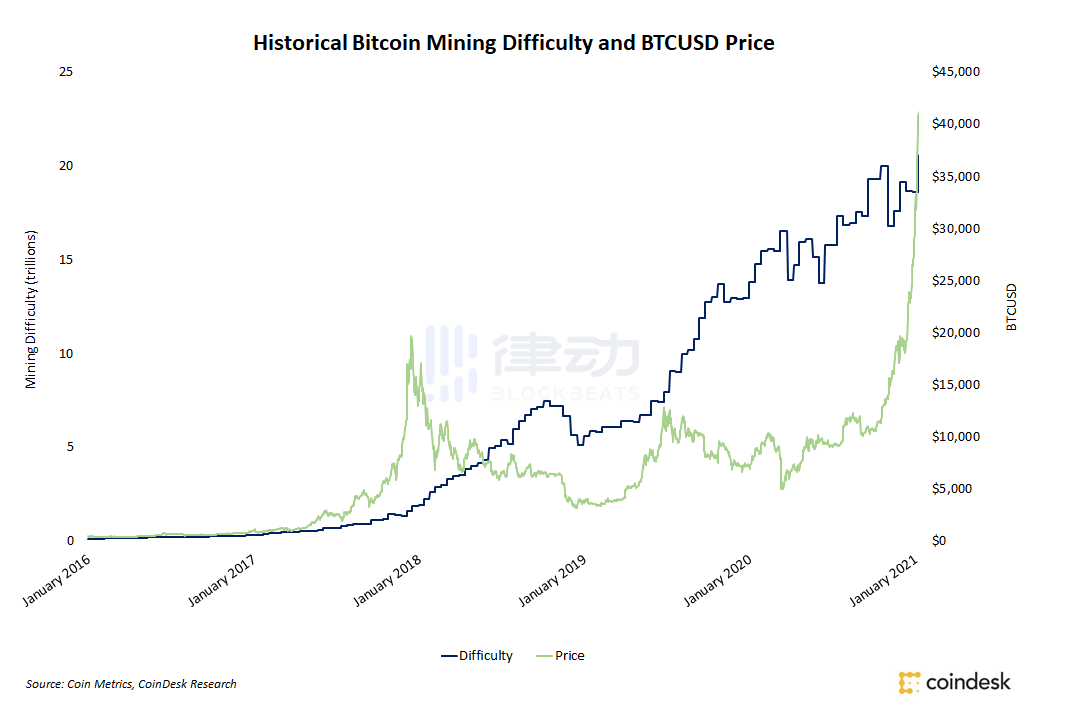

5. ブロックの難易度

ブロックの難易度は、作業証明のマイニングにおいて最も重要な要素の一つで、ネットワークのハッシュレートから導き出され、マイナーがブロックを検証する速度を決定します。

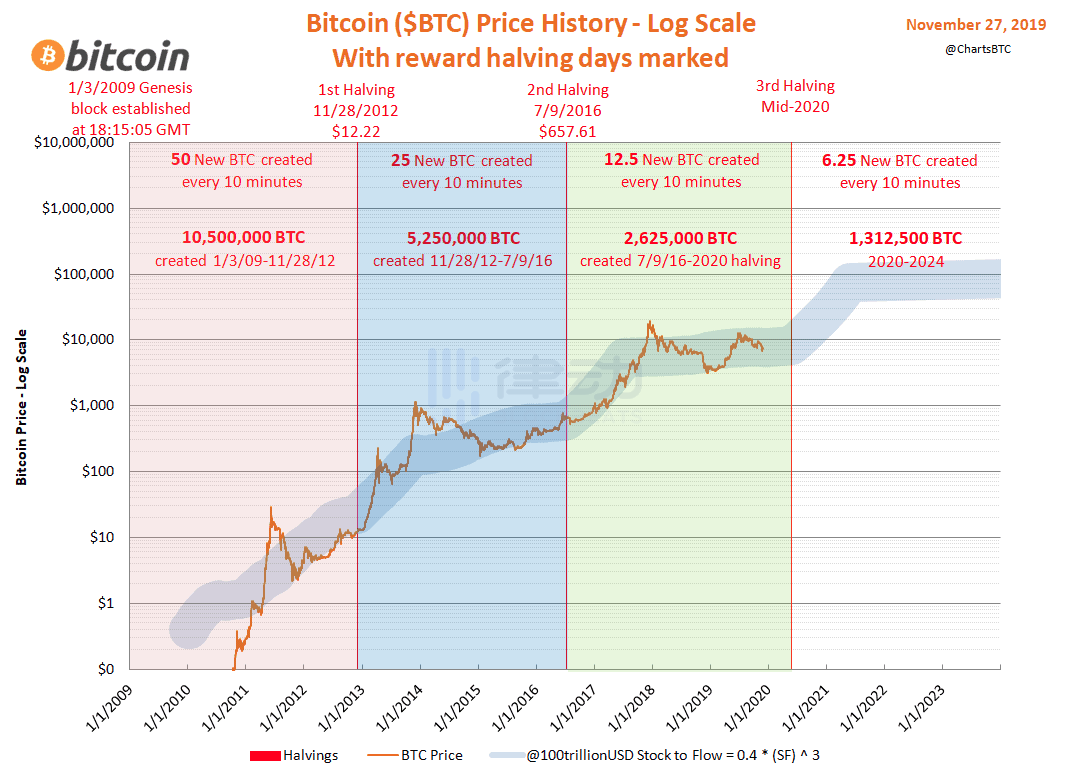

6. ビットコインの半減期

ビットコインは 4 年ごとに「半減期」イベントを経験し、マイナーの報酬を半分にすることで流通供給に入るビットコインの数量を減少させ、供給量を絞ることを目的としています。2100 万 BTC がすべて採掘されるまで続きます。

7. Layer 2

Layer 2 は、既存のブロックチェーンシステムの上に構築された補助的なフレームワークまたはプロトコルを指し、これらのプロトコルの主な目的は、基盤となるネットワークが直面する取引速度とスケーラビリティの問題を解決することです。

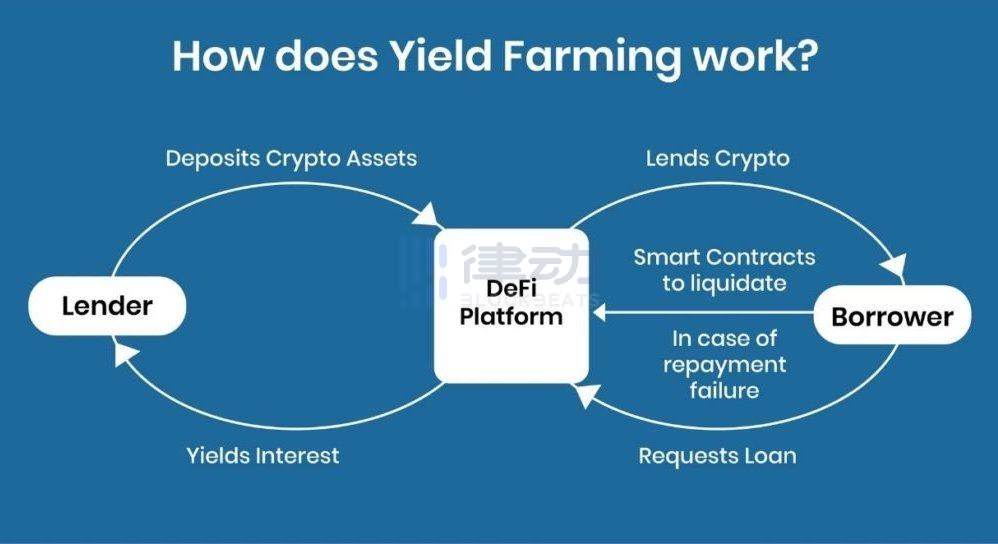

8. イールドファーミング

イールドファーミングは、銀行に預金して年利を得ることに似ています。本質的に、イールドファーミングは流動性提供者がその資産を流動性プールにロックし、取引手数料またはガバナンストークンの排出の形でインセンティブを得るプロセスです。

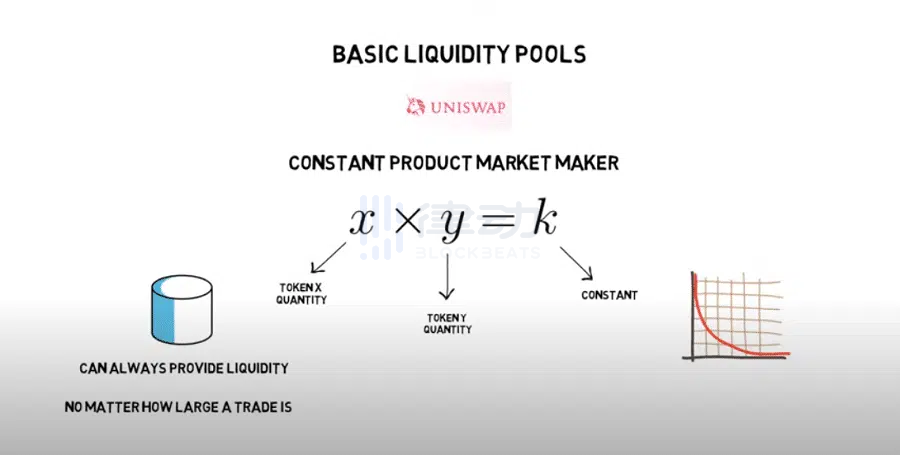

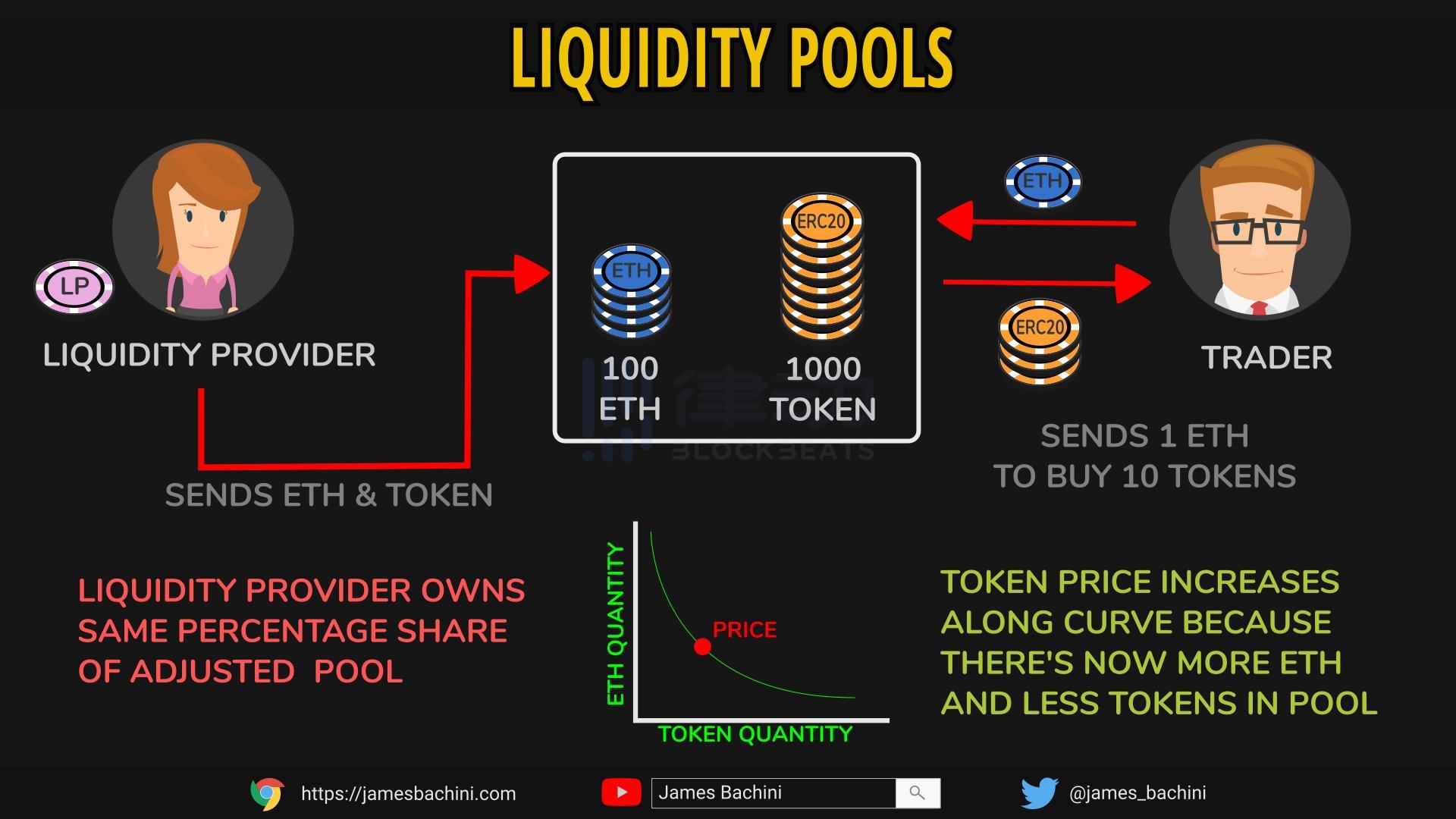

9. AMM

Automated Market Maker(自動マーケットメイカー)は、DEX をサポートする基盤プロトコルで、資産が流動性プールを使用して無許可で取引されることを許可します。従来の売買市場とは異なります。

10. 流動性プール

流動性プールは、スマートコントラクトにロックされたクラウドファンディングトークンのプールで、分散型取引所の取引をサポートします。たとえば、ユーザーが Uniswap などの流動性プールプロトコルを使用して取引を行う際、売買双方の注文をマッチングすることなく取引を完了できます。

11. 暗号貸付

暗号貸付は、伝統的な貸付の概念に似ており、暗号トークンの貸し手がその余剰資産を借り手に貸し出し、借り手は貸し手の資産に対して利息を支払います。

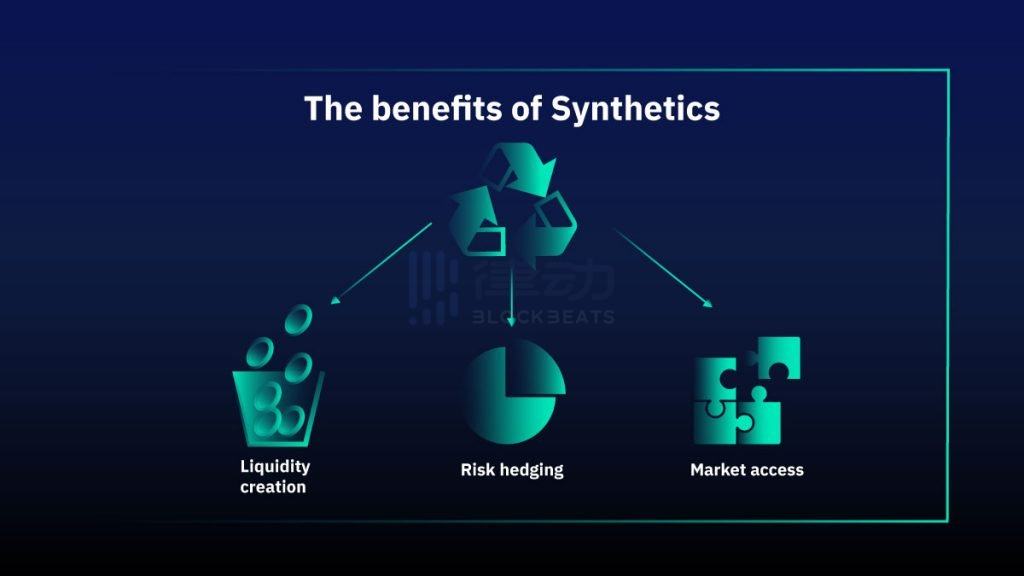

12. 合成資産

合成資産は本質的にトークン化されたデリバティブです。伝統的金融において、デリバティブはトレーダーが所有していないが売買したい株式や債券の代表であり、暗号合成資産は投資家がブロックチェーン上で任意の暗号資産を取引できるようにします。

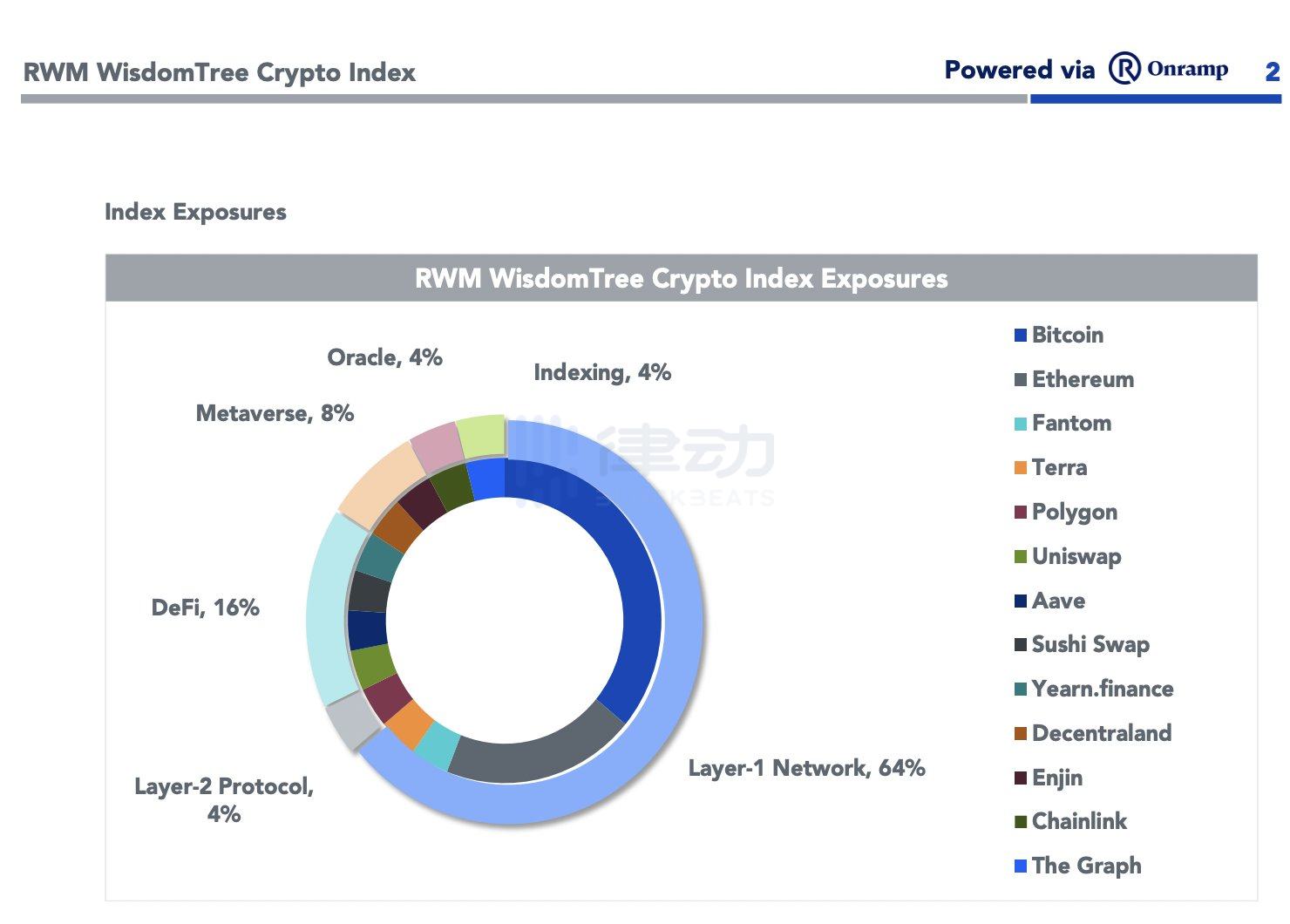

13. 暗号インデックス

暗号インデックスは、異なる暗号資産のバスケットにアクセスする方法であり、各インデックスはさまざまな暗号資産で構成されています。これらのインデックスにより、投資家は個別に購入することなく、複数のトークンにエクスポージャーを得ることができます。

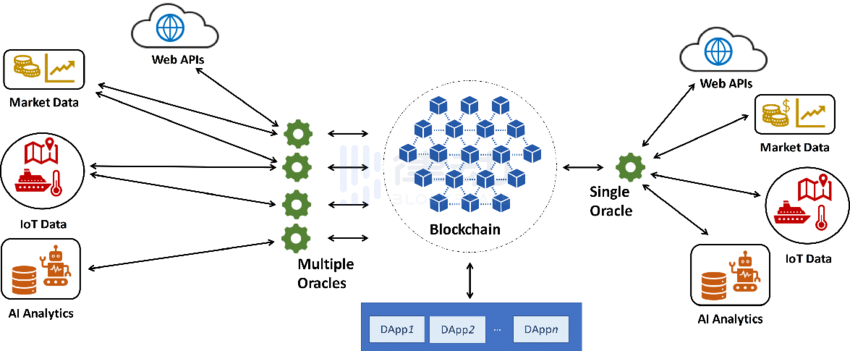

14. オラクル

ブロックチェーンオラクルは、ブロックチェーンを外部システムに接続するエンティティで、スマートコントラクトが現実世界の入力と出力に基づいて特定のコードを実行できるようにします。

15. ガバナンス

中央権威がない状態で、分散型ネットワークが依存するガバナンス構造。ブロックチェーンガバナンスは、プロジェクトの発展方向や継続的な更新を決定するためにさまざまなメカニズムを採用し、ネットワークが効率的に運営されることを保証します。

16. ステーブルコイン

価格が暗号トークン、法定通貨、または取引所で取引される商品に連動する暗号トークンで、アルゴリズムステーブルコインは価格の安定と資産の流通供給を実現することを目指しています。言い換えれば、アルゴリズムステーブルコインが使用するアルゴリズムは、価格が上昇する際により多くのトークンを発行し、価格が下落する際に市場から購入して価格の安定を保証します。

17. フラッシュローン

フラッシュローンは、新しいタイプの低担保ローンで、ユーザーが即座に暗号ローンを取得できるようにし、担保を提供する必要がありません。

18. アービトラージ

暗号アービトラージは、取引戦略の一つで、投資家がデジタル資産の複数の市場や取引所のわずかな価格差を利用して、一つの取引所で資産を購入し、すぐに価格が高い取引所で販売します。

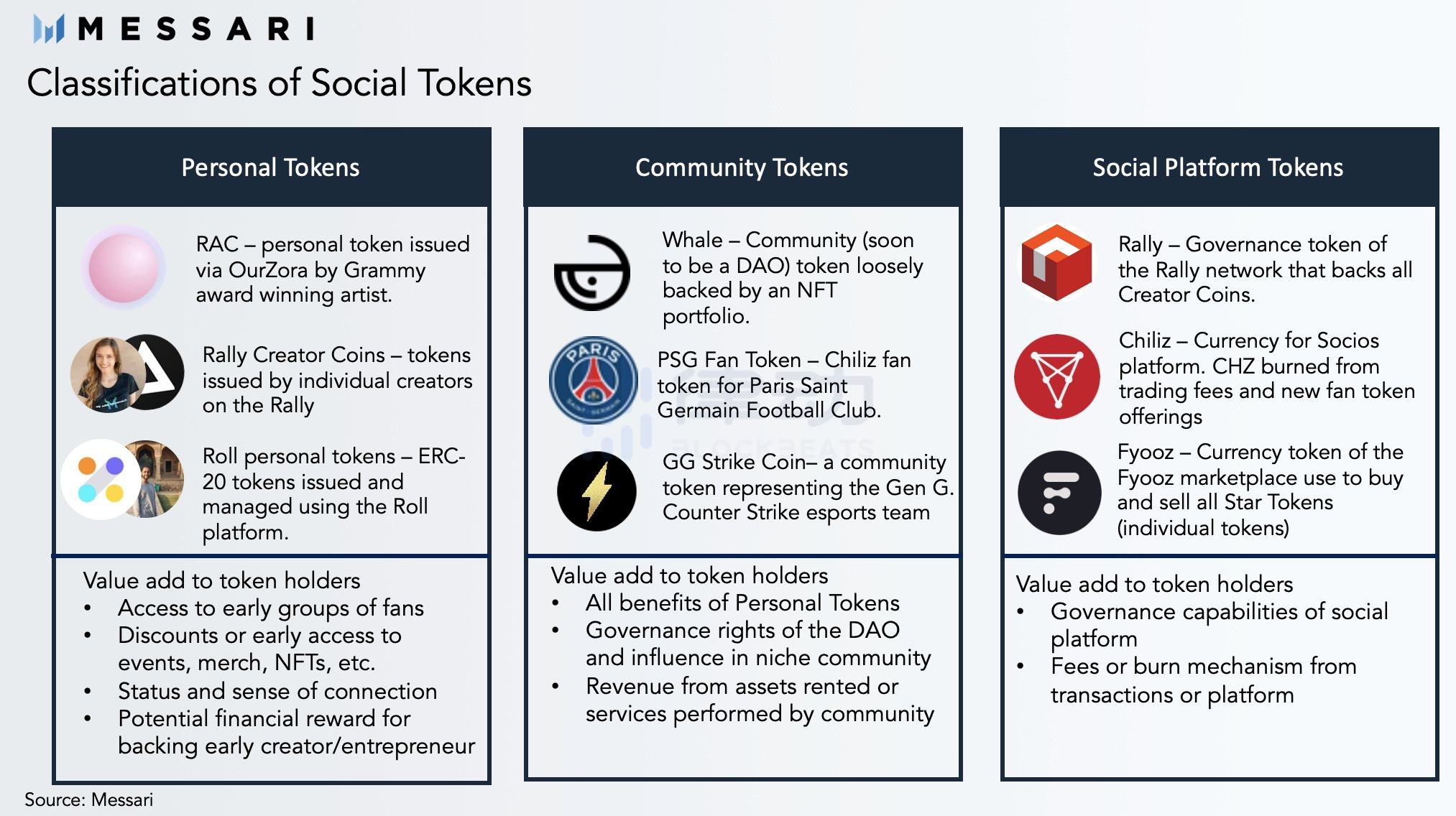

19. クリエイター トークン

クリエイター トークンは、クリエイター、ソーシャルインフルエンサー、アスリート、ミュージシャンなどが自分自身の暗号トークンを発行し、自分のコミュニティをマネタイズし、オーディエンスを拡大することを可能にします。

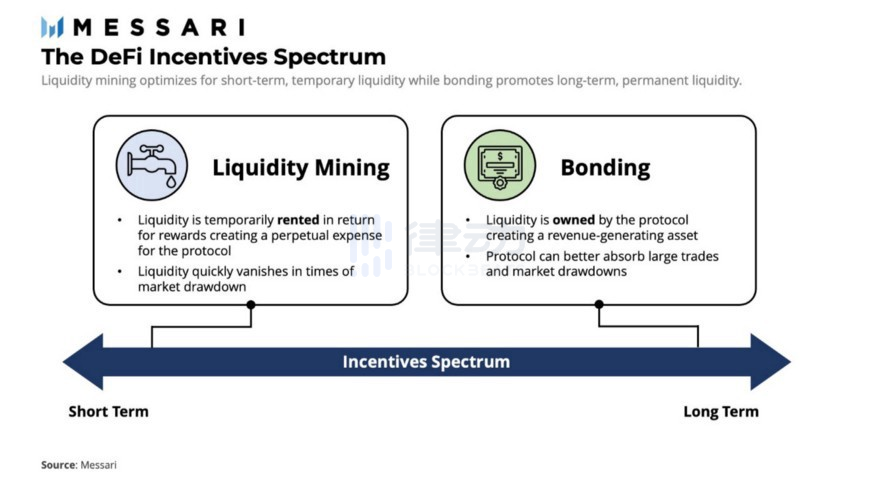

20. プロトコル所有流動性

Protocol Owned Liquidity は、Olympus DAO が開発した流動性を提供する新しい方法で、このプロトコルは流動性提供者にインセンティブを提供することなく、買い手に割引トークンを販売し、担保として機能するトークンを受け取ることで、プロトコルの国庫の一部を構成します。

21. 流動性ステーキング

流動性ステーキングは、トークン保有者が自分の資産をステーキングし、さまざまな dApp で使用できる流動性デリバティブを得ることを可能にします。流動性ステーキングを使用することで、ETH 2.0 ステーキング者は、自分のイーサリアムをステーキングしながら流動性を保持できます。

22. DAO

分散型自律組織(Decentralized Autonomous Organization)は、コンピュータプログラムによってコーディングされたルールを代表する組織で、このプログラムは透明で、組織のメンバーによって制御され、中央権力の影響を受けません。

23. 相互運用性

ブロックチェーンの相互運用性は、異なるブロックチェーンネットワーク間でデータを交換し、利用して、各ネットワークのブロックチェーン間でユニークなデジタル資産を移動させる能力を指します。

24. IPFS

インタープラネタリー ファイル システム(InterPlanetary File System)は、分散ファイルシステム内でデータを保存し共有するためのピアツーピアネットワークプロトコルです。IPFS は、接続されたすべての計算デバイスのグローバルな名前空間内の各ファイルを個別に識別するために、コンテンツアドレッシングを使用します。

25. ENS

イーサリアムネームサービス(Ethereum Name Service)は、イーサリアム上に構築されたドメインルックアップサービスで、暗号ユーザーが機械可読のアドレスを人間可読のアドレスに変換できるようにします。これは、公共のイーサリアムアドレスのニックネーム生成器と見なすことができます。

第四階層:正式にウサギの穴に深入り

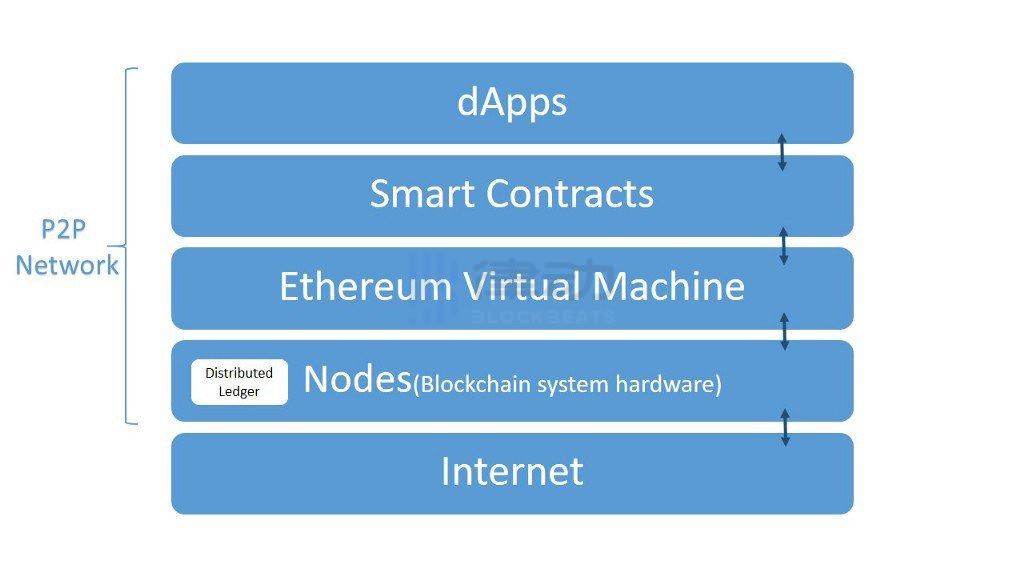

1. EVM

Ethereum Virtual Machine(イーサリアム仮想マシン)は、開発者がイーサリアム上で dApp を作成するために使用できるソフトウェアプラットフォームで、すべてのイーサリアムアカウント、スマートコントラクト、イーサリアムの全状態履歴が存在する場所です。

2. メモリプール

ブロックチェーン用語で、メモリプール(Mempool)は、まだブロックに追加されておらず、未確認の取引の待機エリアです。

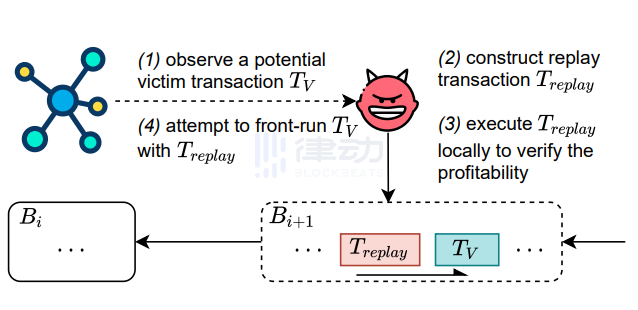

3. フロントランナー

フロントランナー(Frontrunners)は、イーサリアム上のロボットで、利益を得るための取引を探すためにメモリプールを常にスキャンしています。フロントランナーは、他のロボットと共に優先ガスオークション(PGA)に参加し、ブロック内の取引の優先権を得ます。

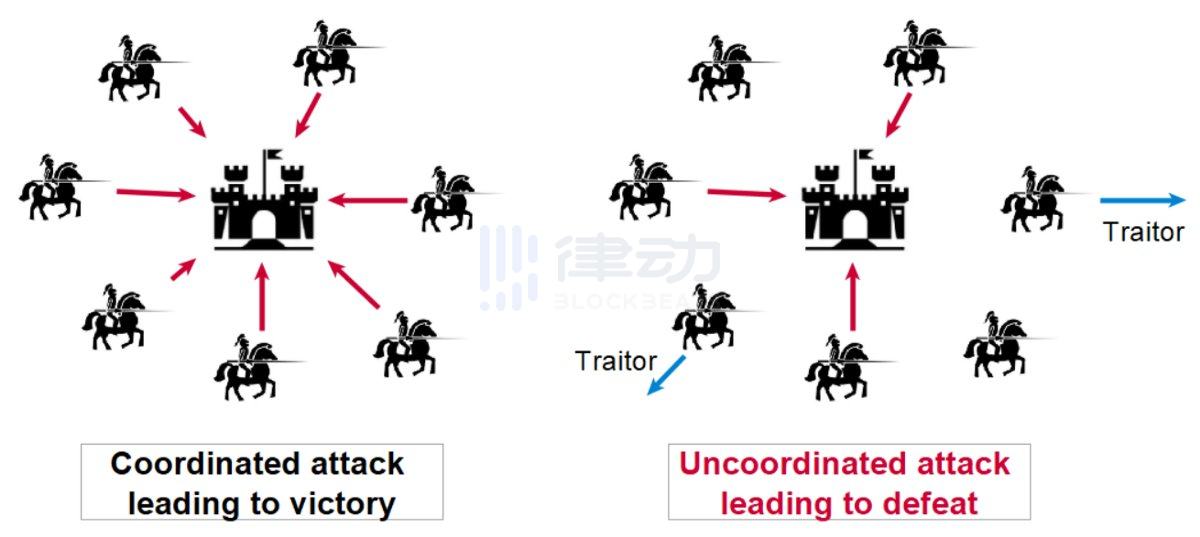

4. バイザンティンフォールトトレランス

ブロックチェーンにおいて、バイザンティン将軍問題から派生したバイザンティンフォールトトレランスは、ネットワークが検証ノードの故障や不一致の際に耐障害性を持つ能力を指します。

5. シビル攻撃

シビル攻撃(Sybil Attack)は、攻撃者が大量の偽名のアイデンティティを作成し、それらを使用して不釣り合いなネットワーク影響力を得ることでサーバーの信用システムを破壊するコンピュータへの攻撃です。

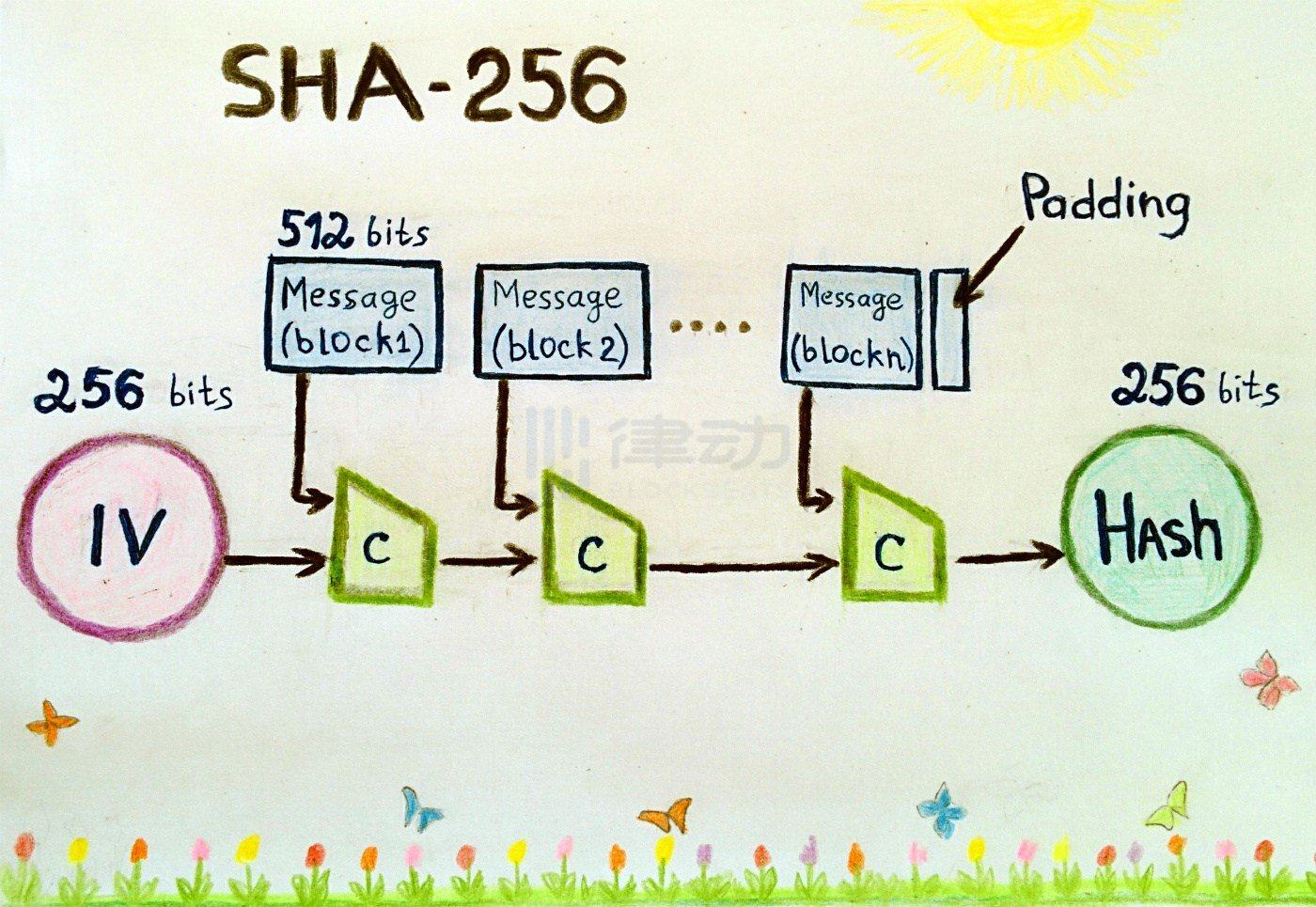

6. SHA-256

SHA-256 は 256 ビットのセキュアハッシュアルゴリズムを表し、暗号の安全性を向上させるために使用されます。暗号ハッシュアルゴリズムは、不可逆的でユニークなハッシュを生成し、可能なハッシュ数が大きいほど、二つの値が同じハッシュを生成する確率が低くなります。

7. フルノード

フルノードは、ブロックチェーン内の各取引が有効であるかどうかをダウンロードして確認するノードで、これには大量のリソースと数百 GB のディスクスペースが必要ですが、無効な取引ブロックに簡単に騙されないため、最も安全なノードです。

8. ライトクライアント

コンピュータにフルノードを実行するための十分なリソースがない場合、ライトクライアントを実行できます。ライトクライアントは、取引をダウンロードまたは検証せず、ブロックヘッダーのみを検証し、そのブロックが有効な取引記録のみを含むと仮定します。

9. メトカーフの法則

メトカーフの法則は、ネットワークの価値がネットワーク内のノード数の二乗に比例することを示しています。たとえば、ネットワークに 10 のノードがある場合、その価値は 10x10=100 です。

10. リンディ効果

リンディ効果は、耐久性のある物事(技術や年齢など)の将来の期待寿命が現在の年齢に比例するという理論的な現象です。

11. サイドチェーン

サイドチェーンは、母チェーンに双方向のフックで接続された独立したブロックチェーンです。双方向のフックは、母チェーンとサイドチェーン間で資産の交換を所定の速度で実現します。

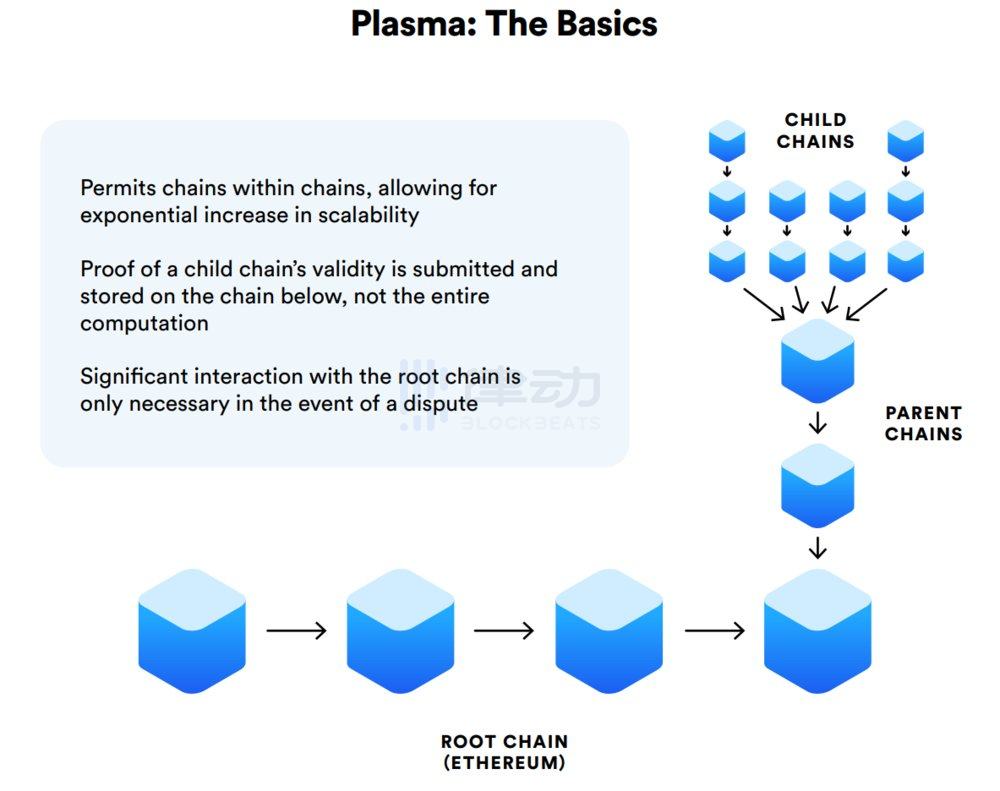

12. プラズマ

プラズマは、イーサリアム Layer 2 のスケーラビリティソリューションで、イーサリアムメインネットを信頼と仲裁のレイヤーとして使用する「子」ブロックチェーンを作成することを許可するフレームワークです。

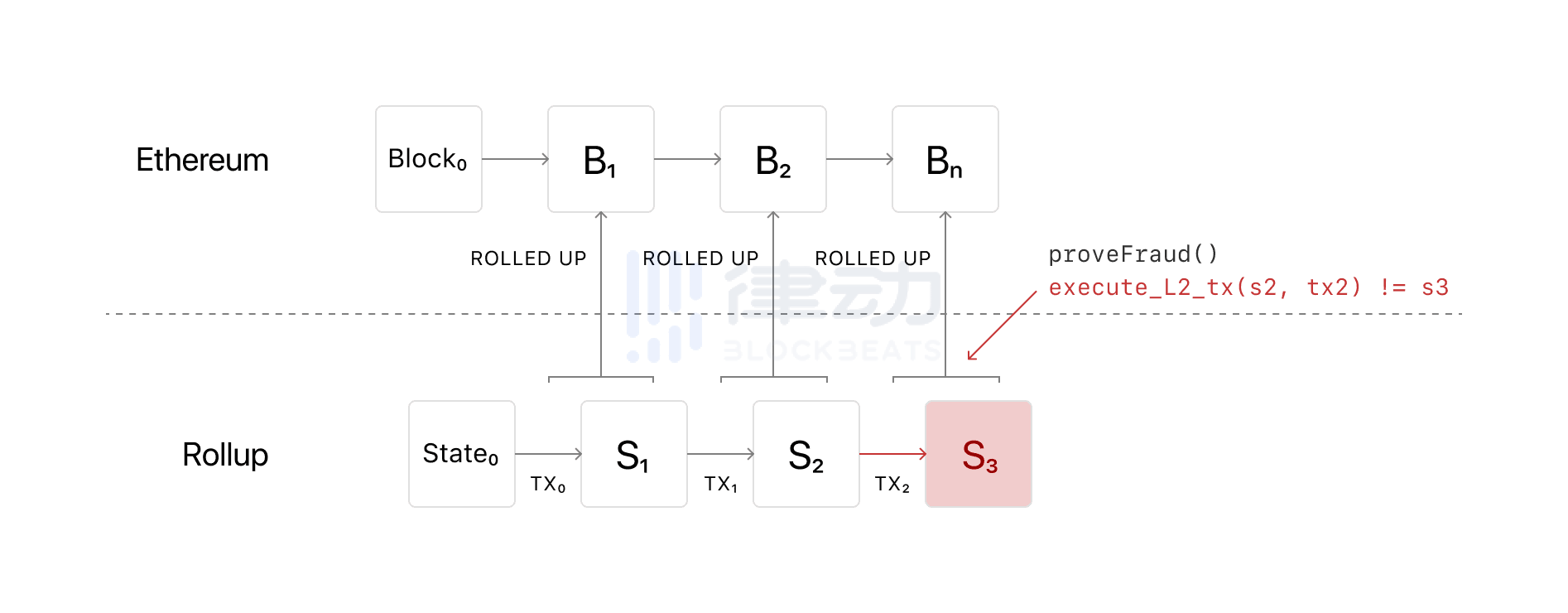

13. オプティミスティックロールアップ

オプティミスティックロールアップは、スマートコントラクトを使用して取引データをイーサリアムメインネットから Layer 2 ネットワークに中継し、ソーターが複数の取引記録をバンドルして一つのバッチにし、そのバッチを単一の取引としてメインネットに提出します。

14. ゼロ知識証明

暗号学において、ゼロ知識証明(Zero-knowledge proof)を使用すると、一方が他方に特定の主張が真実であることを証明でき、証明者はその主張が実際に真実であるという事実以外の情報を伝えません。

15. ZK ロールアップ

ゼロ知識ロールアップは、イーサリアムのスケーリングソリューションの一つで、取引記録をイーサリアムメインネットから取り出します。ZK ロールアップは、取引の有効性を証明する暗号証明を生成し、各バッチの取引記録にはその有効性証明が含まれ、メインネットに提出されます。

16. キーパーズ

キーパーズは、プロトコル外部に所有されるアカウントの一種で、DeFi プロトコル内で特定の操作を実行するためにインセンティブを受けます。キーパーズは、固定料金またはインセンティブの固定パーセンテージの形で報酬を得ます。たとえば、清算担保債務の手数料を徴収するなどです。

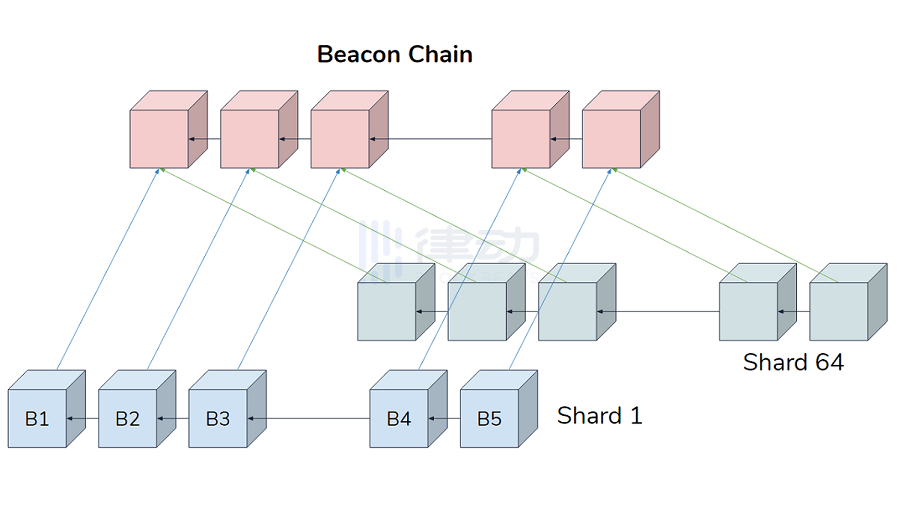

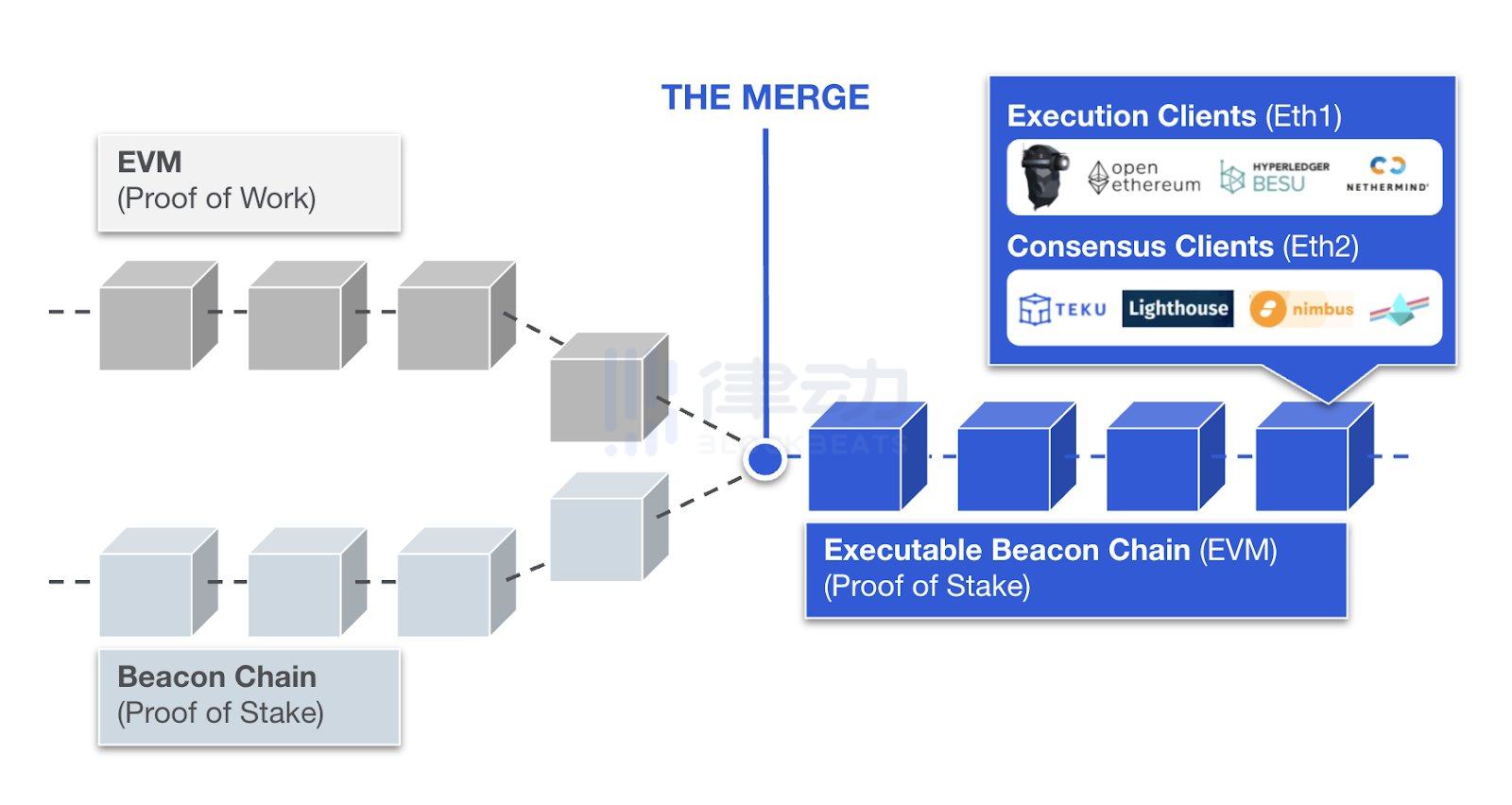

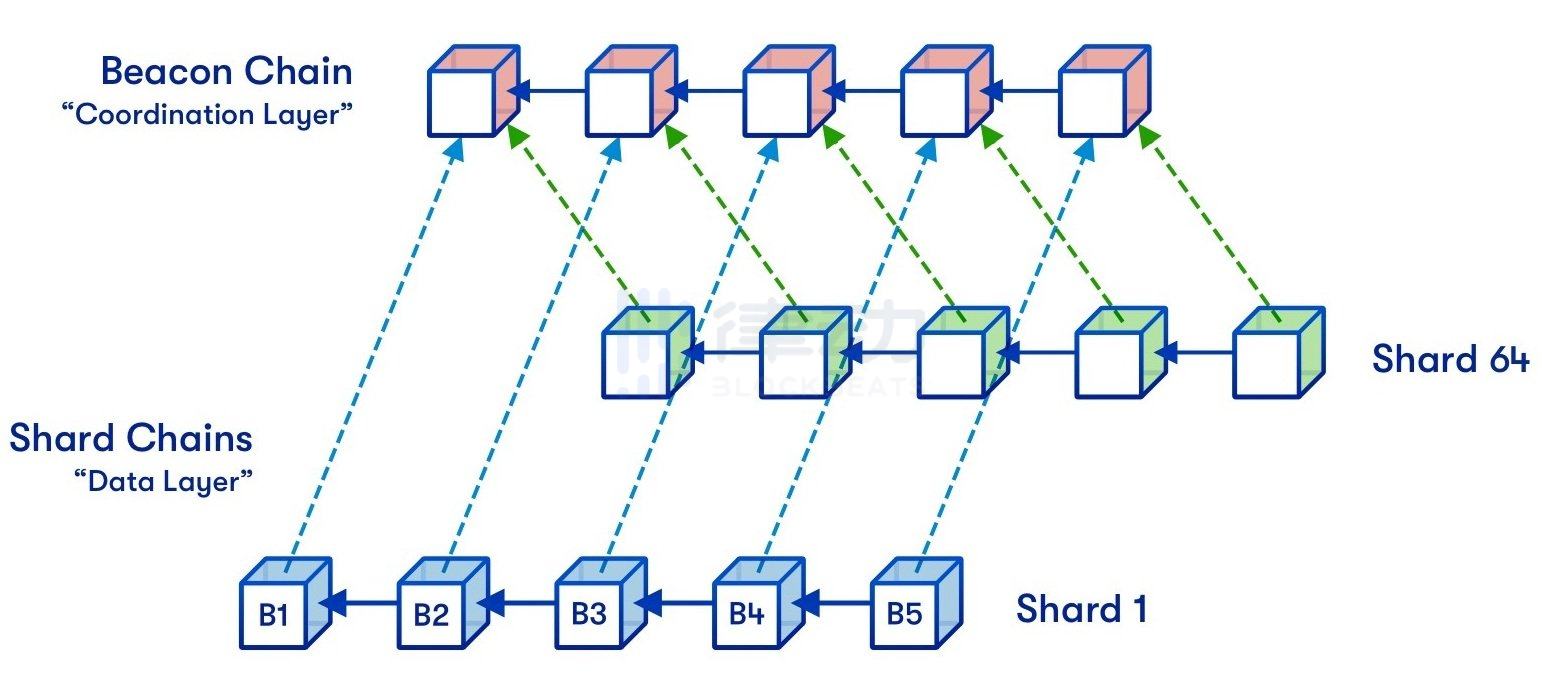

17. ビーコーチェーン

ビーコーチェーンは、イーサリアムのアップグレード版で、最終的に現在使用されている従来のイーサリアムブロックチェーンを置き換えることになります。その目的は、PoS の新しいコンセンサスメカニズムを導入し、拡張されたシャーディングとステーキングネットワークを調整することです。

18. マージ

マージは、PoW で動作するイーサリアムメインネットと PoS チェーンとしてのビーコーチェーンが統合されるときに発生する事象を指します。

第五階層:最も深遠な暗号知識

1. MEV

最大抽出可能価値(Maximal Extractable Value)は、マイナーが自らの生成したブロック内に任意に取引を含めたり排除したり再配置したりすることで利益を得る能力を指します。

2. シャーディング

シャーディングは、イーサリアムネットワーク全体を複数の部分に分割することを指し、これを「シャード」と呼びます。各シャードは独自の状態を持ち、ネットワークの混雑を大幅に減少させ、イーサリアムの取引スループットを増加させます。

3. データ可用性証明

データ可用性証明(Data Availability Proofs)は、新しい技術で、ユーザーがブロックのごく一部をダウンロードすることで、そのブロックのすべてのデータが公開されているかどうかを非常に高い確率で確認できるようにします。

4. メルクルツリー

メルクルツリーは、ブロックチェーン技術の基本的な構成要素であり、異なるデータブロックのハッシュ値で構成され、ブロック内のすべての取引の要約として機能します。